En 1994, le physicien Peter Shor présentait un algorithme qui, exécuté sur un ordinateur quantique, était supposé avoir la capacité de casser, dans des temps « raisonnables », le chiffrement établi par les algorithmes de cryptographie à clé publique les plus robustes. Trente ans plus tard, ce risque, sur fond de développement d’algorithmes résistants aux ordinateurs quantiques (on parle de cryptographie post-quantique, ci-après PQC, pour Post-Quantum Cryptography), s’apparente-t-il encore à un sujet de science-fiction ou n’est-il pas devenu, à bas bruit, une préoccupation réglementaire effective ?

Si la PQC est appelée à évoluer au gré d’une menace quantique aux contours encore indistincts, il est en revanche indéniable que sa dimension réglementaire est, quant à elle, bien tangible, notamment au fur et à mesure des prises de position de la Commission européenne, mais aussi des agences nationales en charge de la sécurité des systèmes d’information.

De manière très résumée, la PQC désigne un ensemble d’algorithmes cryptographiques capables de résister aux capacités de calcul d’ordinateurs quantiques. Là où l’informatique classique repose sur la transformation des données en bit1, correspondant soit à 1, soit à 0, les ordinateurs quantiques se fondent sur des « propriétés quantiques », se manifestant à l’échelle de l’atome, leur permettant d’accéder à une puissance de calcul inégalée. De manière très simplifiée, ces propriétés sont les suivantes.

Tout d’abord, le passage d’une approche déterministe à une approche probabiliste au travers de la superposition quantique, laquelle autorise des particules à occuper plusieurs états à la fois. Ainsi les « qubits » peuvent être à la fois 0 et 1 (alors que les bits ne peuvent l’être qu’alternativement), permettant d’accroître la puissance de calcul. Vient ensuite l’intrication quantique qui permet de lier deux qubits indépendamment de la distance qui les sépare, l’état de l’un dépendant instantanément de l’autre. Les ordinateurs quantiques peuvent ainsi exploiter des connexions complexes entre des qubits, multipliant ainsi leur puissance de calcul grâce à leur capacité d’explorer, simultanément, de multiples solutions là où un ordinateur traditionnel devra explorer diverses pistes de manière successive.

L’objectif principal de la PQC est de garantir le chiffrement de messages pour en sécuriser la transmission y compris sous la menace d’ordinateurs exploitant des propriétés quantiques. Ce type de cryptographie, qui n’a recours à aucune desdites propriétés pour fonctionner, repose sur des algorithmes qui restent difficiles, voire impossibles à résoudre, même en ayant recours à un ordinateur quantique. Notons enfin que l’(ANSSI) ne souhaite pas le remplacement immédiat et complet des algorithmes actuels par des algorithmes post-quantiques2. Ces derniers étant récents face à une technologie évolutive, la préconisation est de les utiliser de manière hybride3, en les combinant avec des algorithmes pré-quantiques, reconnus et éprouvés.

La faiblesse majeure des ordinateurs quantiques réside dans l’extrême sensibilité des propriétés quantiques, ci-dessus rappelées, aux perturbations les plus minimes de leur environnement (vibrations des atomes, fluctuations du champ électromagnétique, ondes acoustiques, champs électriques, photon « perdu » dans une fibre optique...). Ces variations conduisent à la « décohérence », soit la perte de l’état quantique d’un qubit. Cette décohérence se traduit par un taux d’erreur élevé et la nécessité de mobiliser une part très importante de la puissance de calcul pour y remédier. On estime qu’une opération sur 1 000 serait erronée4, phénomène interrogeant la pertinence réelle des ordinateurs quantiques. Notons que la récente mise à jour, par IBM, de sa feuille de route pour le développement quantique retarde la livraison des corrections d’erreur de 2026 à 2029, au plus tôt5.

En dépit de ces aléas techniques, la suprématie quantique6, c’est-à-dire la situation dans laquelle un calculateur quantique réalise des calculs inaccessibles, du moins dans un délai de traitement « raisonnable »7, aux supercalculateurs actuels, est devenue un enjeu de prestige national. À cet égard, les États-Unis et la Chine se livrent une concurrence féroce, sur fond de guerre commerciale et d’accès aux terres rares nécessaires à la conception des ordinateurs quantiques.

Concrètement, en octobre 2019, Google annonçait qu’une de ses équipes avait « démontré » cette suprématie quantique. En mars 2025, la Chine annonçait que son processeur quantique Zuchongzhi-3 surpassait le Sycamore, processeur quantique de Google.

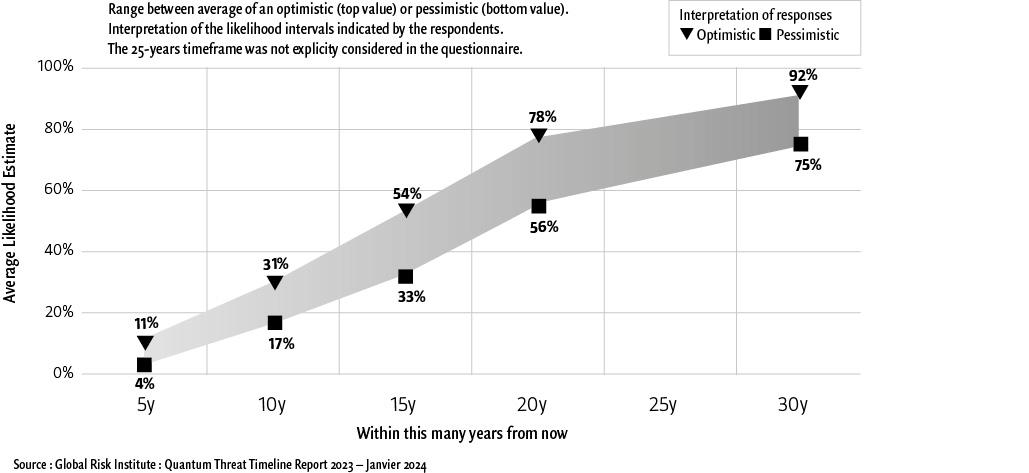

Au-delà de ces questions géopolitiques émergent des enjeux sécuritaires entourant la PQC. À date, les estimations de la menace que représentent les ordinateurs quantiques pour les clés cryptographiques RSA8 s’étirent sur une période de 5 à 30 ans, sans préjudice de percées significatives qui pourraient accélérer ce calendrier.

À date, nous sommes, pour l’instant, loin d’un ordinateur quantique capable de factoriser le nombre 2048, ce qui signerait la remise en cause du niveau de chiffrement RSA actuellement le plus courant (clé de 2048 bits). On estime qu’il faudrait de l’ordre de 108 à 109 qubits pour y parvenir, alors que les limites actuelles s’établissent à une centaine de qubits9. On notera que des chercheurs chinois ont déjà réussi à casser un chiffrement RSA de 50 bits à l’aide d’un ordinateur quantique10, étant souligné que les chiffrements usuellement pratiqués évoluent entre 1024 et 2048 bits et sont donc environ 220 à 240 fois (environ 1 099 milliards de fois) plus robustes que ceux objets de l’expérience chinoise. Pour autant, cette démonstration est suffisamment pertinente pour que la menace quantique soit prise en considération.

Si la technique n’est pas encore pleinement opérationnelle, l’enjeu n’en est pas moins considérable, la mission de la PQC étant d’assurer que le chiffrement des transactions de tous ordres (y compris financières), et donc leur sécurité, soit assuré pour les décennies à venir. Si la menace est diffuse, elle n’en est pas moins réelle, la question n’étant pas de savoir si, mais quand aura lieu cette « rupture quantique » (« Q day ») qui sonnera le glas de la cybersécurité telle que nous l’envisageons11. Soulignons que dès 2015, l’Agence nationale de sécurité américaine (NSA) avait émis un avertissement urgent sur la menace imminente que représente le développement des ordinateurs quantiques pour la cryptographie.

Deux principaux scénarios de menace sont jugés préoccupants par la Commission européenne12. Le premier repose sur une logique « stocker maintenant, décrypter plus tard »13, dans laquelle les attaquants collectent des données chiffrées en vue d’en faire la cryptanalyse14 lorsqu’un ordinateur quantique pertinent permettra d’accéder aux données chiffrées.

Le deuxième repose, lui aussi, sur la durée longue de la période de transition vers la PQC de systèmes complexes tels que les infrastructures à clé publique. Même s’ils ne sont pas directement affectés par des attaques en cours, comme dans le premier scénario, le risque réside dans le fait que la transition vers la PQC ne soit pas achevée à temps, faisant courir un risque latent de compromission pour toutes les communications.

Ces perspectives sécuritaires de la PQC ont conduit à diverses expérimentations dans le domaine financier. Ainsi, la Banque de France, le 5 novembre 2024, a conduit une expérience avec la Monetary Authority of Singapore dans le cadre d’un test à grande échelle (projet LEAP 1)15. Ce dernier a permis de valider le succès d’une expérience de PQC menée sur tous les continents et consistant à utiliser des algorithmes cryptographiques pour la signature et le chiffrement d’e-mails16.

Le 15 juillet 2025, LEAP 217 s’est penché cette fois-ci sur la protection des systèmes de paiement en étudiant la mise en œuvre d’une PQC dans un système de paiement européen. Ce test impliquait des transferts de liquidités entre banques centrales en utilisant des signatures numériques post-quantiques.

Enfin, cette même Banque de France, le 7 octobre 2025, cette fois-ci avec Allianz France18, a conduit une expérimentation de sécurisation d’échanges de données réglementaires grâce à la PQC. Le but était d’évaluer l’intégration des algorithmes PQC validés par le NIST en août 2024, au sein de canaux de communications existants, sans modification des systèmes critiques, tels que les applications, les navigateurs ou le système de gestion des identités (IAM).

Toujours dans la sphère financière, le Conseil Européen des Paiements a publié le 7 mars 2025 ses « Guidelines on cryptographic algorithms usage and key management »19. Celles-ci soulignent (p. 5) : « Bien que personne ne sache précisément quand les ordinateurs quantiques pertinents sur le plan cryptographique arriveront réellement, les organisations doivent revoir leurs stratégies cryptographiques pour s’assurer qu’elles restent sûres dans “un monde post-quantique” ». La quatrième recommandation de ces lignes directrices (p. 7) est « [...] lorsque cela est pratiquement possible, l’établissement de clés hybrides et les techniques de signature numérique hybrides, combinant des algorithmes classiques et post-quantiques, sont généralement conseillés en tant que stratégie de migration transitoire »20.

La Banque des Règlements Internationaux (BIS selon son acronyme anglais) a publié en juillet 2025 un document n° 158 « Préparation du système financier à la technologie quantique : une feuille de route ». Ce document rappelle que « ...la menace quantique a également des implications pour la résilience opérationnelle des systèmes financiers »21, constat conduisant la BIS à recommander « ...d’entamer le processus de migration dès maintenant afin de se prémunir contre les futures menaces quantiques »22.

En tout état de cause, le document souligne : « Une décision clé consistera à choisir entre l’adoption d’une approche hybride, combinant des méthodes classiques et résistantes aux attaques quantiques, ou le passage complet à la cryptographie post-quantique »23. Le calendrier de migration est également envisagé, un tableau (§ 3.2.2) recensant de manière non exhaustive les couches des systèmes informatiques concernées par la migration quantique. La BIS souligne à cet égard que « l’élaboration d’un inventaire cryptographique est une étape cruciale dans la cartographie du paysage cryptographique de l’institution » (p. 19).

Enfin, la BCE a publié le 16 juillet 2025 un guide « relatif à l’externalisation des services en nuage vers des prestataires de ce type de services »24. Si ce guide ne vise pas spécifiquement la PQC, cette dernière apparait en arrière-plan de certaines attentes. Ainsi, après avoir rappelé l’exigence de garantie de la sécurité et de l’intégrité des données, tant en transit qu’au repos25, dans l’environnement cloud, le guide (§2.3) fait référence aux « méthodes appropriées » et à l’adaptation « en permanence » aux cybermenaces.

L’intérêt autour de ce sujet est à la dimension des enjeux sécuritaires majeurs qui s’y rattachent. La position des autorités nationales compétentes en matière de cyber sécurité est assez tranchée. Pour le BSI allemand26 : « ...la question de savoir “si” ou “quand” il y aura des ordinateurs quantiques n’est plus primordiale. Les premiers algorithmes post-quantiques sélectionnés par le NIST27 pour la normalisation et la cryptographie post-quantique seront utilisés par défaut. Par conséquent, la migration vers la cryptographie post-quantique devrait être accélérée. »

En France, pour l’ANSSI, la recommandation est d’introduire une défense post-quantique « dès que possible » pour les produits de sécurité destinés à offrir une protection durable des informations (au-delà de 2030) ou qui seront potentiellement utilisés après 203028. Cette dernière a par ailleurs rappelé, dans une publication du 8 octobre 202529, le caractère « non optionnel » d’une transition vers la PQC.

On notera que dans une contribution commune, « Position Paper on Quantum Key Distribution »30, la France, l’Allemagne, la Suède, les Pays-Bas et le Royaume-Uni concluent à une nécessité urgente de ne plus dépendre uniquement de la cryptographie à clé publique vulnérable à la menace quantique pour l’établissement des clés.

Même tonalité outre-Atlantique : « Une migration réussie de la cryptographie post-quantique prendra du temps à planifier et à mener. La CISA31, la NSA et le NIST conseillent vivement aux organisations de commencer à se préparer dès maintenant en créant des feuilles de route de préparation au quantique, en réalisant des inventaires, en appliquant des évaluations et des analyses de risques et en faisant appel à des fournisseurs32. » En résumé, si la technologie quantique n’est pas pleinement opérationnelle, la PQC est quant à elle une réalité immédiate à prendre opérationnellement en considération.

La Commission européenne adopte également une position volontariste. Suite à une recommandation du 11 avril 2024 relative à une feuille de route pour la mise en œuvre coordonnée de la transition vers la cryptographie post-quantique33, le groupe de travail du « Cooperation Group » de la directive NIS a publié, le 11 juin 2025, un document qui se veut la première production de haut niveau, dans ce domaine, destinée aux États membres34.

L’ANSSI35, dans un rapport mettant en lumière l’impréparation des organismes publics en matière de PQC, évoque comme cause racine une « mauvaise compréhension des enjeux et de l’agenda quantique ». Cette situation s’expliquant par le fait que personne ne s’est réellement emparé de ce sujet faute d’en avoir clairement identifié les enjeux. L’agence souligne : « À leur décharge, aucune communication formelle d’une date ou d’un planning incitatif ou contraignant n’a été faite en France, pour le moment ».

On peut estimer que cette lacune est désormais comblée par la feuille de route de la Commission, document se répartissant en trois étapes-clés. La première (first step) pourrait être sous-titrée « sans remord »36. La phase d’évaluation du risque quantique devrait aider à déterminer les priorités du processus de transition, ladite évaluation devant être intégrée dans la gestion régulière des risques (§ 5). Le document pris à titre de référence est « The PQC Migration Handbook37 », lequel attribue des notes selon les trois facteurs de sensibilité suivants : faiblesse quantique de la cryptographie utilisée, impact attendu de la défaillance de cette cryptographie et, enfin, temps et efforts nécessaires pour la bascule vers la PQC. On notera également qu’est mentionnée une évaluation de la menace quantique en présence d’une confidentialité uniquement protégée par une cryptographie traditionnelle, en tenant notamment compte de la durée pendant laquelle cette confidentialité doit être protégée, mais aussi des efforts nécessaires pour la transition vers une PQC.

De manière générale, les préconisations évoquées au titre de cette première étape s’apparentent à des mesures de cyber-hygiène, par ailleurs objet de dispositions dans divers textes dont le Règlement DORA38 et la Directive NIS II39, trouvant ainsi leur pertinence au-delà du périmètre de la PQC. Cette première étape s’étend jusqu’au 31 décembre 2026.

On relèvera notamment, au titre de cette première phase, la nécessité « d’identifier et impliquer les parties prenantes »40, dont notamment les CISO41 et CIO42 des « entités critiques » (en référence à la Directive NIS II)43, mais aussi les « supervisory bodies ». Nous sommes là dans le droit fil du pilier I de DORA44. Autre mesure préconisée renvoyant aux exigences de ce règlement en matière de sensibilisation, la nécessité d’un programme national de sensibilisation et de communication incluant l’ensemble du personnel, mais aussi les membres du « board and management ».

Autre mesure standard, un inventaire cryptographique recensant aussi bien les actifs effectuant des opérations cryptographiques que ceux qui en sont l’objet. L’inventaire des dépendances, y compris celles liées à la chaîne d’approvisionnement, n’est pas non plus une nouveauté. En effet, la maîtrise de l’environnement des entités transparaît au travers des notions de « chaîne de valeur » pour DORA45 et de « chaîne d’approvisionnement » pour NIS II46.

On notera également un intéressant guide du National Institute of Standards and Technology (NIST)47 destiné à faciliter les évaluations des diligences raisonnables du point de vue de la gestion des risques liés à la chaîne d’approvisionnement. Centré sur les fournisseurs de technologies de l’information et des communications, ce guide détermine cinq catégories particulières de diligence48.

La Commission préconise à ce sujet un dialogue avec les prestataires qui doivent intégrer l’agilité post-quantique49 dans l’élaboration de leurs produits et services, mais aussi tout au long du cycle de vie de ces derniers. Cette attente est par ailleurs celle de l’article 13 du Règlement Cyber Resilience Act (CRA)50 qui exige que les fabricants de produits comportant des éléments numériques évaluent, lors de la mise en marché, les risques de cybersécurité et remédient aux vulnérabilités détectées.

La seconde étape (next step) a pour horizon le 30 décembre 2030, même si le document précise (§ 6.3) qu’il faut envisager cette étape sans attendre fin 2026. A cet égard, est évoquée l’agilité cryptographique avec une référence au règlement CRA et les obligations qu’il met à la charge des éditeurs de logiciels51. De même, la capacité des prestataires à s’inscrire dans un processus d’agilité post-quantique est évoquée comme un critère important dans les appels d’offres nationaux. Rien n’est évoqué pour les contrats hors de tels appels d’offres. Cependant, les obligations issues du CRA et de DORA conduisent certainement à apporter à ce sujet un niveau de considération élevé, ne serait-ce qu’au titre de la maîtrise du risque lié à la chaîne de valeurs.

Cette seconde étape mentionne également la nécessité d’adopter des systèmes de certification. Ce constat se traduit par une référence au schéma de certification volontaire EUCC52. À cet égard, en mai 2025, le Groupe européen de certification de cybersécurité53, soutenu par l’ENISA, a publié des lignes directrices sous la forme de la version 2.0 de ses mécanismes cryptographiques agréés54.

Bien que ce document laisse une large place aux normes du NIST, il n’en manifeste pas moins la volonté de doter l’Europe d’une boîte à outils cryptographique. Le § 1.4 du document de l’ENISA précise : « En particulier, il est important de ne pas reporter les mesures d’atténuation dans les applications où la confidentialité doit être protégée à long terme, car les informations envoyées aujourd’hui peuvent être stockées par des adversaires pour être décryptées à l’avenir, une fois que les ordinateurs quantiques cryptographiquement pertinents deviendront disponibles... ».

La dernière étape est fixée au 31 décembre 2035, les États membres devant s’efforcer d’assurer la transition du plus grand nombre de systèmes possible à cette date. Cette dernière a été déterminée par la norme NIST IR 854755, laquelle estime que les mécanismes cryptographiques traditionnels doivent être proscrits après 2035. Cette échéance pourrait avoir des retentissements au-delà des États-Unis. Une telle perte de confiance sécuritaire pourrait conduire les entreprises américaines à réduire leurs relations commerciales ou exiger des garanties de mise à niveau cryptographique dans leurs contrats. 2035 ne serait donc plus un horizon incertain, mais une échéance pouvant conduire à un isolement progressif dans les échanges sécurisés avec les États-Unis et un désavantage commercial mais aussi stratégique majeur. La mention des normes du NIST comme élément de référence dans de nombreuses publications européennes ne doit toutefois pas conduire à penser que les seules sources réglementaires sont américaines.

L’ANSSI56 souligne le poids que revêtent les obligations de nature réglementaire, soulignant au passage : « C’est – malheureusement – parfois le seul levier efficace, quand les autres approches ont échoué, pour faire évoluer une situation bloquée. »

Dans ce domaine, l’Agence semble avoir été entendue. Nous avons vu que, du point de vue des normes, le sujet de la PQC fait l’objet de nombreux travaux, ceux du NIST faisant référence, l’ISO ayant également un rôle important à jouer dans ce domaine (1). Par ailleurs, nous verrons que du point de vue des textes européens de niveau 1, si la PQC n’est pas mentionnée expressis verbis, elle est toutefois implicitement très présente, notamment dans DORA et NIS II. Une lecture téléologique de ces textes conduit, nous semble-t-il, à estimer que la QPC est visée (2).

Si la technologie quantique donne lieu à un affrontement technologique, la PQC donne également lieu à une confrontation dans le domaine normatif, afin de savoir qui imposera, au travers de ses normes, sa domination sur ce sujet.

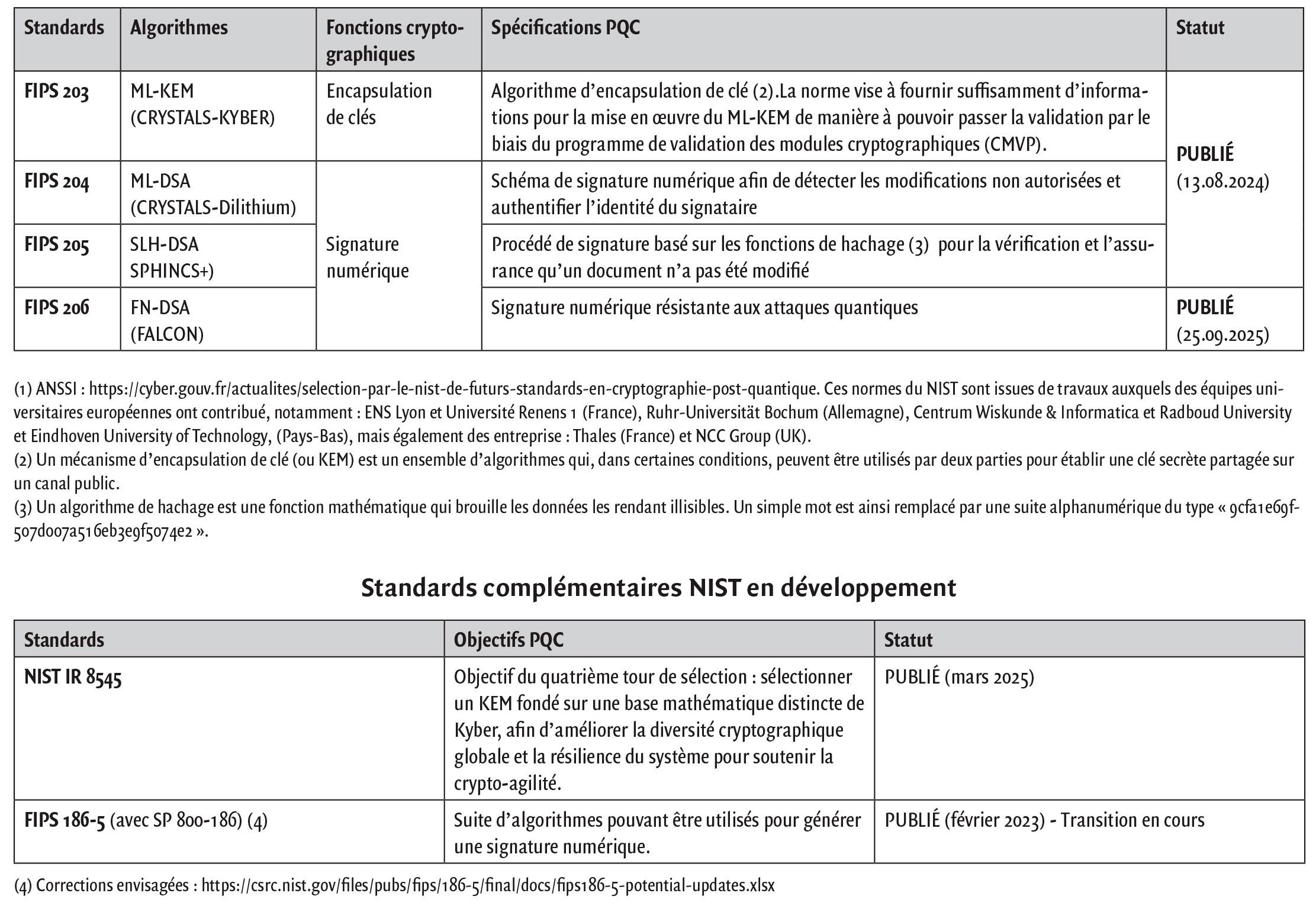

Parmi toutes les normes produites au sujet de la PQC, nous nous bornerons à évoquer les normes du National Institute of Standards and Technology (NIST)57. Cet organisme de normalisation américain s’est très tôt penché sur le sujet de la PQC en lançant, dès 2016, un appel à propositions, encourageant les chercheurs du monde entier à développer des algorithmes post-quantiques. Cet appel a conduit à la sélection d’algorithmes sur le fondement de critères tels que la sécurité, l’efficacité, l’adéquation et la facilité de mise en œuvre.

Ces algorithmes constituent un état de l’art évolutif, la PQC étant tributaire des avancées de la technologie quantique qu’exploitent les ordinateurs aux attaques desquels elle doit résister. Il convient de souligner que les normes du NIST, régulièrement mentionnées, y compris dans la feuille de route de la Commission, représentent également un enjeu de souveraineté. À ces normes est venue s’ajouter, en mai 2025, la feuille de route du MITRE58 en matière de migration vers la PQC59. Soulignons que le cadre MITRE ATT&CK, développé par MITRE, est une référence mondiale en matière de cyberdéfense au travers de son catalogue de tactiques et techniques utilisées par les cyberattaquants. Si les États-Unis sont très actifs dans le domaine normatif, l’Union européenne n’entend pas se laisser distancer et a financé plusieurs projets dans le cadre du programme Horizon Europe60. Le but est de tester la robustesse des algorithmes post-quantiques contre des attaques classiques et quantiques, évaluer leur efficacité énergétique, leur interopérabilité et leur sécurité dans des contextes réels et, enfin, préparer la migration des systèmes actuels vers des solutions résistantes aux ordinateurs quantiques.

Bien que comparaison ne soit pas raison, la récente publication du plan d’action américain pour l’IA61 ne laisse pas de place au doute quant à la volonté des États-Unis d’assoir leur domination dans le domaine des technologies. Ce plan d’action pour l’IA affirme en effet vouloir « ...tirer parti de la position des États-Unis dans les organes diplomatiques et normatifs internationaux pour plaider vigoureusement en faveur d’approches internationales de la gouvernance de l’IA qui promeuvent l’innovation, reflètent les valeurs américaines et contrent l’influence autoritaire » (p 20). Un raisonnement identique pour la PQC est à redouter.

Notons que le premier executive order de D. Trump en matière de cybersécurité, le 6 juin 202562, donne notamment la priorité à la promotion de l’innovation. La PQC est visée au titre des garanties contre les menaces qui pourraient tirer parti des architectures de calcul de la prochaine génération, un appel étant lancé en faveur de l’adoption des derniers protocoles de chiffrement. S’il est moins offensif que les actes présidentiels pris en matière d’IA, on ne saurait y voir le signe d’une quelconque modération dans les ambitions sur ce sujet.

Les normes ne sont pas les seules à préparer le terrain de la QPC, des textes de niveau 1 récemment adoptés traitent eux aussi, quoique de manière indirecte, de l’adaptation à cette cryptographie.

Nous nous bornerons à l’examen de trois textes (le Règlement DORA63, la Directive NIS II64 et le Règlement Cyber Resilience Act – CRA)65 afin de mettre en évidence quelques dispositions clés démontrant que le droit positif comporte, dès à présent, les briques nécessaires à la prise en considération de la PQC par les entreprises66.

On notera qu’en tout état de cause, si une adaptation de la réglementation s’avérait nécessaire, les dates de révision des deux textes phares que sont le Règlement DORA et la Directive NIS II approchent à grands pas. La révision de DORA devrait en effet avoir lieu au plus tard le 17 janvier 202867, tandis celle de NIS II est fixée, toujours au plus tard, au 17 octobre 202768, cette directive faisant actuellement l’objet, en France, d’un projet de loi relatif à la résilience des infrastructures critiques et au renforcement de la cybersécurité69 transposant, outre NIS II, deux autres directives européennes70.

Soulignons que DORA et NIS II convergent en ce qui concerne les connaissance et compétence que doit détenir l’organe de direction des entreprises. DORA exige notamment qu’elles soient maintenues « activement à jour »71 en matière de risque lié aux TIC, la Directive NIS II72 exigeant des organes de direction des entités essentielles et importantes qu’ils « acquièrent des connaissances et des compétences suffisantes pour déterminer les risques et évaluer les pratiques de gestion des risques en matière de cybersécurité ».

En matière de supervision, ce règlement donne pouvoir au superviseur principal73 de formuler des recommandations, notamment en ce qui concerne les mesures de chiffrement74, étant entendu que les autorités européennes de supervision (AES) ont pour mission d’élaborer des normes techniques, y compris en matière de techniques cryptographiques75.

L’une des dispositions clés de DORA sur ce sujet est l’article 13-7, lequel énonce que les entités financières, « assurent un suivi continu des évolutions technologiques pertinentes, notamment en vue de déterminer l’incidence que le déploiement de ces nouvelles technologies pourrait avoir sur les exigences en matière de sécurité des TIC et la résilience opérationnelle numérique ». Cette adaptation continue à la menace transparaît clairement s’agissant des pouvoirs des AES. Ainsi, l’article 15-a de DORA nous indique qu’elles édictent des normes techniques favorisant la mise en place de garanties adéquates contre les intrusions et les utilisations abusives des données, y compris en recourant à des techniques cryptographiques. Les superviseurs sont également concernés. L’article 35-d-i évoque en effet la possibilité de prendre des recommandations à l’égard des prestataires TIC critiques, telles que le déploiement de mesures de chiffrement.

Les règlements délégués complétant DORA comportent également des dispositions évocatrices de la PQC. L’article 10-b-i du règlement délégué n° 2024/177276 traite des vulnérabilités potentielles des systèmes d’information de l’entité financière. Les diligences attendues dans ce domaine concernent également les prestataires soutenant des fonctions critiques ou importantes. Le Règlement délégué 2024/177377 attend de ces derniers qu’ils soient en mesure « de suivre les évolutions technologiques pertinentes, identifier et mettre en œuvre, le cas échéant, les pratiques de pointe en matière de sécurité des TIC ».

L’article 1-a du Règlement délégué 2024 /177478 évoque l’élaboration et la mise en œuvre des politiques, procédures, protocoles et outils de sécurité des TIC, en prenant notamment en compte des éléments concernant le chiffrement et la cryptographie. L’article 6-3 poursuit en précisant que les entités financières incluent dans leur politique, en matière de chiffrement et de contrôles cryptographiques, « des critères de sélection des techniques cryptographiques et des pratiques d’utilisation, tenant compte des pratiques de pointe ».

Enfin, pour clore ce rapide tour d’horizon, nous mentionnerons les dispositions du Règlement délégué 2025/119079, dont l’annexe III-3-c évoque le contenu du rapport de renseignement sur les menaces ciblées, lequel comporte une analyse des renseignements sur les menaces, à la lumière du panorama général de la menace, dont les « évolutions technologiques ».

Outre le texte de la directive n° 2022/2554, peu disert sur le sujet, on notera que l’ENISA a publié, le 26 juin 2025, ses orientations techniques d’implémentation du Règlement d’exécution n° 2024/2690 du 17 octobre 202480. Rappelons que ce règlement d’exécution de la directive NIS II est spécifique à une certaine catégorie d’entités soit, de façon synthétique, les fournisseurs de services numériques par essence transfrontières (clouder, datacenter, infogérance, places de marché en ligne, etc.) encadrés par NIS II. Pour ces acteurs, est notamment abordée la question de la cryptographie, qui devrait conduire à envisager une approche d’agilité cryptographique81, davantage riche d’enseignements en matière de PQC.

L’annexe de ce règlement82 (§ 9), complétant l’article 21, § 2, point h de NIS II, précise ainsi que les entités concernées doivent établir et mettre en œuvre une politique et des procédures relatives à la cryptographie « en vue de garantir une utilisation adéquate et efficace de la cryptographie ». Ladite procédure doit adapter « la puissance du chiffrement, les solutions cryptographiques et les pratiques d’utilisation à approuver et à utiliser dans les entités concernées, suivant, s’il est besoin, une approche d’agilité cryptographique ».

La formulation utilisée, tout comme l’approche par les risques, inhérente également au RGPD, autorisent une souplesse d’interprétation de nature à permettre aux régulateurs compétents d’imposer des exigences particulières en la matière, sans que les textes de réfénrence nécessitent d’être revus.

À cet égard, si l’on s’attarde sur les « recommandations » de la CNIL concernant la cybersécurité, on notera qu’elles ne cessent de se multiplier sur une thématique que le RGPD ne mentionne jamais dans le détail. Certaines de ces recommandations ont déjà donné lieu à plusieurs sanctions de la CNIL (procédure de « salage » des mots de passe, algorithmes de hachage considérés comme vulnérables et donc ne devant pas être utilisés, etc.)83.

On notera que les orientations techniques d’implémentation du Règlement d’exécution n° 2024/2690 de l’ENISA84 comportent un § 9 dédié à la cryptographie (p. 117). Y sont précisées les conditions de mise en œuvre de l’article 21, paragraphe 2, point h), de la directive NIS II, dont la nécessité que la politique et les procédures relatives à la cryptographie soient « conformes aux réglementations applicables et aux normes les plus récentes ». La question de l’« agilité cryptographique » est également envisagée du point de vue de ses principales caractéristiques :

– lexibilité dans la sélection de l’algorithme ;

– conception modulaire de l’architecture où les composants cryptographiques peuvent être modifiés ou mis à jour indépendamment sans affecter l’ensemble du système ;

– mises à jour et correctifs réguliers ;

– respect des cadres législatifs ainsi que la mise en place d’une gouvernance de l’utilisation de la cryptographie au sein des réseaux et des systèmes d’information de l’entité ;

– pérennisation en tenant compte des algorithmes cryptographiques post-quantiques.

Le CRA n’impose pas la cryptographie post-quantique, mais exige que les mécanismes de sécurité soient adaptables aux menaces futures, ce qui inclut potentiellement les risques relatifs aux attaques quantiques. Pour mémoire, ce règlement couvre les « produits comportant des éléments numériques », c’est-à-dire « un produit logiciel ou matériel et ses solutions de traitement de données à distance, y compris les composants logiciels ou matériels mis sur le marché séparément »85 et dont « la finalité prévue ou l’utilisation raisonnablement prévisible comprend une connexion de données logique ou physique directe ou indirecte à un appareil ou à un réseau »86.

Parmi les obligations du CRA, notons l’introduction d’une notification des vulnérabilités « activement exploitées »87, ou de tout « incident grave ayant un impact sur la sécurité du produit », d’une part auprès du CSIRT coordinateur de l’État membre88 et d’autre part auprès de l’ENISA. À ce titre, l’annexe 1 (Partie I-2-e) du CRA, dédié aux exigences essentielles de cybersécurité, vise le chiffrement au moyen de « mécanismes de pointe ».

On se gardera de toute conclusion sur ce sujet paradoxal, qui peut se résumer ainsi : faut-il dès à présent adopter des mesures de précautions contre un risque qui n’est, à date, qu’en devenir, mais qui renforceraient les défenses contre des menaces actuelles ? La réponse à cette interrogation devra tenir compte d’une triple préoccupation. Technologique tout d’abord, certes lointaine mais évolutive, réglementaire ensuite, au contact d’une réglementation globalement axée sur une approche par les risques au service de la résilience opérationnelle numérique et, enfin, la pression géopolitique, sur fond d’appétit dévorant des États-Unis dans le domaine des technologies, donnant lieu à de fortes préoccupations de souveraineté.

Finalement, la question n’est pas tant de savoir si les ordinateurs quantiques représentent une menace crédible à brève échéance, mais plutôt de savoir si, pour de multiples raisons, l’Europe ne doit pas, dès à présent, occuper le terrain de la PQC et favoriser son adoption89, le tout sans mettre à mal des entreprises qui empilent de coûteux chantiers de mise en conformité réglementaire, DORA étant le dernier en date. La prochaine grande étape législative sera un « Quantum act » envisagé pour 202690 avec trois objectifs principaux : stimuler la recherche et l’innovation, augmenter la capacité industrielle et renforcer la résilience ainsi que la gouvernance de la chaîne d’approvisionnement.