La sécurité des systèmes d’information est un enjeu majeur pour les établissements financiers. Les objectifs de sécurité sont d’assurer la disponibilité, l’intégrité, la confidentialité et le caractère probant des données traitées.

Les moyens de prévention majeurs reposent sur l’élaboration d’une politique de sécurité, la gestion des habilitations, l’application de règles d’utilisation, la sensibilisation et formation et la surveillance des systèmes. Parmi les moyens de surveillance, figure déjà le recensement et l’analyse des incidents de sécurité. Il existe des structures dans les organisations publiques et privées, dont les banques, connues sous les acronymes de SOC, CERT ou

En France, aujourd’hui, la notification d’incidents devient une obligation. Les organisations devront faire connaître à des régulateurs publics, voire aux personnes concernées, l’existence d’incidents touchant des données ou réseaux. Cette obligation existe déjà dans notre pays pour les opérateurs de communication électronique, depuis 2011.

Plus globalement, cette obligation devrait s’étendre, portée par plusieurs projets législatifs français et européens visant à renforcer la cybersécurité.

Comment cette tendance forte, venue d’Outre-Atlantique, se décline dans les projets législatifs et réglementaires ? Quelles sont les questions juridiques

Concept de notification d’incidents de sécurité

Un incident de sécurité peut être

La surveillance des incidents est une pratique déjà existante. La « notification » d’un incident signifie qu’il est porté à la connaissance d’un tiers. Au plan juridique, les différents textes ou propositions ne définissent pas stricto sensu la notion de notification. Il est question, cependant, de porter l’incident à la connaissance de l’autorité de contrôle ou de la personne concernée.

En pratique, plusieurs termes synonymes sont employés pour désigner cette même réalité juridique comme « avertir », « communiquer » ou « alerter ».

L’objectif premier de la notification est opérationnel. Elle permet à un organisme d’identifier une attaque ou un comportement malveillant et d’anticiper les moyens de réaction organisationnels adaptés selon l’évaluation de l’impact potentiel. Plus largement, la notification va permettre une communication maîtrisée de l’incident, en l’insérant dans un contexte géopolitique ou socioéconomique. L’analyse des incidents permet d’identifier des schémas techniques ou comportementaux et ainsi d’anticiper l’origine de dysfonctionnements. La notification à large échelle, dans un souci de visibilité et d’établissement de statistiques fiables permet, selon l’ENISA, une action concertée et efficace des règles de

Nous nous intéresserons d’une part à l’évolution législative et réglementaire (I) et d’autre part aux questions soulevées par la mise en oeuvre des notifications des incidents de sécurité (II).

I. ÉVOLUTION LÉGISLATIVE

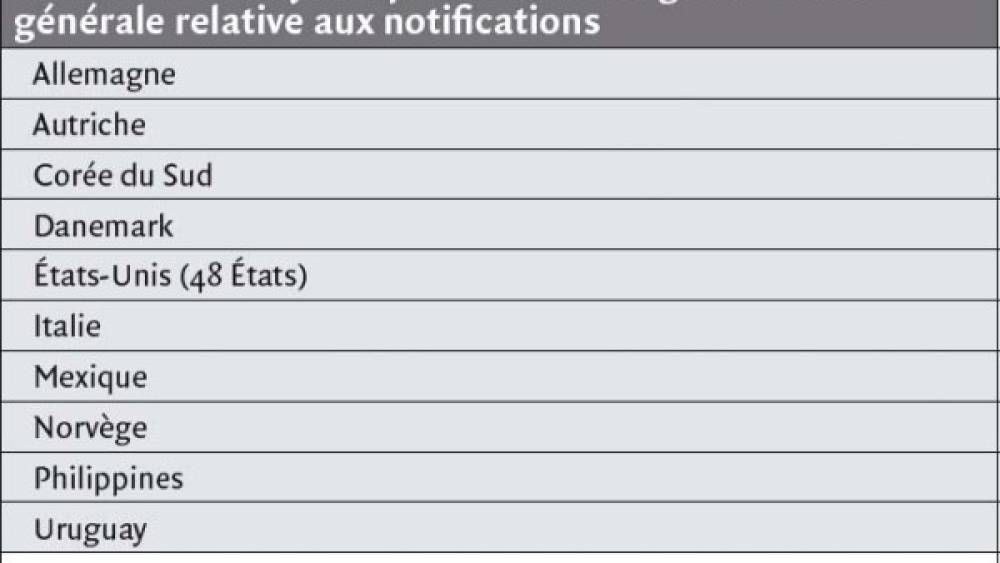

La notification d’incidents visant à éviter les usurpations d’identité s’est développée, depuis

Au sein de l’Union européenne, certains États membres ont adopté des textes généraux, comme l’Allemagne, l’Autriche, le Danemark ou l’Italie. D’autres États membres disposent de textes législatifs relatifs à la notification applicables à des secteurs particuliers, comme la Grèce, la Suède ou la France.

La première notification obligatoire apparaît en France en

À la date de publication du présent article, plus de 1 600 opérateurs sont déclarés auprès de l’Autorité de régulation de communication électronique et des postes (

Le mécanisme de notification semble appeler à se développer au sein d’autres dispositifs juridiques. Différents projets de textes législatifs européens et français traitent de la notification des incidents de sécurité.

Textes et projets réglementaires européens

À Bruxelles, parmi les projets en cours, plusieurs textes intègrent dans leurs dispositions l’obligation de

1. Un règlement européen comprend le principe de notification

Le règlement sur l’identification électronique et les services de confiance pour les transactions électroniques a été adopté le

2. Trois projets de textes traitent de notification d’incidents

La proposition de règlement relatif à la protection des personnes physiques à l’égard du traitement des données à caractère personnel et à la libre circulation de ces données, dans sa version du

La proposition de règlement a été adoptée par la Commission

Le 26 septembre 2014, le Conseil de l’Union européenne a également suggéré des modifications relatives à la notification (cf. considérants 67, 68 et 69, et cf. article 31).

Un autre texte est à citer. Il s’agit de la proposition de directive concernant des mesures destinées à assurer un niveau élevé commun de sécurité des réseaux et de l’information dans l’Union – 2013/048 (dite SRI ou NIS). Le texte a été adopté par le Parlement européen le 13 mars 2014 en première lecture. Son objectif est d’améliorer le niveau de sécurité des réseaux et systèmes informatiques privés sur lesquels reposent les services dont dépend le fonctionnement de la société dans l’UE. Cette proposition de directive démontre une volonté des États membres d’améliorer leur niveau de préparation et leur coopération mutuelle. C’est une incitation à la mise en place de mesures appropriées pour les opérateurs d’infrastructures critiques et les administrations publiques, afin de gérer les risques de sécurité et de signaler les incidents graves aux autorités nationales compétentes.

La proposition prévoit des obligations à la charge des opérateurs d’infrastructures critiques qui sont similaires à celles issues de la loi de programmation militaire pour les opérateurs d’importance vitale, examinées ci-après.

Par ailleurs, une autre proposition de directive est à signaler, concernant les services de paiement dans le marché

Les principaux projets réglementaires européens qui contiennent des dispositions relatives à la notification des incidents de sécurité sont recensés dans le Tableau n° 2.

Textes et projets réglementaires en France

La loi de programmation militaire du

La LPM a été un véhicule puissant pour élargir les obligations des OIV, jusque-là centrées sur la sûreté des infrastructures, à la sécurité des systèmes d’information. La notification ne constitue que l’une des obligations parmi d’autres.

Afin de garantir la survie de la nation, la LPM introduit de nouvelles obligations pour les OIV applicables à la sécurité des systèmes d’information : accès au système d’information (SI) par l’ANSSI, mise en oeuvre de systèmes qualifiés de détection d’événements susceptibles d’affecter la sécurité du SI, notification de failles et contrôles de la sécurité par l’Agence nationale de la sécurité des systèmes d’information (ANSSI).

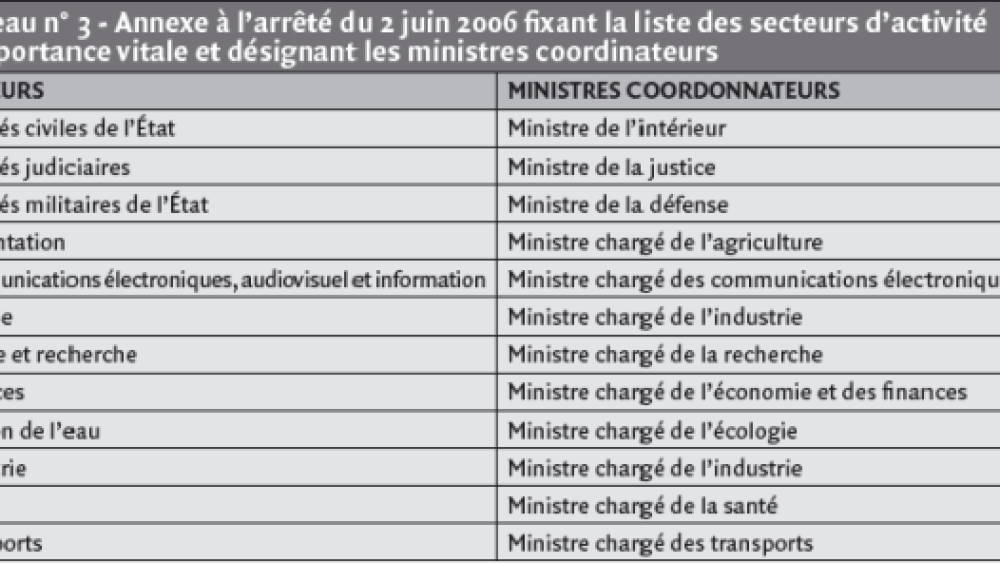

Ce texte s’applique exclusivement aux OIV, c’est-à-dire des entreprises et administrations désignées comme telles par l’instruction générale du

L’instruction réforme en profondeur et unifie les dispositifs antérieurs applicables aux installations d’importance vitale. Elle s’inscrit plus largement dans une démarche d’ensemble visant à adapter les conditions dans lesquelles la nation se prémunit contre toute menace, notamment la menace terroriste.

La liste des OIV n’est pas publique ; il s’agit d’une information protégée par le secret de la défense. Les textes

Le nombre d’OIV serait de 218 en

Dans la LPM, nous examinerons le chapitre IV qui contient les « dispositions relatives à la protection des infrastructures vitales contre la cybermenace ». Ce chapitre crée ou fait évoluer différents articles dans le Code de la défense, le Code de propriété intellectuelle et le Code des postes et communications électroniques. Il vise à renforcer le dialogue public/privé dans la lutte contre la cybercriminalité.

Ces dispositions sont formalisées dans les articles présentés ci-après.

L’article 21 insère une disposition reconnaissant que l’ANSSI est placée sous l’autorité du Premier ministre et assure la fonction d’Autorité nationale de défense des systèmes d’information.

Ce même article 21 indique, que pour répondre à une attaque informatique qui vise les systèmes d’information affectant le potentiel de guerre ou économique, la sécurité ou la capacité de survie de la Nation, les services de l’État « peuvent, dans les conditions fixées par le Premier ministre, procéder aux opérations techniques nécessaires à la caractérisation de l’attaque et à la neutralisation de ses effets en accédant aux systèmes d’information qui sont à l’origine de l’attaque ».

Pour être en mesure de répondre à ces attaques, l’ANSSI peut détenir des équipements, des instruments, des programmes informatiques et toutes données susceptibles de permettre la réalisation de sa mission.

Les dispositions de sécurité de l’information sont formalisées dans l’article 22, indiquant que l’ANSSI fixe les règles de sécurité aux OIV et « aux opérateurs qui participent à ces systèmes ». Ces règles, que les opérateurs sont tenus d’appliquer à leurs frais, sont les suivantes :

– mettre en oeuvre des systèmes de détection des événements susceptibles d’affecter la sécurité des systèmes, systèmes exploités par l’ANSSI et les prestataires de services qualifiés de l’ANSSI ;

– soumettre à des contrôles leurs systèmes d’information afin de vérifier le niveau de sécurité et le respect des règles de sécurité, ces contrôles étant effectués par l’ANSSI ou des prestataires qualifiés par l’agence ;

– notifier les incidents de sécurité auprès de l’ANSSI ;

– en cas de crise majeure, l’ANSSI peut décider des mesures que les OIV doivent mettre en oeuvre.

Ce même article 22 dispose que les informations transmises à l’administration restent confidentielles et ajoute un article L. 1332-6-5 dans le Code de la défense. Enfin, il introduit le cadre des sanctions, sur lesquelles nous reviendrons ci-après, et annonce un décret d’application.

L’article 23 introduit une modification de l’article 226-3 du Code pénal, afin de permettre à l’ANSSI, dans le cadre de ses missions de sécurité des systèmes d’information d’utiliser des appareils pour intercepter des informations sur les réseaux, également appelés sondes.

L’article 24 permet également à l’Agence, pour les besoins de sa mission, d’obtenir des opérateurs de communications électroniques des informations relatives aux « utilisateurs ou détenteurs de systèmes d’information vulnérables, menacés ou attaqués, afin de les alerter sur la vulnérabilité ou la compromission de leurs systèmes. » Pour être applicable, cet article 24 entraîne des modifications de dispositions du Code pénal, du Code des postes et télécommunications électroniques et du Code de la propriété intellectuelle.

Le dernier article du chapitre IV (25) prévoit aussi les conditions légales d’intervention de l’ANSSI. Pour cela, il aménage d’une part l’article 323-1 du Code pénal pour permettre à l’Agence d’utiliser tout équipement, logiciel ou données dans le cadre de son action, et d’autre part, l’article L. 122-6 du Code de la propriété intellectuelle pour autoriser la décompilation de logiciel par l’ANSSI afin d’en tester la sécurité.

Sanctions

La LPM, dans son chapitre IV consacré aux dispositions relatives à la protection des infrastructures vitales contre la cybermenace, introduit des sanctions pénales spécifiques, applicables au cas où les obligations énoncées ne seraient pas appliquées. Selon l’article 22 de la LPM, ces sanctions complètent l’article L. 132-6-1 du Code de la défense qui s’applique à la fois aux dirigeants des OIV et aux sociétés qualifiées d’OIV. Elles sont respectivement d’une amende de 150 000 euros pour les dirigeants qui ne satisferaient pas aux obligations spécifiées et de 750 000 euros pour les personnes morales.

Certains commentateurs ont considéré que le montant de ces sanctions était relativement faible comparé à d’autres domaines. Cependant, le choix du législateur de prévoir des sanctions pénales à la fois pour les entreprises et leurs dirigeants semble incitatif à la mise en oeuvre des mesures. S’agissant des failles de sécurité concernant des données personnelles, l’article 226-17-1 du Code pénal sanctionne l’absence de notification à la CNIL de cinq ans d’emprisonnement et d’une amende de 300 000 euros, ce chiffre étant multiplié par cinq pour les personnes morales. En outre, la CNIL dispose d’un pouvoir de sanctions administratives, notamment d’amendes et de publication de ses décisions.

De plus, est-il nécessaire de rappeler que la jurisprudence énonce qu’un traitement de données à caractère personnel non conforme à la loi n°

Avec la proposition de règlement européen du 25 janvier 2012, les amendes pourraient a priori monter jusqu’à 5 % du chiffre d’affaires annuel mondial d’une entreprise (article 79) ou 100 millions d’euros, le montant le plus élevé étant retenu.

En matière de notification des incidents de sécurité, les propositions de directives SRI, DSP 2 et la proposition de règlement eIDAS prévoient qu’il reviendra aux États membres de fixer les sanctions applicables en cas de non-respect de la directive, les sanctions devant être « effectives, proportionnées et dissuasives ».

II. QUELQUES QUESTIONS SOULEVÉES PAR LES NOTIFICATIONS

La mise en oeuvre des mécanismes de notification répond à des objectifs louables de renforcement de la sécurité des systèmes d’information, de continuité d’activité et de maintien de la confiance. Cependant, dans l’intérêt des établissements financiers et dans l’intérêt collectif, un certain nombre de questions restent à traiter pour optimiser le dispositif.

Facteurs déclencheurs de notification

Dans les différents textes et projets relevés, les facteurs déclencheurs d’une notification diffèrent en fonction de l’obligation de notification concernée.

Pour la CNIL, toute violation de données à caractère personnel, même de gravité négligeable, devrait être, en théorie,

La proposition de règlement européen sur la protection des données à caractère personnel ne les précise pas, mais l’état de la proposition adoptée par le Parlement européen le 12 mars 2014 indique que « le comité européen de la protection des données est chargé d’émettre des lignes directrices, recommandations et bonnes pratiques […] aux fins de l’établissement de la violation de données et de la détermination du retard injustifié […] et concernant les circonstances particulières dans lesquelles un responsable du traitement et un sous-traitant sont tenus de notifier la violation de données à caractère personnel ». Le considérant 8 du règlement 611/2013 du 24 juin 2013 concernant les mesures relatives à la notification des violations de données à caractère personnel en vertu de la directive 2002/58/CE modifiée, d’ores et déjà applicable, tente, en l’absence d’autres précisions dans le texte, de préciser le moment à partir duquel on est en juridiquement présence d’une violation de données à caractère personnel à notifier : « le fait de simplement soupçonner qu’une violation de données à caractère personnel s’est produite ou de simplement constater un incident sans disposer d’informations suffisantes, malgré tous les efforts déployés à cette fin par un fournisseur, ne permet pas de considérer qu’une telle violation a été constatée aux fins du présent règlement ».

Par ailleurs, en matière de notification des incidents réseaux, dans la directive SRI, le facteur déclencheur semble être l’impact « significatif » de l’incident sur le système de l’entité ou les services fournis. La version adoptée par le Parlement de la proposition de cette directive précise qu’« afin de déterminer l’ampleur de l’impact d’un incident, il est, entre autres, tenu compte des paramètres suivants : nombre d’utilisateurs concernés, durée de l’incident et portée géographique ».

Pour la LPM, les notifications s’appliqueront aux incidents importants relatifs aux systèmes critiques des OIV. Seuls les arrêtés en cours de préparation pourront définir précisément le contour des obligations.

Modalités de notification

La décision de notifier doit résulter de la concertation de différents services de l’entreprise amenés à avoir un rôle actif dans cette notification, et notamment les responsables de la sécurité de l’information, de la conformité, de la fonction juridique, de la communication et l’équipe gérant les données à caractère personnel. Une approche pluridisciplinaire est nécessaire pour coordonner les différents enjeux : qualification de l’incident, nécessité d’une notification, contact avec le régulateur concerné, contenu de la notification, conséquences juridiques et en termes d’image.

La responsabilité de l’établissement quant à la gestion des notifications nécessite donc la mise en place d’une organisation interne, adaptée aux caractéristiques de celui-ci et regroupant les différents acteurs au sein d’une cellule de crise. Cette cellule doit disposer d’un pouvoir de décision, afin de pouvoir déclencher la notification et être en lien direct vers un acteur du comité exécutif de l’entreprise. Elle pourra ainsi être en mesure de décider des moyens matériels, humains et financiers nécessaires à la résolution de l’incident et au respect des obligations de communication.

Quant au contenu de la notification, actuellement, seuls les

Il ressort de ces différents

– la nature et les conséquences de la violation des données à caractère personnel ;

– les mesures déjà prises ou proposées pour y remédier ;

– le nombre de personnes concernées par la violation.

En matière d’incidents réseaux, si l’article D. 98-5 du Code des postes et communications électroniques ne précise pas les éléments contenus dans la notification, il précise les informations qui seront à fournir par l’opérateur après analyse de l’incident, à savoir les causes et conséquences des atteintes à la sécurité et les mesures prises.

La LPM ne définit pas les modalités de la notification, celles-ci devant a priori l’être dans un décret ou un arrêté.

Comme une notification aboutissant à une information du public peut avoir un impact non négligeable sur l’image de l’entreprise concernée, il est souhaitable de coordonner la communication au public avec l’autorité en charge de l’instruction de la notification. Ainsi, la cellule de crise aura notamment pour tâche de coordonner ces échanges et d’adopter le plan de communication associé à cette notification, en intégrant les exigences légales applicables en matière de communication.

Au plan européen, la proposition de règlement européen relatif aux données personnelles précise quelques informations supplémentaires, à savoir les catégories et le nombre d’enregistrements de données concernés et les mesures à prendre pour atténuer les éventuelles conséquences négatives de la violation de données. La notification aux personnes intéressées doit quant à elle contenir des informations détaillées, en utilisant un langage clair et simple.

La directive n° 910/2014 précitée relative aux prestataires de services de confiance ne précise pas les informations que doit contenir la notification, mais prévoit que la Com- mission est habilitée à définir les formats et procédures applicables, au moyen d’actes d’exécution.

Frais de notification

L’adaptation des dispositifs de sécurité existant pour y intégrer un ou plusieurs modes de notification auprès d’autorités administratives représente des contraintes et des coûts pour les établissements financiers, notamment pour « la mise en oeuvre de systèmes qualifiés de

Au-delà du coût de l’organisation et la mise en oeuvre du dispositif de surveillance, en cas d’incident, chaque acte de notification va engendrer des coûts spécifiques. Le coût moyen engendré par la violation de données en France est estimé à 127 euros en moyenne par

Dans un contexte réglementaire évolutif et en prévention face au développement de la cybercriminalité, le budget consacré à la sécurité de l’information est important. Il est à mettre en perspective avec les avantages apportés par la maîtrise des risques.

Même si la rédaction de la LPM ne donne pas d’indication sur le retour d’information dont les OIV peuvent bénéficier, les interactions constructives avec les régulateurs devraient représenter un avantage.

Sous-traitance et notification

Si l’entreprise a recours à la sous-traitance, elle reste pleinement responsable de la conformité de ses traitements aux règles applicables.

À ce titre, tout laisse penser que l’autorité compétente s’adressera à l’interlocuteur principal responsable des systèmes et données. Outre les prestataires en relation directe avec l’entreprise, il est important de contrôler toute la chaîne de sous-traitance, si les prestataires envisageaient à leur tour de confier une partie des prestations à un tiers.

Dans la LPM, l’article L. 1332-6-1 indique que les obligations s’appliquent aux OIV et « aux opérateurs publics ou privés qui participent à ces systèmes ». Ce point mériterait un développement lors de la rédaction du ou des décrets d’application.

Il est donc essentiel que les partenaires de l’entreprise fassent partie intégrante du processus de notification d’incident, afin de maîtriser l’exposition aux risques et de disposer le plus rapidement possible des informations nécessaires, pour répondre à l’obligation de notification. Il est primordial d’exprimer formellement aux partenaires potentiels non seulement le cadre réglementaire dans lequel ils s’inscriraient, mais également de préciser les modalités attendues pour respecter ce cadre. Il est important de préciser, dès l’expression de besoin et le cahier des charges, les critères de qualification d’un incident de sécurité et les modalités pratiques de notification.

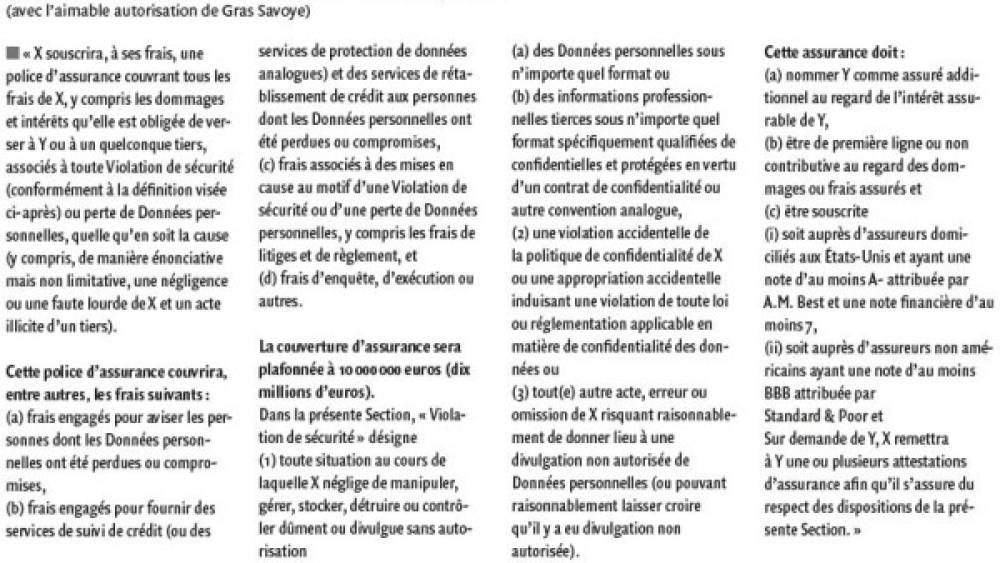

L’encadrement contractuel peut contribuer à la sécurisation des échanges, dès lors qu’il est adapté à la prestation. Le contrat doit comprendre une ou plusieurs clauses rappelant les contraintes légales applicables et obligeant le sous-traitant à notifier à l’entité pour qui il travaille tout incident de sécurité. Il est envisageable de prévoir éventuellement des pénalités financières et une clause d’assurance spécifique. Les documents opérationnels devraient être intégrés au montage contractuel : plan d’assurance sécurité, plan de continuité d’activité et tests des procédures de notification, etc. Ces documents doivent intégrer les exigences techniques et permettre le contrôle, voire l’audit, du niveau de sécurité. La qualité de formalisation du contrat devra s’accompagner d’un suivi et d’un contrôle des prestations tout au long de son exécution.

La CNIL a prononcé un avertissement à l’encontre d’un prestataire de communications électroniques, suite à une violation de sécurité concernant plus d’un million de clients, et l’a publié le

De plus, pour les établissements bancaires, quand les prestations externalisées sont qualifiées de services essentiels (ou

Publication ou confidentialité ?

Même si l’objectif général des notifications de différentes natures est bien la consolidation de la sécurité globale, les modes de notification auprès de régulateurs différents entraîneront des effets différents : maintien de la confidentialité ou transparence. En cas de crise due à une faille de sécurité, la gestion de la communication devra s’adapter au cas par cas.

La LPM prévoit que les notifications effectuées auprès de l’ANSSI seront traitées de manière

Par ailleurs, cependant, dans le projet de règlement européen relatif aux données personnelles, l’autorité de régulation des données personnelles, comme la CNIL pour la France, peut imposer à l’entreprise qui a subi une faille de sécurité d’en informer les personnes concernées (clients, fournisseurs, etc.). La notification aux personnes leur permet de prendre des mesures afin de limiter les risques liés à la défaillance. Cependant, la révélation de la faille devient largement publique et peut nuire à l’image commerciale de l’entreprise.

Application dans l’espace

En matière de sécurité des systèmes, la LPM s’applique naturellement au territoire français, sachant que les OIV sont responsables de leurs systèmes sans limitation de territoire. La coordination des différentes réglementations nationales applicables aux groupes bancaires internationaux reste un équilibre à trouver.

Le projet de directive

En matière de sécurité des données personnelles, les projets européens intègrent la dimension transfrontière des transferts de données et visent à renforcer la coopération des agences administratives de protection des données, comme la CNIL et ses homologues.

Assurance

Depuis quelques années, les sociétés d’assurance ont développé des polices garantissant les dommages engendrés par les risques d’atteinte aux systèmes d’information, dits « cyber-risques ».

Ces contrats ont comme principales caractéristiques la prise en compte simple et rapide des garanties d’assurance en cas de cyberattaques et une réactivité des assureurs dans la gestion des sinistres, notamment en cas de notification d’incident de sécurité. Il s’agit de polices d’assurance dédiées aux cyber-risques, qui comprennent à la fois une couverture dommages, une couverture en responsabilité civile (RC) et des prestations d’assistance. Ces polices peuvent intervenir en complément des garanties existantes dans les programmes d’assurances classiques (RC, assurance contre la fraude, etc.).

Par exemple, ces polices peuvent proposer des garanties :

– en matière de RC: atteinte aux données confidentielles ou personnelles ;

– les frais d’enquêtes engagés par une autorité administrative et les sanctions administratives d’ordre pécuniaire ;

– les frais engagés en cas de gestion de crise : intervention d’un expert en sécurité informatique, conséquences d’une atteinte à la réputation, etc. ;

– les frais de surveillance et restauration des données, et ;

– les frais de notification.

Sur le marché français, une douzaine d’assureurs proposent des polices dites « cyber ». La plupart des produits cyber-risques assurent les frais de notification des incidents. L’un des avantages présenté par une police dédiée aux cyber-risques est qu’un éventuel sinistre serait déclaré et instruit auprès d’un seul interlocuteur, ce qui concourt à conserver la confidentialité. Un exemple de clause contraignant un prestataire à souscrire une police d’assurance figure dans l’Encadré 2.

Évolution des notifications

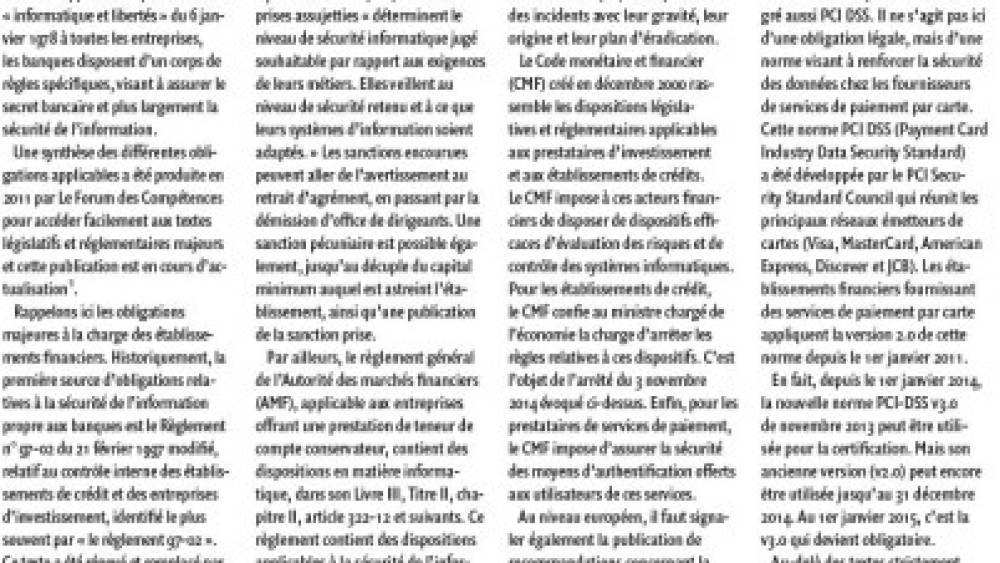

Les banques sont déjà soumises à un ensemble de dispositifs réglementaires visant à renforcer la sécurité de l’information. Face aux évolutions actuelles, elles doivent en permanence s’informer et préparer leur évolution. Cette adaptabilité et cette agilité représentent une nécessité pour assurer la protection optimale de leur système d’information et rester en conformité avec la réglementation.

Les décrets

Du côté des établissements financiers, la protection des systèmes d’information est un enjeu essentiel. Qu’ils soient OIV ou non, tous les établissements sont concernés par la notification des incidents de sécurité. Ils sont incités à construire ou optimiser les dispositifs de recensement des incidents et les modalités opérationnelles de leurs notifications auprès des différents régulateurs.