Le terme de cybercriminalité désigne, selon les définitions, l’ensemble des formes de criminalité dont l’outil informatique est le moyen ou l’objet. Le premier virus informatique de l’histoire aurait été créé dans les années 1970 sur le réseau de l’armée américaine. Baptisé Creeper, il se répliquait et pouvait se propager via un modem. Par la suite, est apparu dans les années 1980 le premier ver informatique, Morris. Envoyé depuis le Massachusetts Institute of Technology (MIT), il a infecté le réseau universitaire américain DARPA. Ce logiciel a été le premier à avoir attiré l’attention des médias et à avoir donné lieu à une condamnation pénale de son auteur. Depuis lors, le phénomène n’a cessé de s’amplifier : du virus I love you au logiciel malveillant Dridex en passant par l’attaque ciblée Stuxnet : les attaques informatiques sont de plus en plus élaborées et visent des objectifs à la spécificité croissante.

Écologie du pirate

L’évolution des outils des pirates informatiques a porté non seulement sur les technologies employées, mais surtout sur le modèle. L’image du pirate solitaire, expert œuvrant au fond d’une cave obscure, si elle n’a pas disparu, n’est plus qu’un maillon d’une chaîne plus complexe.

Si les outils utilisés requièrent toujours de très fortes compétences pour être produits, il n’en est plus de même pour leur utilisation. Le nouveau paradigme est celui de l’industrialisation. L’artisan qui façonnait patiemment ses logiciels pour ensuite mener son attaque en espérant ne pas laisser de traces a laissé place à des groupes structurés. Les cybercriminels sont maintenant organisés et spécialisés. Si, à l’origine, un développeur expérimenté produit effectivement les outils du crime, il n’est plus seul. Il est entouré par divers groupes aux fonctions précises : envoi des mails infectés, exploitation des informations collectées, blanchiment de l’argent… L’artisan a laissé la place à de véritables sociétés du crime.

Arsenal 2.0

La faille 0-day

Les logiciels étant de plus en plus complexes, ils ne peuvent être exempts de défauts. Toutefois, ceux-ci ne peuvent être tous détectés avant la commercialisation. Des personnes se spécialisent donc dans la recherche de failles qui pourront ensuite être exploitées. Un véritable marché s'est développé autour de ces vulnérabilités qui compromettent la sécurité d'une application et donnent au pirate la possibilité de s'introduire frauduleusement dans un système. Les sociétés comme Google ou Microsoft paient des primes appelées Bug Bounty à toute personne leur signalant une telle faille. Celle-ci peut alors être colmatée avant d'être exploitée par un pirate. Mais la loi de l'offre et de la demande s'applique aussi dans le cyberespace et celui-ci a aussi ses marchands d’armes. Ainsi, la société française Vupen, devenue depuis Zerodium après s'être installée aux États-Unis, rachète les failles sans indiquer l'usage qu'elle en fait. Elle aurait ainsi transposé le marché de l'armement dans le domaine numérique.

Ces failles jouent un rôle important dans la stratégie des pirates. Ce sont elles qui leur permettent de s'introduire dans les systèmes cibles. Elles peuvent être aussi embarquées dans un logiciel malveillant pour permettre à celui-ci de s’installer sur la machine cible. Elles sont aussi utilisées dans le cadre d’attaques traditionnelles, donnant tout pouvoir au pirate sur l’ordinateur de la victime.

Les logiciels de déni de service

L’attaque par déni de service consiste à envoyer des requêtes à un site Internet à très grande vitesse. Le procédé est similaire à un utilisateur cliquant frénétiquement sur le lien pour accéder à un site. Mais les débits sont beaucoup plus importants : selon la puissance de calcul mobilisée, plusieurs centaines de milliers de requêtes peuvent être envoyées par seconde. Surchargé, le serveur animant le site finit par ne plus pouvoir accepter de nouveaux entrants. Il va d’abord ralentir, pénalisant les utilisateurs naviguant sur le site, avant de fermer simplement ses portes et ne plus être accessible depuis Internet. L’impact pour un site marchand est évidemment désastreux.

Une façon plus évoluée existe, visant à circonvenir les contre-mesures mises en place par les administrateurs de site. Elle consiste à supprimer le site de la carte Internet. L’attaque porte non pas sur le site ciblé lui-même mais sur un des serveurs d’Internet (dits serveur d’autorité) qui assure l’aiguillage lorsque l’utilisateur tape une adresse. Par exemple, l’adresse http://interieur.gouv.fr est convertie en adresse informatique, en l’espèce 149.126.72.50. Une fois que le serveur d’autorité contenant le chemin vers la cible est tombé, la route n’est plus indiquée et le site considéré n’est plus accessible.

Les logiciels malveillants

Les logiciels malveillants (ou malwares, traduits parfois par « maliciels ») pourraient être définis comme des logiciels conçus pour se propager et s’installer furtivement chez une victime tout en proposant diverses fonctionnalités à leurs auteurs. Leurs effets peuvent nuire au poste sur lequel ils sont installés, comme du vol de données, ou bien à d’autres, tel du déni de service distribué. Il s’agit actuellement de l’arme de prédilection des hackers. Elle permet d’attaquer en masse de multiples postes pour en extraire des données ou des informations financières.

Véritable couteau suisse, le logiciel malveillant propose diverses fonctionnalités. Il peut réaliser l’enregistrement des frappes au clavier, permettant ainsi de capturer les identifiants et mots de passe sur les sites présentant un intérêt financier (sites bancaires ou de commerce en ligne le plus souvent). En réaction à cet outil, les institutions bancaires ont mis en place le clavier virtuel. Pour contourner ce dispositif, les logiciels malveillants embarquent des fonctionnalités de « clickcatcher » : lorsque la personne clique alors qu’elle est connectée sur un site bancaire, des captures d’écran sont réalisées. Le pirate peut observer sur quelle touche du clavier virtuel le curseur de la souris se situe et en déduire le mot de passe. D’autres fonctionnalités sont prévues : la prise de contrôle à distance, la communication encryptée avec les centres de commande afin de faire remonter les informations vers les pirates. Une autre fonctionnalité très importante est celle dite de man-in-the-browser, ou « l’homme du navigateur ». Elle consiste pour le logiciel malveillant à intercepter tout le trafic Internet transitant par le navigateur, collectant ainsi toutes les informations sensibles.

Le rançonlogiciel

Le rançonlogiciel, ou cryptolocker, ou encore ramsonware, est une forme spécialisée de logiciel malveillant. Sa fonctionnalité première est d’encrypter systématiquement tous les documents de travail de type .doc, .pdf, .xls, .ppt en commençant par ceux présents sur des lecteurs réseau ou des disques partagés. La personne voit donc une grande partie ou l’intégralité de son travail et de sa « mémoire » indisponible avec le préjudice que cela peut provoquer en matière de retard et de perte d’exploitation.

Les techniques

L'hameçonnage

L’hameçonnage, ou phishing, est une technique consistant pour le pirate à renvoyer la victime vers un site Internet de sa conception au moyen d’un mail piégé. Le mail contient en général un lien vers un site spécialement conçu pour l’occasion. Le site frauduleux est une copie d’un site existant (bancaire, commerce en ligne). La victime y est invitée à saisir ses identifiants et à effectuer des achats fictifs. Son compte bancaire sera ensuite débité par le pirate.

La demande de rançon

La demande de rançon est la déclinaison moderne d’une infraction ancienne. Ce n’est plus un parent ou ami qui est pris en otage, mais l’infrastructure informatique. Deux grandes formes sont apparues :

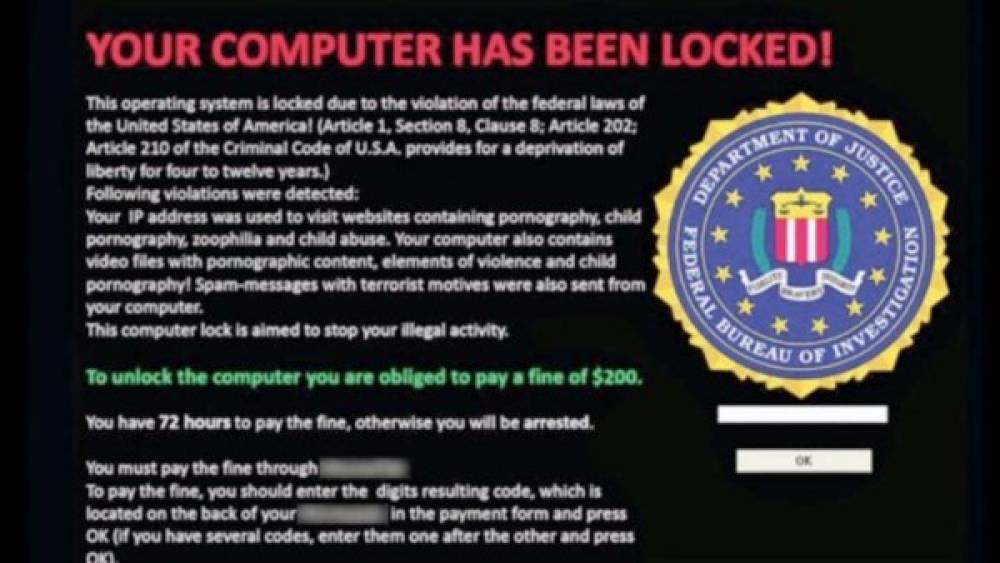

la première, utilisant le rançonlogiciel (voir ce mot) prévoit d’infecter le poste avec le logiciel d’encryptage (au moyen d’un mail frauduleux le plus souvent). Une fois les fichiers encryptés, un message indiquant à la personne qu’elle a enfreint la loi des États-Unis et doit payer une amende (rançon) de plusieurs centaines de dollars. Les instructions sont fournies afin de payer en monnaie électronique (bitcoin ou autre) ;

l’autre forme de demande de rançon vise les sites Internet. Le pirate va attaquer par déni de service la cible pour la perturber partiellement (ralentir le débit réseau) ou totalement (en saturant le serveur). Une demande de rançon sera envoyée, le plus souvent par mail, proposant de faire cesser l’attaque par le versement d’une somme d’argent elle aussi exprimée en monnaie électronique.

L'attaque avancée persistante (APT)

Sous cet anglicisme, Advanced Persistent Threat (APT), se cache ce que l’on appelle communément une attaque informatique. Le pirate va consacrer du temps et des moyens pour pénétrer dans un système qui justifiera ses efforts et un bon retour sur investissement. Les moyens combinent en général un important travail de collecte d’information, l’achat de vulnérabilité 0-day (jouant le rôle de clefs pour pénétrer le système) et la mise en place d’un logiciel malveillant dont la finalité est en général plus élaborée que le simple vol de numéro de carte bancaire. Les récentes attaques relevant de l’espionnage ou du sabotage, tel Stuxnet qui a déréglé les centrifugeuses de la centrale d’enrichissement d’uranium de Natanz en Iran, appartiennent à cette catégorie.

La fraude aux marchés

La fraude aux marchés est une version modernisée du délit d’initié. Deux affaires marquantes dans ce domaine ont été jugées, l’une aux États-Unis, l’autre en Australie. Dans les deux cas, un trader indélicat a payé un pirate pour attaquer une source d’information financière, que ce soit le département fusion/acquisitions d’une banque ou un cabinet d’avocats d’affaires ayant pignon sur rue. L’attaque appartenait à la catégorie APT (voir supra) et s’étendait dans le temps. Le logiciel extrayait toutes les informations possibles sur les plus importants deals à venir, et les commanditaires ont gagné pas moins de 100 millions de dollars. Toutefois, ce « talent » a attiré l’attention de la SEC qui déclenché une enquête. Les auteurs ont été identifiés et condamnés.

Attaques contre le trading à haute fréquence

Ce type d’attaque spécialisée n’a été effectué qu’à titre de test par les chercheurs de la société cPacket, spécialisée dans la surveillance réseau. Il consiste pour le hacker à s’immiscer dans le flux d’ordres et à y ajouter une latence. L’intérêt pour le pirate est d’observer l’activité des concurrents avant qu’elle ne soit prise en compte par la place boursière. Les cours étant fixés par les opérations effectuées, cela revient à prédire l’avenir et à pouvoir prendre des positions avantageuses. On retrouve là-aussi la notion de délit d’initié, mais à haute vitesse.