Beaucoup d’entreprises disposent de fichiers, parfois considérables, constitués de données sur les personnes. Les législations récentes convergent pour un renforcement de la protection de ces données personnelles. Un moyen nouveau a été mis en place pour responsabiliser les entreprises et les obliger à se protéger contre la perte ou le vol de données qu’elles détiennent : l’obligation légale de déclarer sans délai tout vol, toute perte de fichier, voire de prévenir directement les victimes. Cela signifie que l’entreprise détentrice d’une information risque de plus en plus d’être recherchée et de se voir appeler en garantie pour ce type de préjudice.

Cette évolution réglementaire s’inscrit dans le contexte d’un accroissement mondial inquiétant du cyber-risque : elle est le résultat d’un engagement depuis vingt ans de l’Europe à doter ses États d’une législation protectrice efficace en matière de droit des personnes.

Une mise en place prograssive de la réglementation

Une directive européenne de

Par la voix de Viviane Reding, vice-présidente de la Commission européenne, l’Europe a confirmé la marche à

Deux nouvelles directives promulguées en 2006 et

Cette règle ne s’applique pour le moment qu’à certaines entreprises du secteur des télécommunications (les fournisseurs d’accès à Internet, par exemple) et devrait s’appliquer à toutes les entreprises dès 2014.

Les directives européennes ne peuvent être applicables sans loi de transposition. En France, l’ordonnance du 24 août 2011 dispose en ses articles 38 et 39 des conditions de notification en cas de violation de données ; la Cnil est l’organe d’application de la loi : « En cas de violation de données à caractère personnel, le fournisseur de services de communications électroniques accessibles au public avertit, sans délai, la Commission nationale de l'informatique et des libertés (Cnil). »

Si la Cnil juge la notification nécessaire, elle peut mettre en demeure le fournisseur de services d’informer les intéressés. Cela se traduit par la mise en œuvre d’une procédure de notification par laquelle le fournisseur, dans un premier temps, prévient les personnes concernées, met en place une plate-forme téléphonique avec un numéro vert pour répondre aux questions des clients. Pour finir, le fournisseur doit prendre les mesures pour réduire le risque et répondre aux demandes de la Cnil. Si la violation porte atteinte à la sécurité bancaire des clients, le fournisseur peut être contraint de faire appel à un service de crédit-monitoring. Les entreprises proposant ces services assurent la surveillance des comptes ayant fait l’objet d’une violation de données et mettent en place un protocole d’alerte en cas de fraude.

Les entreprises conscientes de s’être fait dérober des données, ou les ayant perdues, seraient mal avisées de se soustraire à l’obligation de déclaration. La loi est dissuasive quant au défaut de notification de violation de données à la Cnil. En effet, l’article 226-17-1 du Code pénal prévoit une peine maximale de 5 ans d’emprisonnement et de 300 000 euros d’amende en cas de non-respect de l’obligation de notification de données. Au-delà de la loi pénale concernant la fraude sur une notification, la loi prévoit aussi une amende pour la société fautive allant jusqu’à 2 % de son chiffre d’affaires, plafonnée à 1 million d’euros.

Les suites à l’obligation de notification

Prévenir les personnes exposées

Si la Cnil prend la décision de lever l’obligation de déclaration auprès des intéressés, la procédure s’arrête au point précédent. Dans le cas contraire, l’entreprise qui a une perte ou un vol de données est contrainte de prévenir toutes les personnes susceptibles d’être exposées à cette fuite de données.

On compte un coût approximatif de 20 euros par donnée à cette étape. C’est un coût estimatif : le montant dépendra beaucoup plus de la réglementation qui suivra sur la notification, notamment les modalités qui seront demandées (mailing, affichage, envoi de courriers…)

Répondre aux questions des personnes exposées

La mise en place d’un numéro vert destiné à l’information des clients concernés peut être faite par un prestataire spécialisé. On compte dans ces cas-là un coût qui varie selon le nombre d’appels et la négociation au moment de la mise en place du service.

Prendre des mesures de réduction des risques

Lorsqu’une attaque a eu lieu, on peut craindre qu’une autre utilisant le même mode opératoire se reproduise et entraîne des sinistres à la chaîne. En effet, tant qu’on ne comble pas une faille, tout porte à croire que le pirate continuera à l'exploiter pour voler les données. C’est la raison pour laquelle il est indispensable de faire appel aux services d’experts pour détecter la faille du système et prendre des mesures de protection adaptées à la situation.

Les services des experts sont assez onéreux, mais indispensables dans la plupart des cas de violation de données. C’est pour cette raison qu’une notification représente un risque que l’entreprise seule ne peut pas gérer. Le prix d’une intervention d’experts et l’aléa à laquelle cette dépense est soumise en fait un risque que les entreprises préfèrent transférer aux assureurs. Ces derniers pourront le mutualiser avec d’autres entreprises et risques.

Faire éventuellement appel à des services de crédit monitoring

La perte de données sensibles tels que les numéros de cartes bancaires peuvent engager la responsabilité des entreprises à l’origine de cette fuite. Pour limiter les montants engagés en responsabilité civile, les services de

Évaluation du coût induit par une notification

Les études d’experts estiment que le coût d’une notification en France peut aller jusqu’à 138 euros par donnée perdue. Ce coût est voisin de celui constaté dans les autres grands pays européens.

Aux États-Unis, ce coût est supérieur car il inclut des frais dits de crédit monitoring et surtout les dépenses suite aux procédures de

Le cas Sony, avec ses 77 millions d’abonnés, montre les conséquences catastrophiques d’une cyberattaque sur une entreprise. PSN (Play Station Network), un service de Sony, a été victime d’une attaque entre les 17 et 19 avril 2011. Sony s’est fait dérober les données des utilisateurs de son portail en ligne (noms, adresses, dates de naissance, adresses mail, identifiants de connexion, données bancaires). Les abonnés ont été avisés et il leur a été demandé de surveiller attentivement leurs comptes bancaires. Les expertises ont estimé que le coût de ces pertes pourrait atteindre 24 milliards de

Évaluation de l’augmentation de fréquence des notifications

En matière de notification, la législation américaine est antérieure à la réglementation européenne. Il est donc utile d’observer l’expérience américaine pour mieux connaître l’évolution probable du nombre de notifications en France.

On constate aux États-Unis une stabilisation autour d’un nombre de 800 notifications annuelles, soit entre 600 et 1 000 chaque année (voir Graphique 2). Rappelons que ce nombre est actuellement de l’ordre d’une vingtaine pour la France. Ces différences de nombre, même rapportées à l’activité économique des deux États, s’expliquent essentiellement par l’effet « réglementation ».

L’évolution prochaine des réglementations européenne et française vers une obligation systématique et généralisée des déclarations de violation de données devrait induire, à partir de 2014, une augmentation notable du nombre de notifications en France (voir Graphique 3). Cette croissance se stabiliserait ensuite rapidement, comme c’est le cas actuellement aux États-Unis.

Le cyber-risque et son transfert à l’assurance

Les entreprises vont certainement se tourner vers l’assurance pour se garantir de tout ou partie du cyber-risque tel que nous venons de le définir.

Une étude faite par

Les entreprises prennent progressivement conscience du problème du piratage des données et se tournent vers les assureurs pour mutualiser ce risque. Luc Vignancour, directeur adjoint chez le courtier Marsh, constate que les entreprises se rapprochent spontanément de leur courtier pour étudier ce risque et évaluer l’impact qu’il peut avoir sur l’activité de l’entreprise.

Quelle réponse pour les assureurs ?

La sécurité des systèmes d’information consiste à protéger les organismes contre les menaces affectant la disponibilité, la confidentialité, l’intégrité et la traçabilité des données. Ces menaces sont la conséquence directe d’un ensemble d’événements affectant les équipements, logiciels ou progiciels et données de l’organisme (voir Tableau 2). L’entreprise peut être impactée de différentes manières, qui se traduiront dans tous les cas par des pertes de données :

- le dysfonctionnement : les entreprises dépendent très souvent de leur système d’information et un dysfonctionnement de celui-ci impacte inéluctablement l’activité même de l’entreprise. Sa productivité est réduite ou même complètement stoppée. Tel a été le cas de Sony : son service « Sony Network » a été arrêté en totalité pendant 3 semaines, le temps de trouver et réparer la faille qui avait permis aux pirates de voler les données bancaires de millions de clients ;

- la perte d’actifs : ce sont des pertes de biens matériels ou pécuniaires qui succèdent à un événement. Le piratage de la Royal Bank of Scotland en 2009 a entraîné des retraits frauduleux dans 2 000 distributeurs par l’utilisation de « fausses vraies cartes ». La perte d’actifs est estimée à 9 millions de dollars ;

- les dommages aux tiers : ce sont les conséquences d’une perte de données. Sur le même exemple de la perte d’actifs, la Royal Bank of Scotland a été contrainte de payer des frais de communication aux tiers, un coût estimé à 10 millions de dollars ;

- l’obligation de faire la notification : elle impacte doublement la société qui subit une violation de données, sans pour autant qu’il soit nécessaire que celle-ci engage sa responsabilité civile, par les coûts directs qu’elle engendre et par son aspect déclencheur avec tous les effets induits sur l’attitude des clients « victimes » du piratage.

- les conséquences financières se traduisent par une perte de valeur ou de biens et des dépenses supplémentaires ;

- les conséquences humaines, le risque vital ou de désorganisation ;

- les conséquences juridiques, la responsabilité civile ou pénale, vis-à-vis d’autrui, des cocontractants, des autorités, des clients ;

- l’atteinte à l’image, la perte de notoriété, la perte de confiance des clients. Le cas de l’entreprise RSA – avec son produit Securid qui a été résilié par une grande partie de ses clients suite à une suspicion de piratage des systèmes de l’entreprise – est un exemple marquant des conséquences que peut avoir un tel événement sur l’image d’une entreprise et l’impact que cela peut avoir sur l’exploitation.

Le risque cyber n’est pas un risque unique, il relève de différentes branches d’assurance :

- le risque de dommages aux biens : les ordinateurs, câbles, réseaux, serveurs, disques font partie du patrimoine des entreprises et sont exposés comme tous les biens aux événements couverts par les assurances dommages (incendie, dégâts des eaux, vol, vandalisme, etc.) ;

- le risque de responsabilité civile : les entreprises qui peuvent engager leur responsabilité dans de nombreux domaines sont aussi couvertes dans les cas d’atteinte à la vie privée ou de divulgation des informations ;

- le risque « kidnapping and ransom » peut aussi couvrir les cas de cyberextorsion, c'est-à-dire les demandes de rançon en échange de la restitution de données volées. Par exemple aux États-Unis un pirate a crypté près de 10 millions de données médicales et 35 millions de prescriptions, et supprimé les données originales. Il a proposé de vendre la clé de décryptage pour 10 millions de

dollars .[8]

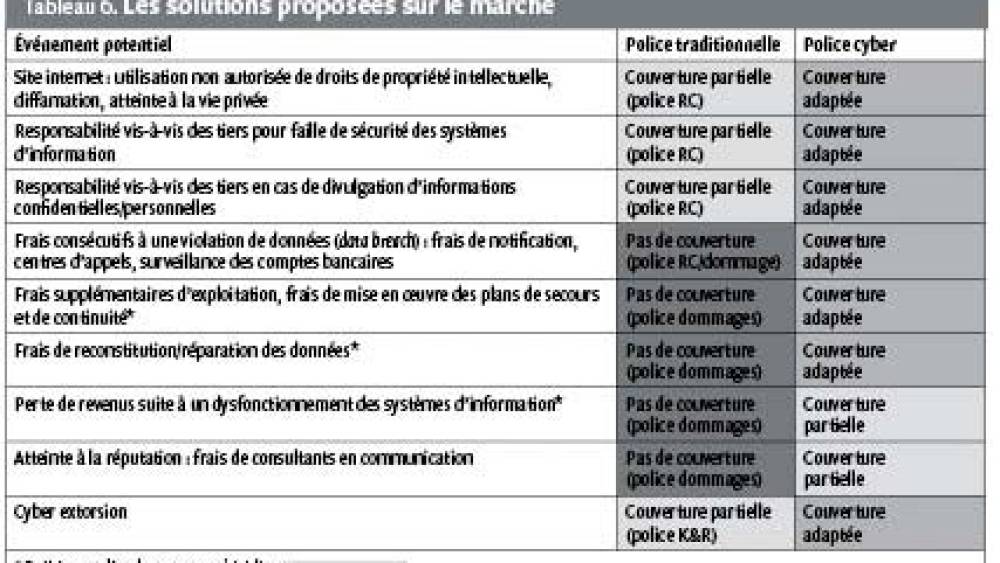

Les garanties traditionnelles ne suffisent pas à répondre aux besoins, c’est pour cette raison que les assureurs proposent des garanties beaucoup plus complètes, par le biais de polices d’assurance cyber (voir Tableau 6).

Conclusion

Les entreprises seront bientôt toutes soumises à des contraintes réglementaires qui viendront s’ajouter aux risques liés à leurs systèmes d’information (perte de données, vol, destruction…). Les conséquences financières seront plus lourdes et la fréquence des sinistres en sera affectée. À cette contrainte s’ajoute une importante évolution de la cybercriminalité, laquelle se développe très rapidement et qui est à l’origine de sinistres catastrophiques.

L’ensemble de ces facteurs impose aux entreprises de revoir leur modèle de gestion des risques, d’une part en envisageant le transfert des risques aux assureurs, d’autre part en mettant en œuvre des politiques de prévention des risques.

Bibliographie

Livres

- Solange Ghernaouti-Hélie, La Cybercriminalité : le visible et l’invisible, Presses polytechniques et universitaires romandes, 2009

- Simon Singh, Histoire des codes secrets, Lattès, 1999

Études

- Global breach response, Beazley, par Alexandra Gavarone, Anne Laure Villedieu et Thierry Jardin, 2012

- Cost of data breach, Ponemon, 2011

- Infogérance, Clusif, 2010

- Étude ISO 27003, Clusif, 2011

- Cloud Securité, Clusif, 2010

- Stratégie de gestion des cyber-risques, Forum SIRM, par Alexandre Voisin, 2011

- Guide 650, DGSSI, 2006

- Notion d’opérateur de communication électronique, ACERP

- Network Security and Privacy Liability, IRMI, par Peter R. Taffae et M. Damien Magnuson

Entretiens

- Luc Vignacour, directeur adjoint Marsh FINPRO, spécialiste des risques cyber, membre du Clusif

- Xavier Marguinaud, Conseiller spécialisé Marsh, spécialiste des risques cyber

- Jérôme Gossé, souscripteur Zurich, référent Europe pour les produits cyber, membre du Clusif