Les risques cyber sont devenus l’une des priorités des entreprises et des Risk Managers. Il ne se passe un seul mois désormais sans qu’une attaque cyber d’ampleur affecte des entreprises et notamment des structures de taille importante et à forte notoriété spontanée. Les risques cyber ont des conséquences financières, réputationnelles, mais aussi juridiques et réglementaires. Cet article aborde la couverture d’assurance des risques cyber comme manière de réduire ses impacts mais aussi les solutions de gestion globale des risques permettant de compléter ces couvertures d’assurance.

Le risque cyber, parmi les priorités absolues des directions générales et des Risk Managers

Le risque cyber, longtemps appelé « piratage informatique », est un risque extensif. Aucune entreprise ni aucun secteur ne peuvent se prétendre à l’abri de ces risques souvent considérés comme externes et subis. Notre propos est d’envisager les acteurs abordant ce sujet, mais aussi les impacts de ce risque ainsi que les mesures de gestion des risques associées.

Le cyber-risque est défini comme l’ensemble des risques liés aux menaces d’intrusion externes ou d’exploitation des vulnérabilités et des malveillances internes ou externes utilisant les canaux de transmission de données internet et les périphériques et technologies associés (espace partagé de stockage de données, messageries d’entreprises, spot wifi). L’objectif de ces intrusions est le plus souvent le vol d’informations, de données, voire de sommes d’argent. La notion de cyber-risques a souvent des conséquences médiatiques et donc crée un risque de réputation pour l’entreprise victime de l’attaque.

De nombreux cas d’entreprises l’illustrent (Yahoo, Uber, Sony PlayStation Network, EasyJet, British Airways, MMA). Comme l’évoque un DSI rencontré récemment, « la question n’est pas de savoir si nous aurons une cyber-attaque ou même si une cyber-attaque réussira tôt ou tard à s’introduire dans nos systèmes, la question est juste de savoir quand cela arrivera et si nous saurons la détecter suffisamment tôt pour limiter les dégâts ».

Lors d'une interview réalisée en 2020, un responsable Gestion des risques et Contrôle interne dans le secteur des services nous livrait ce témoignage : « Entre 2015 et 2020, l’environnement de risque a beaucoup évolué. Auparavant, nous avions d’autres sujets à traiter. On faisait donc le minimum sur la sécurité des informations. Depuis 2018, le contexte réglementaire lié au RGPD a renforcé l’attention sur le sujet des cyber-risques. Quand on regarde les sanctions de la CNIL, la plupart concernent des cas d’entreprises où les données des clients ont été exposées aux failles de sécurité. Les violations de données sont un sujet sur lequel on doit investir beaucoup aujourd’hui pour rester dans la culture de la prévention et éviter que cela arrive. »

Comme le dit ce directeur des SI, la question n’est pas de savoir si on aura une intrusion, mais quand cela surviendra et avec quels impacts : « On vit donc avec l’idée que le système de l’entreprise présente des failles de sécurité et que notre sécurité est imparfaite. Cela peut se voir et être médiatisé, surtout s’il y a une sanction. Pour cela, nous avons recruté un expert sécurité systèmes, mis en place une politique de veille hebdomadaire sur les menaces et aussi formé l’ensemble des collaborateurs aux risques qu’ils courent dans leurs pratiques professionnelles. On a aussi recruté une personne pour appuyer le Délégué à la Protection des Données (DPO) sur les aspects de procédure en cas de violation de données. Ce sont des investissements lourds pour notre entreprise mais ce sujet de risque cyber devient à la fois probable et grave en cas de survenance. C’est devenu l’un des risques classé dans le top 3. Le sujet est donc incontournable : en 2015, on avait peut-être 3 ou 4 tentatives d’intrusion par an. En 2020, on en a eu plus de 50 rien que sur le premier trimestre et la période liée au Covid-19 n’a rien arrangé. Pendant le confinement, pas moins de 60 tentatives sont survenues dont une nous a amenés à ouvrir une cellule de crise dédiée, en raison de l’incertitude qui planait sur la sécurité de certaines données sensibles ! »

Le recours à l’assurance des risques cyber : tentative de transfert d’un risque protéiforme

L’assurance des cyber-risques s’est développée ces dernières années, pour répondre à la demande croissante d’entreprises ayant à faire face à un risque devenu plus que probable dans sa survenance, mais qui peut aussi avoir des impacts financiers directs et indirects, ainsi que des risques sur la réputation de l’entreprise. Elle implique, moyennant le paiement de primes d’assurance, l’application d’un système de franchise ainsi que la mise en œuvre d’un plafond d’indemnisation, le recours à certaines garanties contre les risques cyber et leurs impacts. Comme l’évoque un dirigeant interviewé en 2019, souscrire une garantie cyber-risque peut rassurer les partenaires, clients et sous-traitants : « Nous n’avons encore que peu de visibilité sur l’intérêt de ces garanties et cela correspond rarement à la réalité des attaques que l’on peut subir en termes d’impacts. L’effet d’expérience est encore à construire pour obtenir de garanties proches de notre exposition aux risques. Néanmoins, cela a un intérêt si on est confronté à une forte crise de piratage informatique. Le coût peut sembler exorbitant de prime abord, mais c’est comme pour la fraude ou d’autres sujets, il faut souscrire pour être couvert et le jour où un sinistre survient, on est content que notre perte d’activité ainsi que le recours aux experts soient en partie indemnisés ! »

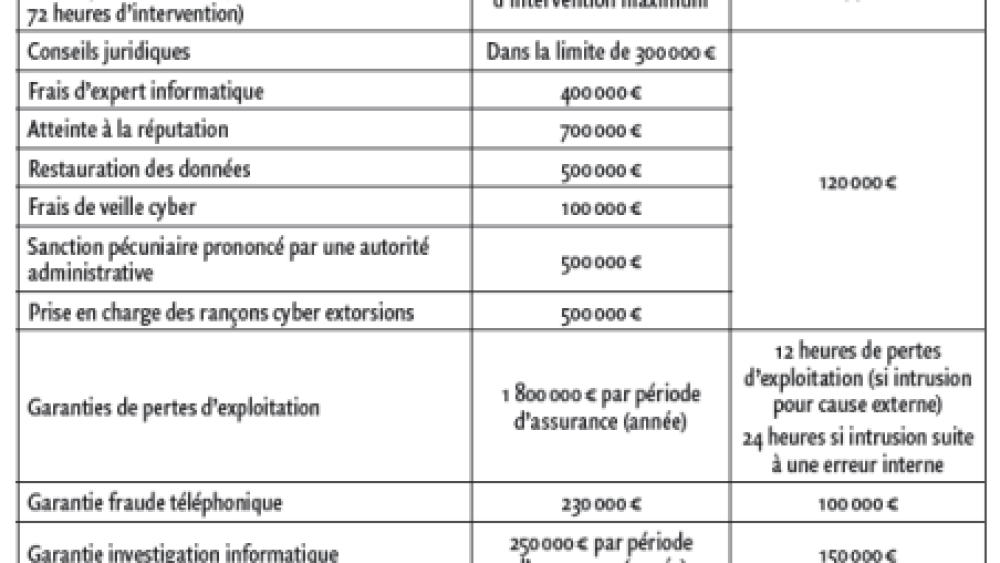

Le Tableau 1 illustre les garanties offertes généralement dans ce type de contrat d’assurance spécifique dont l’objet est à la fois le transfert des conséquences financières associées à la survenance du risque cyber ainsi que la mobilisation et la prise en charge de services d’assistance spécialisés en cas de crise cyber. Ces garanties portent sur la responsabilité civile et pénale issue d’un incident de type cyber et sur d’autres risques considérés comme assurables comme le recours à des experts, les impacts médiatiques et réglementaires (administratifs) ou encore la perte d’exploitation associée aux risques informatiques.

Les éléments de maîtrise des risques à mobiliser au-delà des assurances de risque cyber

La gestion des cyber-risques s’appuie sur d’autres éléments complémentaires au transfert de risque, notamment :

– la mise en œuvre des outils de détection automatique d’alertes d’intrusion, plan de secours et de sauvegarde informatique ;

– le recours à la triple protection technique (antivirus, firewall, antispam) ;

– la mise en place d’une équipe dédiée à la gestion de la sécurité informatique (ingénieurs sécurité des systèmes, responsable sécurité des systèmes d’information) ;

– la définition d’un programme complet d’audit de sécurité informatique : audit des serveurs Windows, des accès USB et WIFI, audit organisationnel de type ISO 27001 et 27002 (Teneau, Dufour, 2013), réalisation de tests d’intrusion, audit des data-centers, des plateformes web, des habilitations, de la politique de mot de passe, du respect de la politique de sécurité des SI ou du respect de la Charte des comportements informatiques, etc.

La prévention et l’augmentation de la capacité de détection passent aussi par la réalisation d’un programme régulier de sensibilisation des collaborateurs, la majeure partie des intrusions étant liée à une négligence, à des erreurs opérationnelles ou à la sous-estimation de certaines tentatives de type hameçonnage par mails corrompus ou création de faux sites usurpant un site déjà existant. En synthèse, il est possible de jouer aussi sur le facteur humain, souvent à la base des vulnérabilités qui ne sont pas seulement techniques (Diard, Dufour, 2019 ; Aubry, Dufour, 2019).

En 2020, un chargé de gestion des risques ayant connu une crise cyber avec interruption d’activité partielle dans le domaine de l’assurance nous livrait un retour d’expérience éclairant : « Nous avons été confrontés en 2016 et en 2017 à deux attaques. La première était peu complexe et a pu être vite déjouée avant qu’il y ait des impacts ; la seconde était plus technique, preuve que les hackers se professionnalisent eux aussi. Elle a duré plusieurs jours et il nous a fallu fonctionner en cellule de crise pendant deux semaines. On avait l’appui d’experts externes pour comprendre la cause de l’intrusion et notre enjeu a été de pouvoir relancer les applications infectées dans un délai raisonnable après avoir audité les impacts et compris le problème. Aucune donnée client n’a été infectée. L’intrusion a concerné des serveurs ciblés dans le service Finance et Comptabilité. Nous avons eu des données cryptées et on nous a demandé 13 000 euros pour les récupérer. La cellule de crise a fait un arbitrage : nos données ont été sauvegardées deux jours avant, avec la certitude que l’intrusion n'était pas plus ancienne.

Nous avons donc jugé acceptable de perdre deux journées de données, s’agissant de données comptables et prudentielles (financières) techniquement difficiles à interpréter. On a donc décidé de ne pas payer de rançon et de perdre ces données sur deux jours de production. Pour compenser le temps perdu sur un périmètre néanmoins critique, nous avons fait venir les collaborateurs le week-end en payant des heures supplémentaires, car nous étions en période (critique) de clôture comptable.

Les collaborateurs ont d’autant mieux joué le jeu qu’ils culpabilisaient d’avoir été trop négligents en cliquant sur certains liens. Nous avons rassuré tout le monde et n’avons pas fait de “faux procès” en responsabilité : cela n’était jamais arrivé auparavant. La cause initiale de cette intrusion est que l’un des comptables a reçu un mail de phishing très bien imité d’un hacker se faisant passer pour l’un de nos commissaires aux comptes, scénario crédible dans la période des intérims annuels. En répondant au mail et en cliquant sur le lien de dépôts de pièces comptables, il n’a pas vérifié l’adresse mail qui ne changeait que sur deux lettres. Cela aurait dû alerter. Pour cette raison, la bonne pratique est de ressaisir les adresses pour les envois importants, ou de bien vérifier. On sait, culturellement, que cet incident nous fera progresser, car nous n’avions que peu de retour d’expérience auparavant. Le plus dur était de ne pas céder à la panique et de ne pas alerter inutilement. Il fallait rester lucide et savoir avant tout d’où venait le problème pour le résoudre dans un contexte d’urgence. »