Les progrès technologiques et la transformation numérique avancent à grande vitesse : les particuliers, les entreprises, les organismes, les pays et même les objets sont de plus en plus connectés, ce qui engendre des risques tels que les attaques informatiques.

I. Le risque cyber, un risque multiforme et difficile à quantifier

Le risque cyber se définit comme une atteinte aux systèmes informatiques réalisée par des pirates informatiques dans un but malveillant. En forte hausse dans le monde entier, cette menace numérique est considérée comme un risque complexe à caractère évolutif et multiforme pouvant mettre en péril la pérennité des entreprises d’assurance et de réassurance.

1. Les cyberattaques

Les cyberattaques désignent un large éventail de menaces que l’on peut classer en trois générations.

• Les risques cyber de première génération prennent quatre formes :

– les « vers » (worms) sont des programmes autonomes, Le but principal du virus est de se dupliquer d’un ordinateur à l’autre en affectant le fonctionnement normal des ordinateurs : ce qui provoque une surcharge, et un ralentissement de la connexion internet du réseau ;

– le « cheval de Troie » a pour vocation de prendre le contrôle de l’ordinateur infecté à distance, à l’insu de l’utilisateur, afin de récupérer les mots de passe et utiliser l’ordinateur comme serveur des données piratées, en engageant la responsabilité de l’utilisateur légitime ;

– les spywares et adwares sont des logiciels espions introduits dans un système pour collecter des informations à l’insu de l’utilisateur : divulgation d’informations personnelles, apparition de fenêtres publicitaires (pop-up), ralentissement de l’ordinateur ;

– les spams sont des mails non souhaités qui remplissent les boîtes mails. Ils sont le plus souvent inoffensifs, mais ils renferment fréquemment des virus ou des spywares.

• Les risques de deuxième génération se traduisent par des atteintes aux données qui résultent généralement du comportement humain de manière volontaire ou involontaire et se caractérisent par :

– la violation des données à caractère personnel ou confidentiel qui permet une utilisation frauduleuse des données par un pirate informatique suite au vol ou à la perte d’un ordinateur, d’un disque dur, d’une clé USB, ou d’un CD-rom ;

La divulgation d’informations sur les réseaux sociaux ou à un tiers par des salariés mécontents ou peu vigilants ainsi que le vol et les pertes de données par des sous-traitants ;

– le phishing ou « hameçonnage » consiste à voler les données bancaires, les mots de passe et l’identité d’utilisateurs pour les revendre à des tiers. Cette technique permet de se faire passer pour une entreprise légitime, afin de rediriger l’utilisateur vers un site contrefait, par le biais d’un logiciel malveillant.

• Les risques de troisième génération consistent dans l’atteinte, c’est-à-dire l’accès non autorisé à un site web ou à un système d’information rendant son accès ultérieur impossible. On parle alors d’attaque par déni de service (Dos) ou le pirate lance un grand nombre de requêtes comme la mise hors ligne d’un serveur, le blocage de l’accès à un serveur mail, la saturation des serveurs pour empêcher les utilisateurs légitimes d’y accéder. Lorsque l’attaque est menée sur un grand nombre de postes, on parle de DDos (Distributed Denial of services) :

– le « hacking » qui consiste à s’introduire frauduleusement dans un système ou un réseau informatique à des fins politiques ou d’action cyberterroriste ;

– le « malware » est un logiciel malveillant ayant pour but d’infecter ou de contaminer un système d’information via un virus pour provoquer la destruction des ordinateurs, et en modifiant ou détournant les objets connectés.

– e chantage et l’extorsion de fonds soit par la technique du rançongiciel, « ransomware » qui consiste à envoyer des faux mails contenant un logiciel malveillant qui infecte l’ordinateur et crypte certains fichiers. Le désencryptage des données personnelles et confidentielles est possible après le paiement d’une rançon pour éviter de divulguer à la fois l’attaque mais aussi le vol de données. Il s’agit d’une extorsion de fonds ou d’une rançon par « enlèvement » ou piratage d’un système.

Les pirates informatiques sont parfois des jeunes gens très qualifiés en informatique, et en quête de reconnaissance, mais aussi des groupes criminels, ou des personnes isolées, ayant des motivations aussi diverses que le détournement de fonds ou l’espionnage industriel pour le compte d'une entreprise concurrente.

2. Les impacts des cyberattaques pour les entreprises d’assurance

Certains observateurs affirment que le risque cyber fait partie aujourd’hui des risques technologiques émergents qui peuvent fragiliser ou provoquer la faillite d’une entreprise. Cette affirmation se fonde sur les cyberattaques récentes Wanacry et Not Petya. La crainte principale des acteurs de l’assurance est de ne pas disposer de fonds propres suffisants pour couvrir un risque majeur, systémique ou de masse et ses conséquences sur la réputation des entreprises.

Face aux enjeux économiques, financiers et humains générés par la multitude des risques cyber, les assureurs et les courtiers prennent conscience de l’utilité de faire souscrire une assurance cyber spécifique pour assurer la pérennité de leur structure et pour faire face aux engagements de leurs assurés, car les garanties traditionnelles ne couvrent pas efficacement les risques cyber. La démarche des grands acteurs : AXA, ALLIANZ, GRAS SAVOYE consiste à proposer des produits innovants qui répondent mieux aux besoins des souscripteurs.

Les conséquences sur l’activité de l’entreprise et sur sa réputation, peuvent être dramatiques : des coûts très importants de remise en service, de communication et de dédommagement des clients, les frais judiciaires d’expertise, des frais des consultants et d’avocats.

De plus, les assureurs doivent faire face à l’accroissement du coût des incidents cyber du fait des nouvelles obligations liées au développement du cadre réglementaire (le Règlement européen sur la protection des données personnelles – RGPD) à l’élargissement des obligations de notification à la charge de l’entreprise et à, la croissance des contrôles de la CNIL, avec le risque de sanctions financières élevées.

Le « rapport cyber sinistres » réalisé par le cabinet Forrester Consulting en 2019 fait état de ce que les pertes financières liées à ces cyberattaques sont en forte augmentation. Pour les entreprises qui ont rapporté un incident informatique, la moyenne des pertes financières s’élève à 327 797 € contre 203 429 € l’an dernier, soit une augmentation de 61 %. En France, le coût moyen des attaques s'élève à 97 771 €, soit une augmentation de 125 % par rapport à l'année précédente.

3. Le marché de l’assurance cyber en France et dans le monde

Le marché mondial de l’assurance cyber est estimé à 3 ou 3,5 milliards d’euros. Le marché américain capte 85 à 90 % de ces primes. Le marché européen représente selon les estimations 10 %, soit un montant de 500 millions d’euros et 700 millions d’euros de primes, avec un chiffre d’affaires du risque cyber en France de 80 millions d’euros (Sources : Bessé, PwC, AIG, FFA, AMRAE).

Le marché de l’assurance cyber contribue à réduire l’impact financier supporté par les acteurs économiques après une attaque grâce à une offre de couvertures et de services qui s’étoffe progressivement. Il contribue également à la prise de conscience de l’exposition au risque cyber, au partage d’expertise en gestion de ces risques, à l’encouragement des investissements en réduction des risques et à l’amélioration de la réponse aux incidents cyber.

La complexité de la couverture cyber liée à la multiplication des polices, la possibilité de leur chevauchement, les restrictions et exclusions peuvent décourager certaines entreprises de souscrire une assurance alors qu’elles ne sont pas certaines de leur étendue en termes de garantie, de limite et de franchise. Le marché de l’assurance cyber est donc soumis à une asymétrie d’information entre assureurs et assurés. Celle-ci peut empêcher le calcul d’une prime d’assurance adaptée aux spécificités du profil de l’assuré, et ainsi générer des phénomènes d’anti-sélection ou des exclusions de garanties pénalisantes.

4. Les garanties silencieuses engendrent un vide assurantiel

Les « couvertures silencieuses » sont celles qui figurent dans les contrats traditionnels (Dommages et RC) qui n’excluent pas explicitement la garantie de certains aspects du risque cyber. En réalité, ces garanties sont opaques et ne sont pas adaptées au risque cyber bien qu’elles couvrent des risques informatiques traditionnels (accidents, pannes, fraudes, erreurs). La prise en charge d’un véritable sinistre cyber s’avère peu satisfaisante pour le client, quand l’assureur ne refuse pas simplement de faire jouer la garantie. Le problème n’en demeure pas moins que les assureurs ne proposent pas de bonne solution d’assurance cyber couvrant la totalité des scénarios. Une clarification des garanties est donc essentielle pour mieux répondre aux besoins de couverture des risques cyber. Cette nécessité pousse les acteurs, assurés et assureurs à se tourner vers des polices cyber spécifiques.

5. Les garanties cyber proposées en France

Les assureurs sont nombreux désormais à nouer des partenariats avec des entreprises de consulting et des solutions de cybersécurité pour faciliter la compréhension et adapter l’offre cyber dans l’analyse de risques, la recherche de causes, la gestion de crise et la couverture des frais de monitoring.

Le contrat d’assurance cyber est désormais un contrat multirisque qui offre des couvertures de dommages : frais et pertes subis, de Responsabilité Civile : dommages immatériels aux tiers, et des services de gestion de crise. Ces contrats offrent généralement les garanties suivantes :

• Les frais et pertes subis à la suite d’une intrusion malveillante :

– frais de gestion de l’incident et de la crise (préservation de l’image) ;

– frais de reconstitution des données ;

– frais de réparation du système infecté ;

– frais d’expertise informatique (après sinistre).

• Les pertes d’exploitation consécutives (sans dommage matériel)

• Les frais à la suite d’une violation de données personnelles :

– frais d’enquête administrative ;

– frais de notification.

• Les conséquences du sinistre Dommages en Responsabilité civile :

– dommages chez des tiers à la suite d’un défaut de sécurité chez l’assuré

– dommages chez des tiers à la suite d’un défaut de protection des données personnelles, bancaires ou de santé de tiers ;

– frais d’avocat ;

– frais de Défense Recours.

Les contrats de dommages aux biens couvrent les dommages d’origine malveillante ou issus d’erreurs humaines qui peuvent engendrer des conséquences dommageables matérielles. Ainsi les dommages physiques aux biens de l’assuré et les pertes d’exploitation consécutives seront-ils couverts quel que soit le fait générateur cyber. A contrario, si le fait générateur cyber ne crée pas de dommage matériel, les pertes d’exploitation ne peuvent être couvertes par ce contrat, sauf dispositions sur les couvertures des Dommages immatériels non consécutifs.

• Les aspects de responsabilité civile inclus dans certains contrats spécifiques :

– les dommages corporels, matériels et immatériels causés aux tiers résultant d’un fait générateur cyber d’origine malveillante ou consécutifs à une erreur humaine ;

– les frais de défense et de recours de l’assuré lorsque ce dernier est la victime.

Les contrats Responsabilité des dirigeants couvrent aussi certaines conséquences des dommages cyber :

– les frais de comparution en justice ;

– les frais de défense ;

– les conséquences pécuniaires encourues par tout dirigeant d’entreprise mis en cause à titre personnel et reconnu responsable envers sa société

En résumé, une prise de conscience se fait dans les entreprises en faveur de la souscription d’une police cyber. La réglementation en vigueur encourage les assureurs à développer des produits d’assurance qui répondent à ces besoins spécifiques de couvertures. L’objectif est surtout de définir et de créer une catégorie spécifique des risques cyber, et de clarifier les garanties traditionnelles (couvertures silencieuses).

Une gouvernance du risque cyber devrait ainsi être progressivement mise en place dans chaque entreprise pour permettre au management d’apprécier l’exposition au risque, les capacités de protection et de réponse et de prendre les décisions nécessaires dans le cadre d’une gestion globale des risques. La qualité de gestion du risque cyber contribuera sans doute à la valorisation financière de l’entreprise.

II. Le partenariat Public/Privé, une alternative pour mobiliser de la capacité pour couvrir le risque cyber

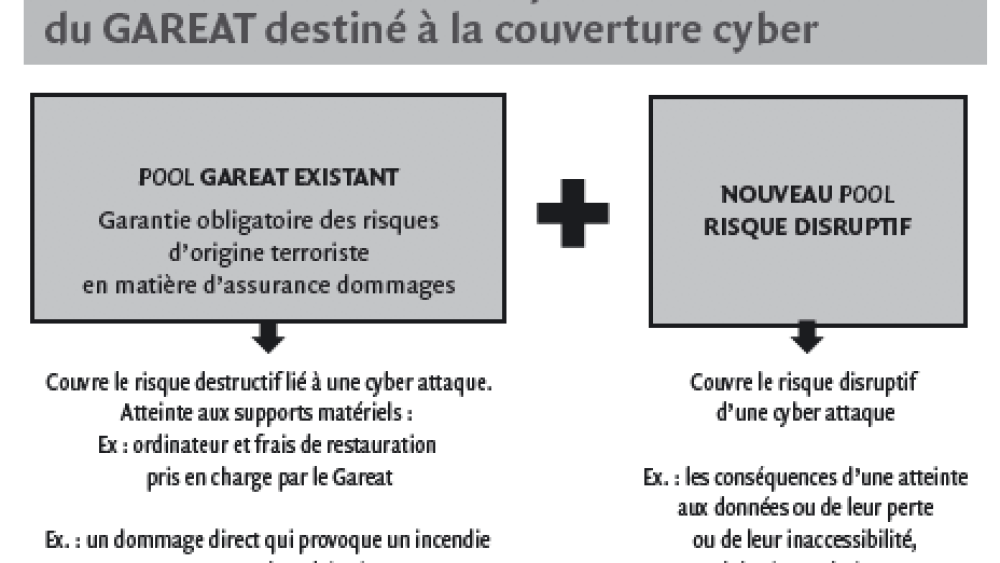

À la suite des attentats du 11 septembre 2001 aux États-Unis et compte tenu des obligations légales en France de couvrir les actes terroristes dans toutes les Polices d’assurance Dommages aux biens, le marché français a instauré le GAREAT. C’est un pool de réassurance construit autour d’un partenariat entre le marché privé de l’assurance et de la réassurance, la Caisse Centrale de Réassurance et l’État. Il a permis, grâce à l’intervention de l’État, de créer de la capacité de souscription pour faire face à l’obligation légale de garantie des actes terroristes en Dommages aux biens.

Cette solution de pool de co-réassurance pourrait être développée, non seulement pour les attentats de cyberterrorisme, mais aussi pour l’ensemble du risque cyber que son caractère systémique rend difficilement assurable.

Le GAREAT couvre aujourd’hui le « risque disruptif » du cyber terrorisme. Si le système d’information bénéficie d’une garantie Incendie et que les données sont perdues et détruites, le GAREAT peut intervenir lorsque le support est irrémédiablement corrompu et techniquement irréparable. De même, il intervient si l’agresseur cyber génère un dommage direct. En revanche, le GAREAT ne couvre pas les Dommages Immatériels Non Consécutifs (pertes d’exploitation sans dommages) en cas d’attaque cyberterroriste. Il y a donc des marges de progrès importantes dans le GAREAT existant pour adapter les garanties délivrées à l’attaque terroriste cyber qui peut être fortement pénalisante (Denial of Service or Distributed Denial of Service), sans pour autant détruire les bases de données, les réseaux ou le hardware.

Au-delà, le système de pool de co-réassurance peut ouvrir une voie de couverture financière adéquate aux personnes et aux biens, en cas d’attaque cyber, même s’il n’y a pas de destruction et que le caractère terroriste de cette attaque n’est pas avéré. La demande de rançon montre que la plupart des attaques cyber sont le fait de voleurs ou de pirates au sens traditionnel du terme.

La création d'un second pool de co-réassurance, à côté ou au sein du GAREAT, permettrait la prise en charge du risque disruptif. Selon Stéphane Spalacci, le GAREAT est un modèle pour la prise en charge du risque cyber. Des réflexions en amont sur des scénarios catastrophes faciliteraient la prévention des sinistres majeurs, en attendant une harmonisation au niveau national et international pour la gestion du risque. Une réglementation adaptée pour recenser les incidents cyber et pour modéliser ce risque serait également souhaitable. La création d’un second pool de co-réassurance sur le modèle du GAREAT (cf. schéma de montage en Annexe) est sans doute la solution pour résoudre les problèmes liés à la capacité d’assurance des risques cyber.

Le cyber-risque est pour les entreprises clientes des assureurs, passé de la catégorie des risques techniques à un grand risque d’entreprise, à la fois stratégique et opérationnel, qui doit être pris en compte dans la gouvernance des entreprises, car les enjeux financiers sont considérables et le risque de faillite post-sinistre peut être menaçant.

L’assurabilité du risque cyber représente réciproquement un défi majeur pour les professionnels de l’assurance, le but étant de rendre accessible le prix de l’assurance cyber en présentant des garanties à la hauteur de ce risque d’ampleur. Des chantiers sont encore en cours concernant l’harmonisation et la clarification des couvertures. Une concertation, puis un partenariat entre les acteurs de l’assurance, les réassureurs, les courtiers spécialisés, les consultants et l’État permettraient de mieux l’appréhender pour mettre en place des méthodes de gestion de crise en cas de survenance de scénarios catastrophes.

Les différents Groupes d’études (FFA, IFRIP, OCDE, ANNSI, APREF, AMRAE) menées ont largement contribué à mettre en place des stratégies pour former, prévenir, protéger et présenter des préconisations pour sécuriser les entreprises et encourager les acteurs de l’assurance à développer ce marché.

D’un point de vue technique, plusieurs mesures sont de nature à promouvoir la capacité des marchés, notamment la construction progressive de bases statistiques de sinistres qui permettraient de mieux délimiter les garanties et de les tarifer de façon pertinente. Le but serait ensuite d’élargir les couvertures des produits par des rachats d’exclusion ou par des extensions dédiées de garantie cyber afin de mettre en place des polices spécifiques des garanties plus larges.