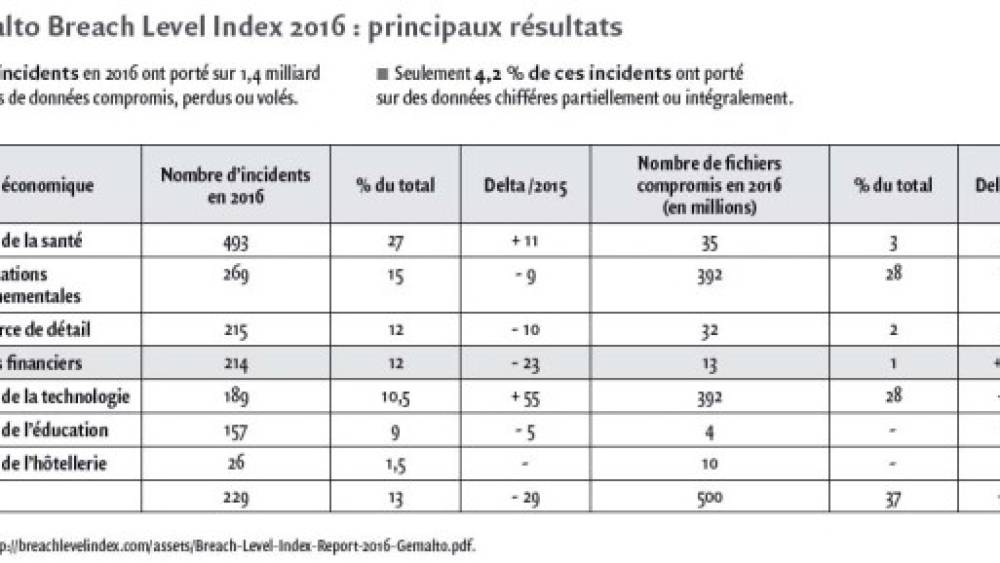

Des résultats record en termes de failles et de violations d’informations sensibles ont été enregistrés durant l’année 2016. Entre le piratage de la campagne présidentielle d’Emmanuel Macron, l’épisode de phishing sur Google Docs et les attaques de rançongiciel WannaCry et NotPetya, rares sont les secteurs qui ont été épargnés. Grâce à sa capacité à rendre les données volées inutilisables à quiconque n’aurait pas été autorisé à y accéder, le chiffrement gagne en popularité. Lorsqu’elles envisagent de chiffrer leurs données, les entreprises doivent d’abord comprendre le type de données qu’elles produisent ou qu’elles gèrent, puis identifier celles qui sont les plus sensibles et les plus convoitées. Seule la compréhension des caractéristiques et des attributs de ces données peut permettre aux entreprises d’avancer dans une démarche vertueuse, et donc de les chiffrer et de les protéger.

La gestion des clés de chiffrement

Une des solutions au contrôle des données chiffrées, dans un environnement de plus en plus hybride, est l’implémentation d’une stratégie de gestion des clés de chiffrement. Ces dernières sont essentielles pour débloquer des données sécurisées et apporter un contrôle nécessaire des accès à celles-ci, rendant ainsi les entreprises et surtout les clients maîtres de leurs propres données. Pour empêcher tout piratage, la meilleure approche est de stocker ces clés de chiffrement dans du matériel informatique spécialement conçu à cet effet ; ignorer cette précaution revient à équiper sa maison avec la solution de sécurité la plus performante du marché… tout en laissant la clé sous le paillasson.

La confiance client au centre du débat

Au-delà du risque financier, clairement expliqué dans le Règlement général sur la protection des données (RGPD), si des solutions de protection des données ne sont pas mises en place, les entreprises risquent leur réputation et compromettent une relation de confiance – parfois durement acquise – avec leurs clients.

Plus que jamais, les clients commencent à comprendre les risques liés au partage et à l’hébergement de données en ligne. Selon une étude réalisée sur la cyberconformité par le CXP auprès d’entreprises en

Jusqu’à ce que le RGPD entre en vigueur, les entreprises européennes ne sont pas tenues de révéler les pertes de données subies. Cette absence d’information rend difficile l’évaluation du coût véritable d’une faille et ne permet pas de gérer la confiance des clients concernés. Il y a quelques années encore, il était rare pour une entreprise de subir une faille de données. C’est désormais une réalité pour un très grand nombre d’organisations et le RGPD devrait réveiller les consciences sur l’éventualité de subir une brèche.

La gestion des accès : un aspect incontournable

Pour se protéger, les entreprises doivent se focaliser sur l’accès aux données sensibles à forte valeur. Le chiffrement est souvent présenté comme moyen de protection efficace. Cependant, si une stratégie de protection adéquate pour l’accès à ces données n’est pas implémentée, elles peuvent être aisément décodées par des personnes non autorisées.

La meilleure approche est l’adoption de l’authentification forte qui requiert l’utilisation simultanée d’au moins deux facteurs d’identification. Pour remplacer le traditionnel tandem identifiant-mot de passe, facile à subtiliser, l’utilisateur doit être en possession, d’une part, d’un dispositif spécifique (téléphone, token USB, mail, etc.) et, d’autre part, d’un code ou un mot de passe qui se renouvelle en permanence. Si de plus en plus d’entreprises ont désormais recours à ce type de sécurité, son adoption doit se généraliser.

Responsabiliser chacun est un enjeu majeur

Le RGPD entrera en vigueur dans moins d’un an et c’est donc maintenant que les entreprises doivent s’y préparer, avant qu’il ne soit trop tard et qu’elles n’aient à payer une amende ou que leur réputation soit endommagée. Mais il y a, aujourd’hui encore, trop peu d’incitations à faire de la sécurité une priorité. La sensibilisation à la sécurité des données doit être enclenchée au sommet pour se propager au reste de l’entreprise. Grâce à cette approche, l’innovation prend en compte les nouvelles exigences sécuritaires et l’entreprise reste en conformité avec les dernières réglementations.