Trente-six heures. C’est, depuis avril 2022, le délai octroyé aux banques états-uniennes pour déclarer aux instances fédérales les incidents cyber qualifiés de « majeurs » qui affecteraient leurs systèmes d’information au sens large. Soit un alignement tardif sur les établissements placés sous la supervision de la Banque Centrale Européenne (BCE) qui doivent, depuis 2017, procéder à un signalement des problèmes rencontrés dès leur détection initiale. Cette obligation d’information a le double mérite d’inciter fortement les acteurs financiers à investir dans une capacité technique de détection des cyberattaques, et de faciliter un partage rapide à la communauté sur la nature de l’intrusion subie. Afin de documenter les dispositifs de pilotage des autres banques et permettre ainsi d’éviter une fragilisation systémique par l’exploitation d’un mode opératoire qui pourrait s’avérer également efficace dans d’autres entités équipées de systèmes ou de logiciels de mêmes types.

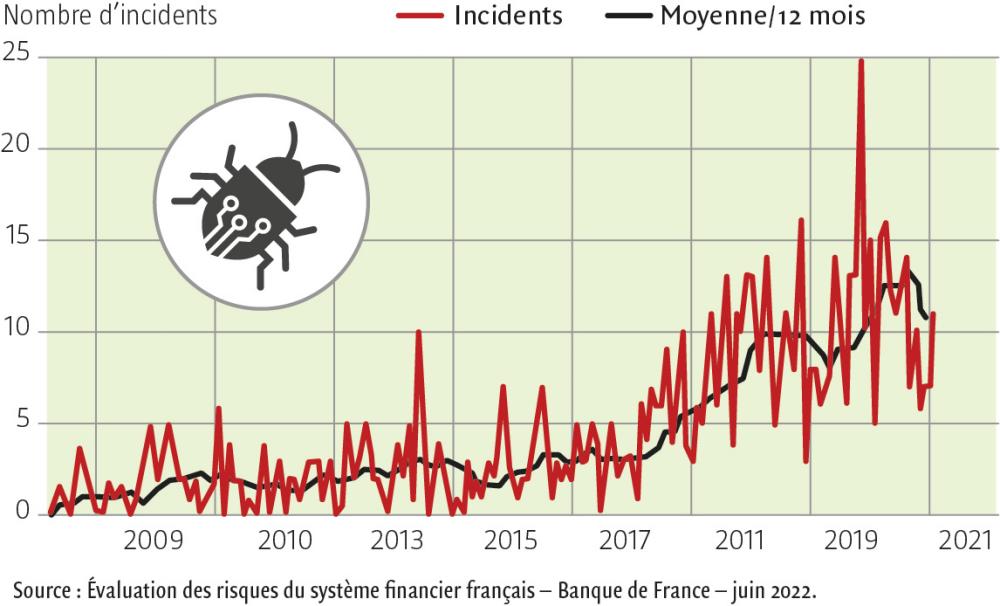

Il était temps de procéder à cette uniformisation alors que la BCE annonce que le nombre d’incidents déclarés auprès de ses services a augmenté de 54 % dans la zone euro entre 2019 et 2020. Tandis que la hausse était déjà de 30 % entre 2018 et 2019. Ces bonds s’expliquent principalement par deux raisons. D’une part, l’intensification des usages numérisés qui accroît l’exposition au risque cyber et une exploitation de plus en plus maîtrisée des outils de sécurité numérique. D’autre part, cela correspond à une industrialisation1 des modes d’intervention des criminels qui se sont largement approprié le recours aux solutions offensives.

Une mesure chiffrée de la réalité de la cybermenace

Au-delà des annonces médiatiques de piratages d’entreprises ou d’institutions, le phénomène est désormais quantifié par une recension des principales cyberattaques visant le secteur financier. Manquent évidemment celles qui n’ont pas eu d’impact visible, celles que les structures concernées n’ont pas rendues publiques et celles qui n’ont pas été documentées faute d’outils de détection appropriés.

Pour se préparer à faire face à une éventuelle agression numérique, des sessions d’entraînements (stress tests) sont régulièrement organisées à l’échelle internationale. Par exemple, ce fut le cas en juin 2022 entre l’Autorité de contrôle prudentiel et de résolution (ACPR), la Banque de France et la Monetary Authority of Singapore (MAS) qui ont simulé une gestion de crise commune lors de scénarios de déploiement de rançongiciels et d’attaques touchant la chaîne d’approvisionnement logicielle. Cette confrontation avec des situations fictives mais très réalistes est une contribution bienvenue à la démarche de résilience propre à limiter les effets d’une cyberattaque.

La clé d’une politique de protection des actifs numériques dans des organisations très ramifiées avec des filiales, des structures régionalisées et des environnements techniques variés réside plus que jamais dans la lisibilité de l’état de cybersécurité. Avec des outils de supervision unifiés qui permettent de faire remonter à bon escient les alertes. Qui doivent être pertinentes et suffisamment caractérisées pour indiquer leur niveau de criticité. Une approche qui correspond à l’esprit d’un texte européen à venir très structurant pour l’industrie financière : le Règlement sur la résilience opérationnelle numérique (DORA). Il a été adopté en mai 20222 par la présidence du Conseil et le Parlement européen et concerne les banques, les compagnies d’assurance et les sociétés d’investissement. Sa finalité ? Le maintien des opérations résilientes en cas de perturbation opérationnelle grave. Avec à la clé un corpus supplémentaire de mesures de protection et des entraînements à la gestion de crise cyber. Soit un renforcement net des politiques de sécurité qui sont également concernées par la seconde mouture de la Directive NIS (Network and Information Security)3 actuellement en phase finale d’adoption, dont la version initiale de 2016 avait classé le secteur financier parmi les Opérateurs de Services Essentiels (OSE). Exigeant de facto de cette communauté un niveau de sécurité plus élaboré.

Cet activisme législatif s’accompagne d’une pression accrue de la part des analystes de marché. À l’instar des agences de notation financière (Fitch Ratings, Moody’s Investors Service, S&P Global Ratings...) qui ont désormais intégré l’appréciation de l’état de cybersécurité dans leurs critères d’évaluation des entreprises. Soit un pas supplémentaire vers une appropriation des sujets de sécurité numérique qui va bien au-delà des équipes de la Direction des systèmes d’information ou de la Sûreté. En combinant utilement des expertises longtemps considérées séparément : les technologies, les besoins des métiers et le cadre juridique. Soit une incarnation effective de cette transformation numérique annoncée depuis si longtemps.

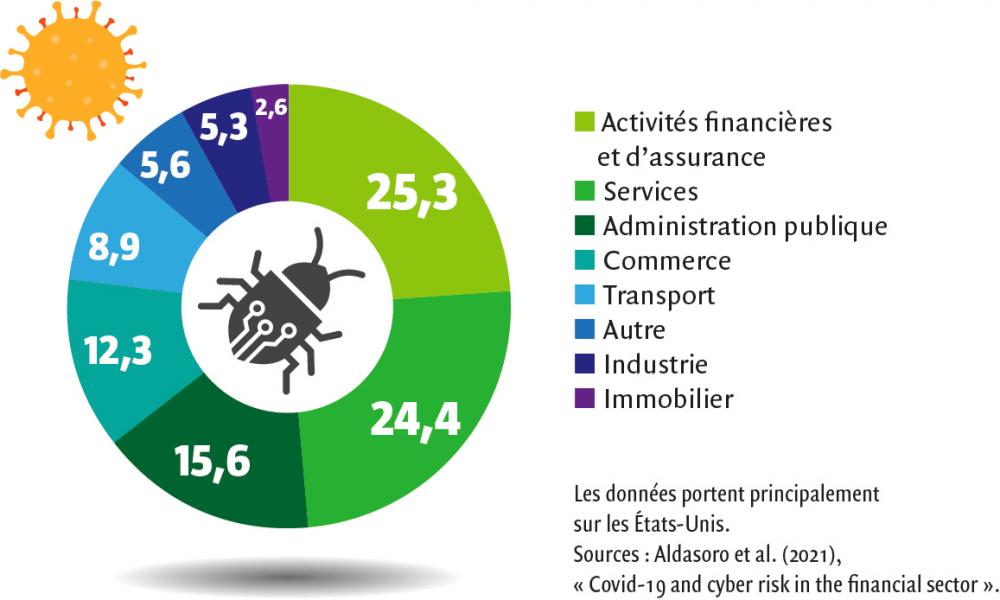

Répartition des incidents cyber (en %)

Par secteur lors des six premiers mois de la pandémie de Covid-19 (mars-septembre 2020)

Nombre d’incidents cyber ciblant les institutions financières