Le règlement européen DORA (Digital Operational Resilience Act) marque une étape décisive dans la protection du secteur financier contre les cybermenaces. Il impose des exigences précises et ambitieuses visant à renforcer la résilience opérationnelle numérique des établissements financiers, et plus globalement de l’ensemble du système financier de l’Union européenne (UE). Les autorités ont ainsi prévu que chaque établissement élabore et déploie un programme continu et d’envergure incluant de nombreuses typologies de tests. L’ambition ? Éprouver et démontrer les capacités de résilience opérationnelle numérique de leur organisation et de leurs systèmes d’information, mais aussi de ceux de leurs prestataires de services, en particulier lorsque ceux-ci supportent des fonctions critiques ou importantes.

Le TLPT a un ancêtre : TIBER-EU

Parmi ce large éventail de tests, les autorités ont accordé une place centrale à un nouveau dispositif de tests de pénétration fondés sur la menace, aussi nommés Threat-Led Penetration Testing (TLPT) en anglais. Ces tests, conçus spécifiquement pour évaluer la capacité des établissements financiers à résister à des cyberattaques sophistiquées, deviennent dorénavant et grâce au déploiement des exigences réglementaires de DORA un outil incontournable pour garantir la sécurité et la résilience du système financier européen.

Bien avant l’entrée en vigueur du règlement DORA, la Banque Centrale Européenne (BCE) avait rédigé et publié en mai 2018 un référentiel de bonnes pratiques en matière de conduite de tests de pénétration éthiques fondés sur la menace (Threat Intelligence-based Ethical Red-teaming en anglais), en collaboration avec les autorités nationales compétentes des pays de l’UE. Nommé TIBER-EU1, ce référentiel spécifie la manière dont les autorités européennes, les entités financières et les prestataires de tests de pénétration doivent collaborer pour tester et améliorer la cyber-résilience des entités en réalisant des tests d’intrusion exigeants, maîtrisés et pertinents.

TIBER-EU, un dispositif éprouvé et effiace

Depuis 2018, plus de 15 pays l’ont décliné dans leur contexte national. C’est le cas depuis 2024 avec la publication par la Banque de France d’un guide d’implémentation national TIBER-FR2, qui tient compte des obligations liées aux intérêts fondamentaux de l’État français en particulier pour les opérateurs d’importance vitale (OIV), soumis à la loi de programmation militaire, et pour les opérateurs de services essentiels (OSE), soumis à la directive NIS 1.

Depuis cette publication de la BCE, les autorités communiquent sur 120 tests volontaires réalisés sur la base du référentiel TIBER-EU dans différents contextes et sur l’ensemble de l’UE. Ces expériences ont manifestement amené les autorités à conclure que le dispositif des tests de pénétration fondés sur la menace était pertinent et devait être systématisé. Ainsi, dans le règlement du 14 décembre 2022 sur la résilience opérationnelle numérique du secteur financier, il est demandé aux trois autorités européennes de surveillance ESMA3, EBA4 et EIOPA5 d’élaborer en accord avec la BCE un standard technique réglementaire s’appuyant sur le référentiel TIBER-EU et précisant l’ensemble des exigences en matière de tests de pénétration fondés sur la menace applicable aux entités financières européennes désignées.

Un nouveau standard en cours de publication

Le 27 novembre 2023, les autorités européennes de surveillance ont publié une version de travail du standard technique réglementaire relatif au TLPT avant d’engager une période de consultation de l’ensemble des acteurs concernés à l’échelle européenne. À l’issue de cette consultation où de nombreuses remarques ont pu être remontées et prises en compte, une nouvelle version6 amendée et stabilisée a été publiée, le 17 juillet 2024. La prochaine étape, qui ne devrait en théorie pas occasionner d’évolution des exigences, sera la publication de ce standard au journal officiel de l’UE.

Les tests de pénétration fondés sur la menace attendue par le règlement DORA diffèrent des tests de pénétration, aussi appelés tests d’intrusion, traditionnels par leur approche plus réaliste et ciblée. Alors que les tests classiques cherchent à identifier les vulnérabilités techniques à travers une analyse générale du système d’information, les tests de pénétration fondés sur la menace simulent des cyberattaques élaborées basées sur des scénarios conçus à partir de menaces spécifiques au secteur financier.

Résilience et défaillances analysées

L’objectif principal de ces tests est double. D’abord, tester la résilience opérationnelle des systèmes d’information critiques de l’entité financière face à des attaques équivalentes, dans des conditions identiques à celles menées par des cyberattaquants réels. Ensuite, identifier les défaillances organisationnelles et techniques dans les processus de protection, de détection, de réponse et de rétablissement afin de permettre aux entités financières d’y remédier. En effet, les cybercriminels adaptent constamment leurs stratégies, exploitant des vecteurs d’attaque complexes comme les rançongiciels7, les attaques par chaîne d’approvisionnement ou les campagnes d’hameçonnage8 sophistiquées. Des tests de pénétration fondés sur la menace menés régulièrement et de manière proactive permettront d’évaluer si les systèmes financiers sont préparés à ces nouvelles formes d’attaques.

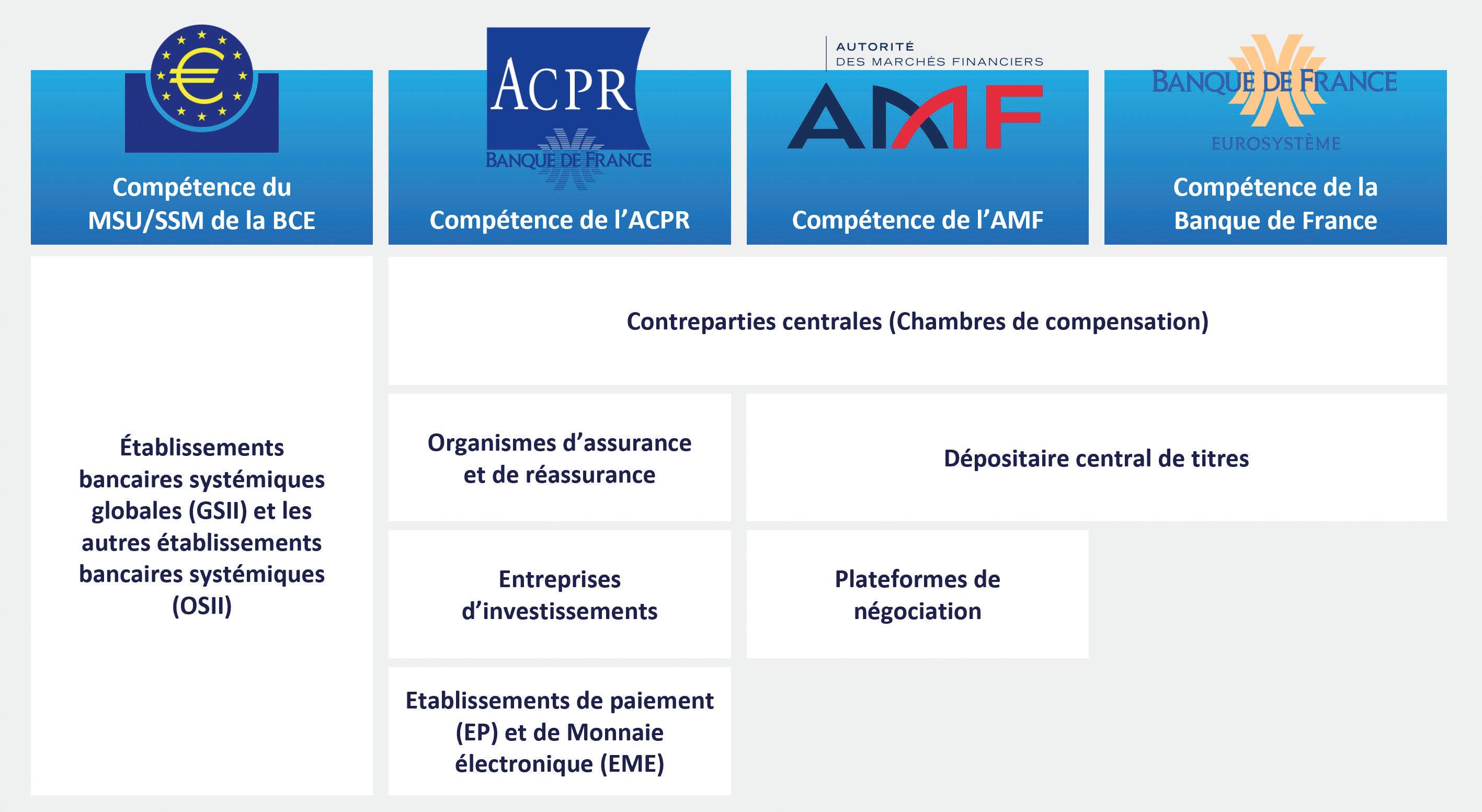

Etes-vous concernés ? Car toutes les entités financières éligibles au règlement DORA ne sont pas nécessairement éligibles au TLPT DORA. En effet, les entités financières désignées le seront à l’aune de critères quantitatifs et qualitatifs précisés dans le standard technique réglementaire relatif au TLPT et sur appréciation de l’autorité TLPT compétente. S’agissant de la France, la BCE, l’Autorité de contrôle prudentiel et de résolution (ACPR), l’Autorité des marchés financiers (AMF) et la Banque de France seront à la manœuvre pour identifier et désigner les entités éligibles selon les périmètres.

Autorités compétentes pour la désignation des entités éligibles au TLPT en France

Depuis le 17 janvier 2025, ces autorités sont en capacité d’envoyer les courriers de désignation des entités éligibles, ainsi que les courriers pour la réalisation des premiers tests de pénétration fondés sur la menace.Bon à savoir : le règlement DORA prévoit la réalisation d’un TLPT tous les trois ans. Mais les autorités gardent toute latitude pour intensifier ou abaisser la fréquence des tests. L’entité financière ne maîtrise donc absolument pas le planning de ses TLPT. La conduite d’un TLPT et l’ensemble du dispositif associé étant très coûteux, l’entité financière devra définir une gouvernance permettant de garantir le financement des TLPT quel que soit le planning imposé par les autorités.

Direction obligatoire pour la Control Team

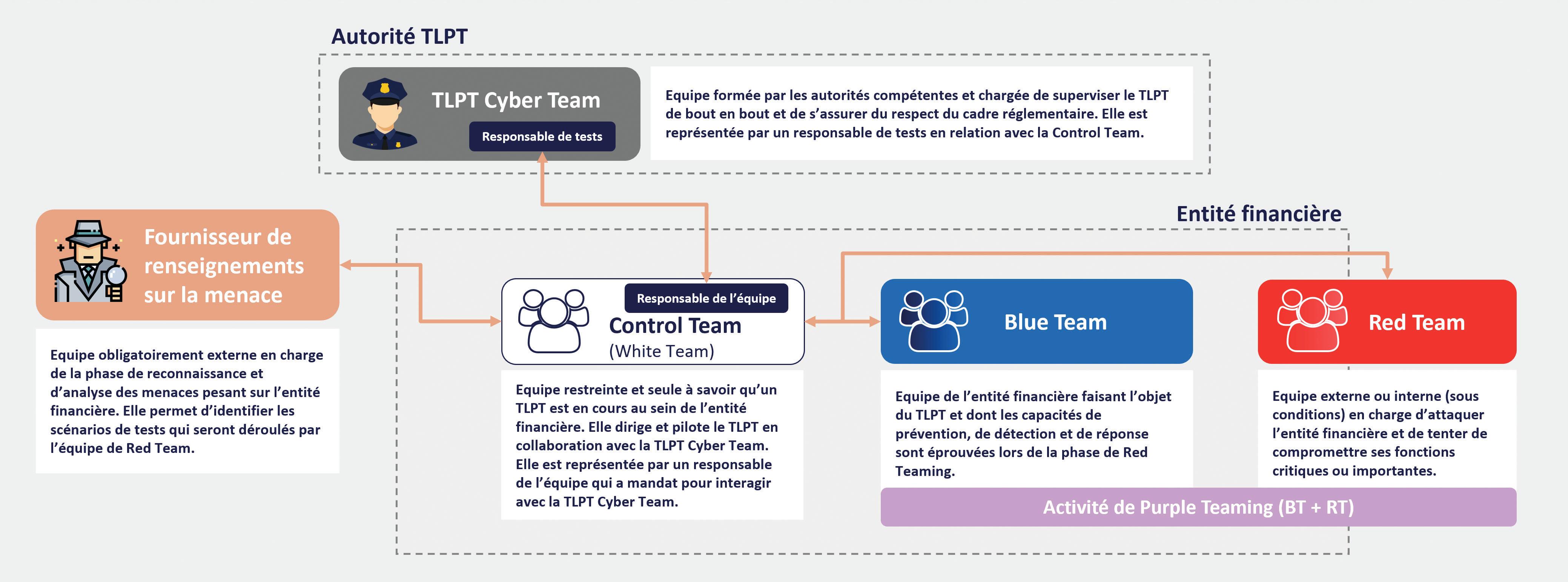

Désignés ? Il va falloir agir... Un test de pénétration fondé sur la menace DORA doit mettre en œuvre une organisation imposée et précise. Cette organisation est décomposée en cinq équipes distinctes.

Organisation type d’un test de pénétration fondé sur la menace DORA

La TLPT Cyber Team est composée d’experts désignés par les autorités compétentes et représentée par un responsable du test et au moins un suppléant en charge de la relation avec la Control Team de l’entité financière. À l’occasion du TLPT, elle aura pour principales activités de valider le périmètre du TLPT et les équipes de testeurs sélectionnées, d’analyser et d’approuver les différents rapports du TLPT ainsi que le plan de remédiations et, enfin, de délivrer l’attestation de réalisation du TLPT à l’entité financière. En France, la TLPT Cyber Team sera composée de représentants de la Banque de France, de l’ACPR et de l’AMF.

La Control Team, elle, est composée des principaux décideurs de l’entité financière. Elle est obligatoirement pilotée par un responsable disposant du mandat de la direction. Elle se veut restreinte car elle est la seule au sein de l’organisation à avoir connaissance de la réalisation d’un TLPT. Elle jouera un rôle central et primordial pendant tout le déroulé du TLPT. Ainsi, durant la phase de préparation, elle sera amenée à évaluer et maîtriser les risques du TLPT et à proposer le champ d’application, c’est-à-dire les fonctions critiques ou importantes faisant l’objet du test, et les équipes de testeurs du TLPT. Ensuite, elle sera en charge de la planification et de la coordination de l’ensemble des phases suivantes du TLPT en interne, avec le fournisseur d’analyse de la menace et la Red Team.

Qui sera le fournisseur de renseignement sur la menace ?

Le Fournisseur de renseignements sur la menace est obligatoirement externe à l’entité financière : sélectionné par la Control Team, proposé à la TLPT Cyber Team et approuvé par cette dernière ! En effet, la TLPT Cyber Team dispose d’un droit de rejet du fournisseur pour des questions de non-conformité aux exigences en matière d’expérience et d’expertise, mais aussi en lien avec des préconisations des agences de sécurité nationale. Le fournisseur aura pour missions de recueillir et d’analyser les renseignements sur les menaces génériques et sectorielles et identifier les cybermenaces et les vulnérabilités concernant l’entité financière. À l’issue de son analyse, il devra produire et soumettre à la Control Team un rapport de renseignements sur les menaces spécifiant plusieurs scénarios détaillés pour la phase de tests en mode Read Team.

Autre acteur : la Blue Team. Elle est composée de l’ensemble des ressources opérant les activités de prévention, de détection et de réponse sur les incidents de sécurité au sein de l’entité financière. Ainsi, la Blue Team intègre également les éventuels prestataires externes soutenant des fonctions critiques ou importantes en charge de ces mêmes activités. Elle n’a pas connaissance de la réalisation du TLPT. Son rôle consistera à conduire ses activités habituelles et donc de détecter et répondre aux attaques engagées par la Red Team dans le cadre du TLPT.

La Red Team à l’attaque

La Red Team, elle, peut être soit interne, soit externe à l’entité financière selon les cas. Elle est obligatoirement externe pour les établissements de crédits GSII9 et OSSI10 et au moins une fois tous les trois TLPT pour les autres entités financières. La Red Team est a minima composée d’un responsable et de deux testeurs disposant d’un minimum d’expérience dans la réalisation de tests équivalents. Elle endossera le rôle de cyberattaquant en conduisant les différents scénarios de tests de pénétration établis par le fournisseur de renseignement sur la menace.

Enfin, la Purple Team ! Ce n’est pas une équipe à proprement parler, mais une activité limitée du TLPT réunissant ponctuellement la Red Team et la Blue Team. Cette activité ne peut intervenir qu’à deux occasions durant le TLPT, de manière optionnelle et exceptionnelle lors de la phase de Red Teaming et de manière obligatoire lors de la phase de clôture. L’objectif de cette activité spécifique est notamment d’approfondir l’analyse de certaines vulnérabilités identifiées durant les tests.

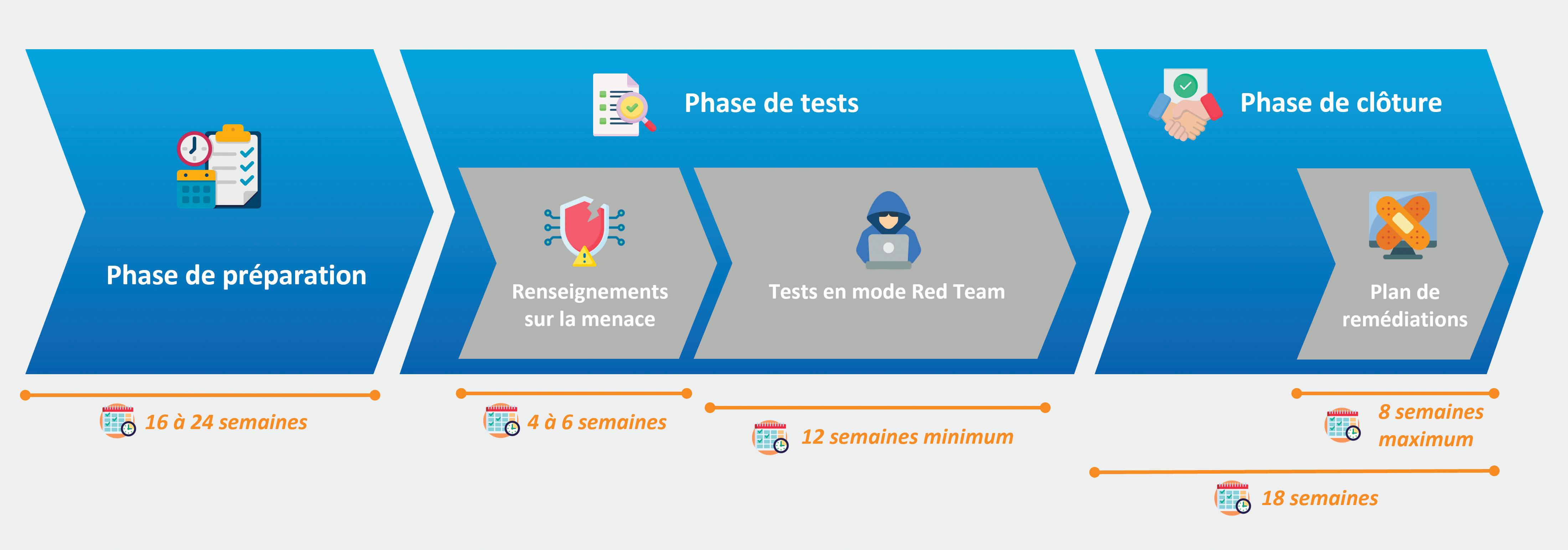

Comptez un an de travaux !

En pratique, un TLPT DORA se conduit sur une période totale d’environ douze à seize mois. Il débute par une phase de préparation, se poursuit par une phase de tests et se ponctue par une phase de clôture. Première étape, la phase de préparation s’engage après la notification de la TLPT Cyber Team. L’entité financière dispose de seulement trois mois après la réception du courrier des autorités pour transmettre son document d’initialisation. Cette phase a pour objectif de définir les modalités et le champ d’application pour la réalisation du TLPT et d’obtenir l’approbation de la TLPT Cyber Team pour la conduite de la suite du TLPT.

La phase de tests, elle, se décompose en deux temps : la phase de renseignements sur la menace puis la phase de tests en mode de Red Team. La phase de renseignements sur la menace fait intervenir un fournisseur externe spécialisé. Son objectif est d’analyser les menaces liées à l’entité financière et d’identifier des scénarios de tests réalistes exploitant les différentes informations collectées. Elle aboutit à la production d’un rapport sur les menaces et à la sélection d’au moins deux scénarios pour la phase suivante de tests en mode Red Team.

La phase de tests en mode Red Team s’engage par une préparation du plan de tests et se poursuit par une phase active de tests d’une durée minimale de douze semaines. La TLPT Cyber Team et la Control Team approuvent le plan de tests, puis sont régulièrement tenues informées de la progression des tests.

Déroulé type d’un test de pénétration fondés sur la menace DORA

Les rapports après les tests

À l’issue de la phase de tests, la phase de clôture a pour objectif de produire tous les rapports exigés par les autorités et de formaliser l’ensemble des conclusions du TLPT. Dans un délai de huit semaines suivant la notification de l’autorité TLPT de l’approbation du rapport de la Control Team, l’entité financière doit produire et soumettre un plan de remédiations complet décrivant l’ensemble des constatations effectuées lors du TLPT. Pour chaque constatation doivent notamment être décrites les lacunes identifiées ainsi que les mesures correctives proposées, leur ordre de priorité et leur réalisation prévue, y compris, le cas échéant, les mesures visant à améliorer les capacités d’identification, de protection, de détection et de réaction.

Comment se préparer ?

Pour la majorité des entités financières européennes désignées comme éligibles, la mise en œuvre de tests de pénétration fondés sur la menace respectant le cadre strict imposé par le règlement DORA constituera une totale nouveauté. Depuis fin 2022 et plus spécialement depuis la publication du standard technique réglementaire relatif au TLPT, les entités se préparent avec intensité et rigueur à ce dispositif puissant entre les mains des autorités pour éprouver et contrôler leurs capacités de protection, de détection, de réponse et de rétablissement sur leurs fonctions critiques ou importantes. Les défis à relever pour conduire avec succès de tels tests sont particulièrement nombreux.

Sujet, d’abord, de gouvernance interne et de corpus documentaire. Avant d’être en capacité de réaliser un TLPT, une gouvernance interne ainsi qu’un riche corpus documentaire doivent être définis, validés et mis en œuvre. Il s’agira notamment de désigner les membres de la Control Team et d’avoir défini précisément le dispositif de pilotage du TLPT activable dès la réception de la notification.

Le règlement DORA fixant des exigences en matière d’expérience des testeurs aussi bien de la phase de renseignement sur la menace que la phase de Red Team, il est assuré qu’il sera complexe, pour les entités, de recruter et d’obtenir en externe des ressources qualifiées et disponibles. Un écosystème devra progressivement se construire pour répondre aux besoins des entités financières, en particulier des établissements de crédit, qui auront l’obligation de faire appel à des testeurs externes pour chaque TLPT.

Le règlement DORA exige la réalisation des tests de pénétration fondés sur la menace sur des environnements de production. Aussi, le risque d’impacts sur la disponibilité, l’intégrité et la confidentialité des systèmes d’information et donc d’impacts sur les services rendus par l’entité sera maximal. Il reviendra à la Control Team de mener une analyse complète de ces risques afin de les maîtriser et d’éviter tout effet de bord de la réalisation du TLPT en particulier pendant la phase de tests en mode Red Team d’une durée minimale de douze semaines.

La nécessaire prise en compte des prestataires

Le TLPT n’a pas vocation à s’arrêter à la frontière des systèmes d’information et des datacenters de l’entité financière. Les autorités exigeront des tests conduits sur l’ensemble d’une fonction critique ou importante y compris si celle-ci est tout ou partie externalisée chez un ou plusieurs prestataires de services. L’entité financière sera donc dans l’obligation de contractualiser avec ses prestataires des clauses permettant la conduite de TLPT. Par ailleurs, l’implication d’un ou plusieurs prestataires sera de nature à grandement complexifier le pilotage et la maîtrise des risques du TLPT.

Il va de soi que la gestion et la confidentialité de l’information seront une préoccupation prépondérante de l’équipe en charge de la conduite du TLPT. Au-delà de garantir que seule la Control Team aura connaissance de la réalisation d’un TLPT pour ne pas influer sur les activités de la Blue Team, il sera nécessaire de sécuriser tous les transferts entre les équipes en interne et en externe, compte tenu de la sensibilité majeure des informations qui seront manipulées à toutes les phases du TLPT.

En revanche, le règlement DORA va conduire à ce que les autorités disposent de davantage d’informations qu’actuellement sur le niveau de conformité et de résilience des entités financières. Avec les TLPT, les autorités auront connaissance de toutes les vulnérabilités et lacunes des entités financières sans avoir besoin de diligenter elles-mêmes des contrôles. Les entités financières devront donc nécessairement accepter et accompagner cette transparence accrue vis-à-vis des autorités.

Les tests de pénétration fondés sur la menace, au cœur du règlement DORA, représentent une évolution nécessaire pour garantir la sécurité et la résilience du secteur financier européen. Bien qu’ils impliquent des investissements importants et une coordination complexe, les avantages à long terme doivent largement dépasser les contraintes et défis précédemment évoqués. En adoptant une approche proactive face aux cybermenaces, les institutions financières pourront non seulement protéger leurs actifs critiques, mais aussi renforcer la confiance dans un écosystème financier de plus en plus numérique. À mesure que le cadre DORA se déploie, il est essentiel que les acteurs du secteur financier adoptent ces pratiques pour rester à la pointe de la cybersécurité et préparer un avenir plus sécurisé.