Articles en relation

S’il y a un sujet qui a été au cœur des préoccupations des institutions financières en 2025, c’est bien celui de la mise en conformité avec DORA (Digital Operational Resilience Act). Ce texte applicable dans l’ensemble de l’Union européenne (UE) depuis le 17 janvier 2025 instaure un cadre unifié pour la résilience numérique de l’ensemble du secteur financier européen. Il a ceci de particulier qu’il ne porte pas seulement sur la sécurité des systèmes informatiques, mais évoque aussi la continuité d’activité en cas d’incidents, la nécessité de mettre en place des tests de résilience (en cas d’intrusion par exemple), de penser l’organisation et la gouvernance des systèmes informatiques et enfin, il met l’accent sur la gestion des prestataires TIC (technologies de l’information et de la communication) critiques.

Une chaîne de dépendance numérique

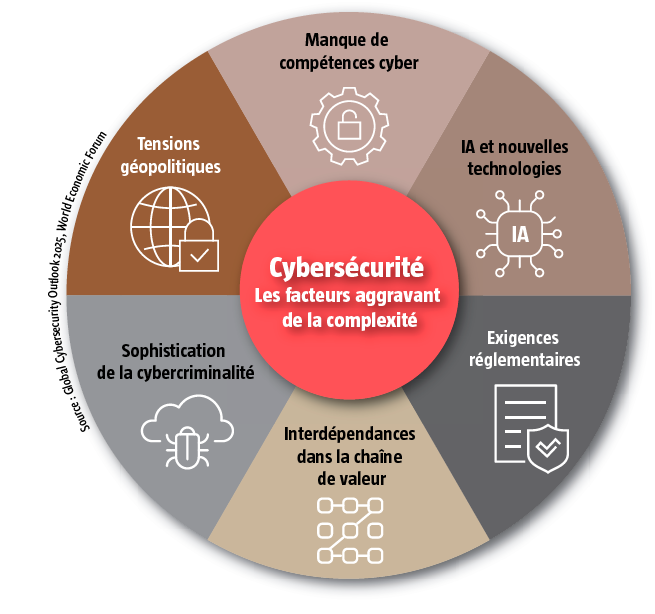

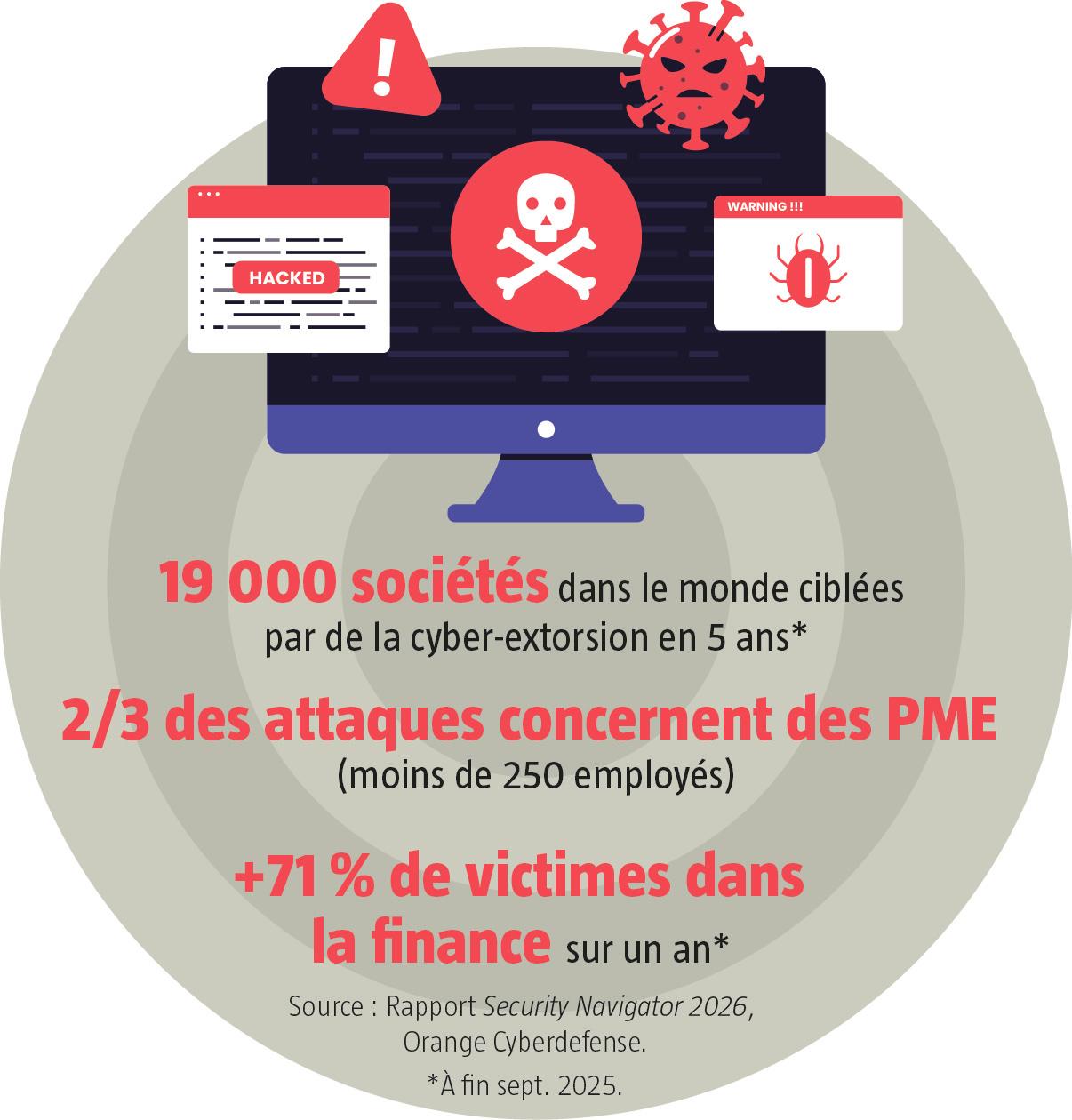

Cette dernière dimension a été saluée par tous les acteurs. Le Clusif (association française des risques cyber) indique en effet d’après ses retours de terrain que près des deux tiers des entreprises en France – et pas uniquement les banques – identifient aujourd’hui le risque de cyberattaque comme provenant en priorité de la chaîne de dépendances numériques. Dans ce contexte, le fait de considérer le système d’information critique comme un périmètre étendu, intégrant l’écosystème de prestataires et les partenaires, apparaît comme une approche particulièrement pertinente pour les spécialistes. Si l’industrie financière demeure une des cibles prioritaires des cybercriminels – en raison de la concentration de données à forte valeur et de son rôle systémique dans l’économie –, les modes opératoires ont en effet évolué ces dernières années. La dernière enquête publiée le 4 décembre 2025 par la division cybersécurité d’Orange note un triplement du nombre d’entreprises victimes de cyberextorsions dans le monde depuis 2020. Dans ce cadre, deux tiers des entreprises visées sont des PME (petites et moyennes entreprises), les cyber-attaques ayant eu un impact sur les plus grosses structures via la supply chain. Entre octobre 2024 et septembre 2025, le nombre de cas concernant les secteurs critiques relevés par les équipes d’Orange Cyber comme la finance et les assurances a augmenté de +71 %, une hausse supérieure aux autres secteurs sensibles que sont la santé (+69 %) et les transports (+67 %). Et ce chiffre devrait continuer de grossir. Récemment, La Poste et sa filiale bancaire, la Banque Postale, ont été la cible de deux cyber-attaques en quelques jours, paralysant toute son activité en pleine période de fêtes. En début d’année, l’attaque visant Harvest, un éditeur de solutions pour les professionnels, avait déjà fait grand bruit dans le monde de la finance. Cet acteur était jugé comme non critique, bien qu’essentiel dans la chaîne de valeur de nombreux acteurs de la gestion de patrimoine, les conséquences de l’indisponibilité de ses services ont ainsi été nombreuses (voir encadré).

Face à la sécurisation progressive des systèmes centraux des grandes institutions financières, les attaquants ont souvent privilégié des stratégies de contournement, en ciblant les maillons les plus vulnérables de la chaîne IT. Les points d’entrée se déplacent vers les prestataires technologiques, dans les métiers ou via le cloud, vers les sous-traitants opérationnels, ainsi que vers certaines filiales, parfois situées hors d’Europe, dont les dispositifs de cybersécurité sont plus hétérogènes. Cette évolution marque un glissement d’attaques frontales vers des scénarios de supply chain, dans lesquels l’établissement financier n’est plus directement compromis, mais exposé par rebond.

Un risque souvent sous-estimé

Malgré la prise de conscience des acteurs de cette évolution dans les attaques, dans de très nombreux cas, les stratégies mises en œuvre pour contrôler les fournisseurs s’avèrent insuffisantes. « Nous avons réalisé un pilote de gestion du risque fournisseurs (TPRM) avec un important client bancaire, qui a permis de démontrer que 61 % des prestataires évalués présentaient un décalage significatif entre leur auto-évaluation et les résultats obtenus via notre plateforme, révélant un faux sentiment de sécurité », relève Maxime Cartan, cofondateur et président de Citalid, une startup spécialisée en cybersécurité. Les conséquences de ces sous-estimations peuvent être importantes d’un point de vue financier. « L’amplitude des pertes financières dans le cadre d’un rançongiciel dans le secteur bancaire est comprise entre 0,5 % à 5 % du chiffre d’affaires (CA) toutes pertes confondues (perte d’exploitation, investigation, remédiation, notification, coûts juridiques, perte de clientèle, etc.) », précise Maxime Cartan.

Concrètement, une banque qui anticipe un impact moyen équivalent à 1,3 % de son CA, mais avec une fréquence d’occurrence évaluée à une fois tous les huit ans en moyenne, affiche un coût moyen annuel lié aux cyber-attaques qui ressort à 0,16 % de son CA ! Par conséquent, l’assurance du risque cyber est de plus en plus réclamée par les parties prenantes dans le secteur financier et dans certains cas, ce risque est même intégré au rating. « Des agences comme S&P commencent à considérer de manière plus explicite le cyber-risque dans leurs analyses et leurs évaluations. Les banques observent clairement ce mouvement de fond et comprennent l’intérêt de s’y préparer, plutôt que de subir ultérieurement une contrainte réglementaire dans l’urgence », avance Maxime Cartan dont les équipes ont signé fin 2024 un contrat avec une grande banque de la Place de Paris afin d’intégrer dans l’analyse crédit des entreprises le risque cyber au même titre que les critères ESG. Ce risque pouvant ainsi renchérir ou alléger le coût d’un crédit.

Une approche systémique des risques

Compte tenu des enjeux, les grands acteurs financiers n’ont pas abordé DORA comme un simple exercice de mise en conformité réglementaire, mais plutôt comme un vecteur de transformation. « La conformité réglementaire constitue évidemment un socle indispensable – répondre aux exigences formelles, produire les livrables attendus, documenter les processus – mais elle ne constitue qu’un point de départ, l’enjeu principal réside dans la transformation organisationnelle qu’implique le texte », souligne Imad Abounasr, associé EY en charge de l’activité de cybersécurité pour le secteur des services financiers en France. La réglementation est structurante dans la mesure où elle adopte une approche résolument métier : elle part des activités de l’entreprise pour identifier ce qui est essentiel à sa continuité.

La première étape consiste ainsi à cartographier les processus, puis à définir, au sein de ses processus, les fonctions importantes ou critiques. Cette qualification conditionne l’ensemble des travaux ultérieurs. Une fois les fonctions identifiées, il s’agit de comprendre sur quoi elles reposent. « Certaines fonctions sont supportées par des actifs informatiques ou des systèmes internes, d’autres par des prestataires tiers. Dans les deux cas, la question centrale devient celle de la résilience : comment garantir que ces fonctions critiques continueront de fonctionner, y compris en situation de stress, d’incident ou de défaillance majeure ? », détaille Imad Abounasr. Lorsqu’une fonction critique repose sur un tiers, et a fortiori sur un tiers unique, la résilience de l’entreprise devient mécaniquement dépendante de celle de son prestataire. Le prestataire critique peut lui-même dépendre d’autres acteurs, d’infrastructures spécifiques ou de sous-traitants clés. DORA pousse ainsi les organisations à tirer le fils de la pelote de laine le plus loin possible. Les choix opérés par les acteurs étant fonction de leur politique de risque. « Selon la criticité des fonctions, l’analyse peut s’arrêter au prestataire direct ou nécessiter de remonter la chaîne jusqu’au deuxième, troisième, voire quatrième niveau de dépendance », relève Imad Abounasr. Par ce biais, les experts mettent en avant un rôle de prescripteur des grands donneurs d’ordre vers les plus petites structures. « La réglementation met explicitement l’accent sur la chaîne de valeur, mais la difficulté, pour beaucoup d’organisations, reste la lisibilité réelle des enjeux. Les directions générales sont ainsi désormais appelées à prendre des décisions structurantes en matière de résilience cyber y compris via leur chaîne d’approvisionnement et incitent l’ensemble de la chaîne de valeur à gagner en maturité », précise Pouya Canet, expert cyber assurance chez Citalid. Si un fournisseur n’est pas à niveau, il devient alors une source d’insécurité et peut perdre des appels d’offres. Un cercle vertueux est ainsi appelé à se mettre en place, même s’il faudra encore plusieurs années pour qu’il s’impose. À l’horizon 2026, les chantiers majeurs ne relèveront donc pas tant de l’ajout de nouvelles exigences formelles que de la transformation des organisations. Un point clé de cette évolution réside dans le rapprochement des équipes en charge de la sécurité – responsable conformité et gestion du risque et équipes cyber – avec les équipes métiers.

De nouvelles avancées attendues en 2026

Reste à travailler aussi sur des difficultés de mises en œuvre rencontrées en 2025 par un grand nombre d’acteurs financiers. Parmi celles-ci figurent le reporting sur les prestataires TIC qui a constitué pour beaucoup une épreuve. « Le fichier à remplir était extrêmement volumineux, avec de très nombreuses tabulations, filiales, branches, dépendances, etc. Il a été conçu pour des grandes banques, repris tel quel par les régulateurs nationaux et imposé à l’ensemble des acteurs, sans véritable adaptation par typologie ou par taille », déplore Manon Anglade, directrice de Leo Reg Tech. L’autre difficulté majeure a relevé de la qualification des prestataires TIC critiques. Sur le terrain, il y aurait eu énormément d’incompréhension. La liste a été fournie par les autorités européennes et publiée au mois de novembre 2025, pour autant, de nombreux acteurs ont tout de même voulu appliquer les exigences propres aux prestataires critiques à l’ensemble de leurs prestataires. « En tant que prestataire IT externalisé, nous avons dû répondre à des questionnaires de plus de 200 lignes et fournir un volume très important de documents, alors même que notre rôle ne relevait pas d’un prestataire critique », témoigne Manon Anglade. DORA est ainsi perçue – par certains acteurs de petite ou moyenne taille (sociétés de gestion, mutuelles...) – comme une charge conséquente voire disproportionnée et cela d’autant plus que dans la pratique ces derniers externalisent souvent leurs fonctions IT et parfois aussi celles liées à la conformité. Ils ne perçoivent alors pas toujours les risques encourus. La sensibilisation de l’ensemble des collaborateurs est dans cette perspective déterminante pour avancer sur ces sujets. Elle constitue d’ailleurs l’un des piliers explicites du règlement, avec un accent particulier mis sur le top management et les conseils d’administration, mais aussi sur l’ensemble des équipes opérationnelles. L’enjeu est double. Il s’agit d’abord de faire en sorte que les instances dirigeantes comprennent réellement les risques cyber, non pas comme un sujet technique, mais comme un risque stratégique, susceptible d’affecter directement la continuité des activités, la réputation et la solidité financière de l’organisation. Mais il s’agit aussi d’ancrer, à tous les niveaux, une culture de la résilience, en lien avec les usages quotidiens, les processus métiers et les interactions avec les prestataires. Une méthode indispensable afin de faire face à un risque qui peut se révéler délétère pour les organisations.