Le règlement européen DORA (Digital Operational Resilience Act), règlement UE 2022/2554 du 14 décembre 2022 relatif à la résilience opérationnelle numérique, est entré en application en janvier 2025. Il concerne les entités financières de manière étendue : assureurs, établissements bancaires, courtiers d’assurance, sociétés de gestion d’actifs, prestataires de services de paiement. Ce texte est accompagné de spécifications plus techniques, les RTS (Regulatory Technical Standards) et ITS (Implementation Technical Standards) pour un référentiel global d’obligations comprenant plus de 700 pages (prenant en compte les textes de janvier et juillet 2024). Cette inflation réglementaire concerne les établissements financiers et arrive en parallèle de la directive européenne NIS 2 (Network Information System). Elle va plus loin que les lignes directrices de l’ACPR sur le risque informatique et couvre différents types de risques : menaces cyber, risques informatiques que feraient peser sur les assureurs des prestataires TIC (technologies de l’information et de la communication), pannes informatiques et scénarios de continuité d’activité, etc.

Elle accroît considérablement la capacité des autorités de contrôle (ACPR notamment) à vérifier que les assureurs disposent d’un cadre solide de maîtrise des risques numériques.

Avant d’aborder plus en détail successivement les principales obligations liées à DORA, les points d’attention dans leur transposition et un ancrage plus opérationnel autour de Peak3, prestataire TIC Core System pour des assureurs, nous nous permettons deux définitions.

La résilience opérationnelle numérique est définie à l’article 3 de DORA comme « la capacité d’une entité financière à développer, garantir et réévaluer son intégrité et sa fiabilité opérationnelles en assurant directement ou indirectement, par le recours à des prestataires de services TIC, l’intégralité des capacités liées aux TIC nécessaires pour garantir la sécurité des réseaux et systèmes d’information qu’elle utilise et sous-tendant la fourniture continue de services financiers et leur qualité y compris en cas de perturbations ». La notion de résilience n’est pas nouvelle en sciences humaines voire en sciences de gestion, mais le règlement DORA apporte une dimension institutionnelle en rendant obligatoire la prise en compte d’un tel enjeu. Cela renforce ainsi le cadre prudentiel Solvabilité II (Directive 2000/139/CE) applicable depuis janvier 2016 qui, dans son pilier 2 – exigences qualitatives, prévoyait déjà la mise en œuvre d’une politique de continuité d’activité ainsi que d’externalisation. Notons que DORA aura aussi des implications sur la révision à venir de Solvabilité II (Cappelletti, Dufour, 2020).

Les risques liés aux TIC concernent tous types de risques opérationnels de dysfonctionnement des systèmes d’information, internes ou externes. Le champ des risques à prendre en compte est vaste et peut comprendre des menaces externes (ransomwares, attaques DDOS, attaques par saturation de messagerie de type credential stuffing), internes (malveillance interne avec effacement ou fuite de données), la défaillance d’un prestataire (panne informatique majeure, risque d’opportunisme, non-conformité et défaut de contrôle interne, faillite) mais aussi des situations de type vulnérabilité engendrant des dommages logiques (pertes de disponibilité, d’intégrité ou de confidentialité de la donnée) ou physique (destruction d’une salle serveur, d’un site critique en matière de TIC, vol de matériels contenant des données sensibles et confidentielles de type PC, téléphone, etc.).

L’ACPR contrôlera la bonne mise en œuvre de DORA pour les assureurs. Ils doivent ainsi structurer des dispositifs autour de ses exigences principales.

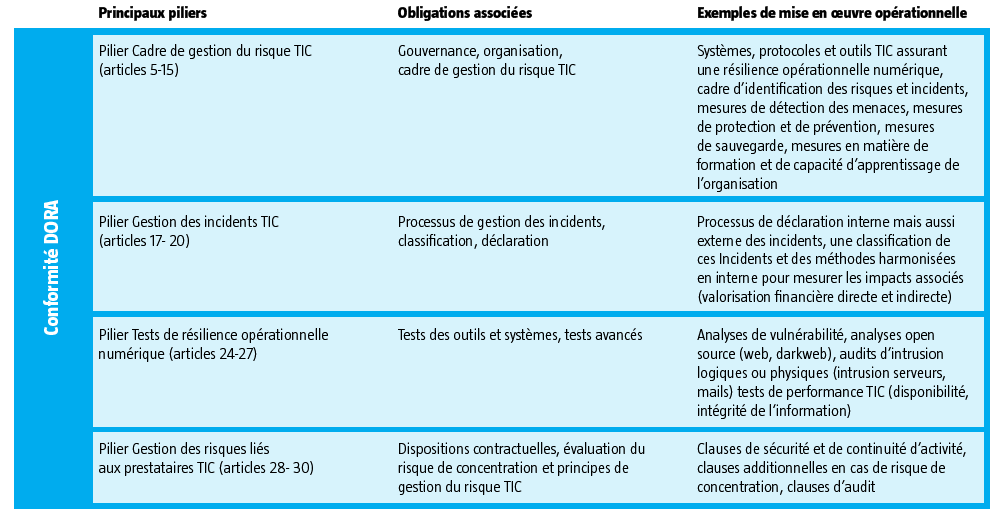

Synthèse des principales obligations liées à DORA

En pratique, cela peut impliquer différents éléments souvent préexistants : les assureurs sont déjà fortement ciblés par des attaques cyber. À titre d’illustration, sur le pilier Gestion des risques TIC, les assureurs ont souvent déjà mis en place des éléments tels que : politique de sauvegarde, centre de sécurité opérationnelle (veille cyber H24/7j), campagne de formations et de sensibilisation, comité dédié à la cybersécurité, veille web et darkweb, politique sécurité des SI (Dufour, 2021, 2024).

Il convient de rappeler, et le règlement DORA débute par cela, que le principe de proportionnalité s’applique ici (tout comme pour Solvabilité II ou le règlement européen RGPD) : les mesures exposées ci-avant doivent être adaptées à la nature de l’activité, à l’ampleur de celle-ci mais aussi à sa complexité et au profil de risque spécifique de l’assureur. Ainsi, les tests de sécurité des systèmes d’information concernent des acteurs systémiques, donc beaucoup plus importants en termes de prime d’assurance brute.

Il s’agit donc de bien prendre en compte, de manière pragmatique, cette logique de proportionnalité dans la mise en œuvre du règlement, à partir de l’existant, assez courant, bien que des réalités très variées puissent coexister ainsi que des expositions aux risques très différentes d’un assureur à l’autre.

Enfin, l’actualité en assurance le rappelle régulièrement : des assureurs ou courtiers peuvent être ciblés par des attaques, comme l’illustrent certains cas médiatisés, tels que MAIF, APRIL, Axa Partners, MNH, Mutuelle du Var, CNA Financial. Les attaques et incidents TIC sont un enjeu majeur, comme l’évoque un responsable de sécurité informatique (RSSI) interviewé en 2024 : « Dans l’assurance, les attaques, c’est un bruit de fond permanent, on en détecte des millions chaque année et il suffit d’une seule pour avoir des dommages d’ampleur. Cela ne concerne pas uniquement les assureurs avec une forte notoriété spontanée. Il n’y a pas que les attaques, il y a aussi les pannes et les incidents physiques : vous prenez le cas Crowdstrike en 2024 et l’incendie d’OVH il y a quelques années et vous avez des exemples de crises majeures pour des assureurs également qui pourtant n’ont rien de ‘cyber attaques’. DORA adresse tous ces sujets. »

Fondée en 2018, Peak3 est une société technologique spécialisée dans l’industrie de l’assurance, qui a pour mission d’accompagner les assureurs et intermédiaires d’assurance dans leur transformation digitale, avec un panel de cas d’usages allant (i) du lancement de nouveaux produits pour des canaux de distribution affinitaires et d’assurance embarquée, (ii) à l’établissement de business models innovants, tels que des solutions multi-canales, online-to-offline, ainsi que (iii) à la fourniture de solutions technologiques couvrant l’intégralité de la chaîne de valeur, permettant le lancement d’un assureur greenfield ou la modernisation et le remplacement de systèmes de gestion en fin de vie, sur un ou plusieurs marchés. À ce jour, Peak3 accompagne une cinquantaine de clients et partenaires, dans plus de vingt pays, en Europe et en Asie, et a permis à ses clients de distribuer plus d’un milliard de polices d’assurance depuis 2018.

Fort de cette expérience opérationnelle, Peak3 a donc atteint un degré de maîtrise très fort des problématiques réglementaires, cyber, de protection des données et de continuité, lui permettant d’accompagner ses clients et partenaires dans la mise en place de solutions permettant à la fois (i) d’assurer un degré de conformité optimal face à l’évolution des exigences réglementaires, comme DORA ; (ii) de garantir la fourniture d’une plateforme technologique « ever green », permettant des mises à jour fréquentes à la fois des logiciels open source, en fonction de risques et de failles potentielles détectées, mais aussi en fonction des évolutions technologiques, pour une parfaite prise en charge des risques opérationnels ; (iii) de mettre le client au cœur des priorités, et d’apporter agilité et rapidité à l’automatisation des processus cœur de métier des assureurs.

Comme nous l’avons développé ci-dessus, DORA requiert des assureurs qu’ils effectuent un inventaire de leur exposition aux risques, notamment liés aux prestataires technologiques critiques. Voici les aspects essentiels à prendre en compte, sur la base de notre expérience, dans la revue de l’existant mais aussi dans les considérations de solutions cibles en cas de risque avéré ou de faiblesse du dispositif.

La pratique ou la transition vers un modèle d’infrastructure cloud, qu’il soit privé (infrastructure dédiée, dématérialisée, mais gérée directement en interne), public (infrastructure dédiée, dématérialisée, mais gérée par le prestataire de service ou la société de cloud), ou sur un modèle d’utilisation SaaS (Software-as-a-Service, où l’infrastructure et les applications sont partagées, mais les données des différents utilisateurs séparées). Quel qu’en soit le modèle, cela permet à la fois de standardiser les processus de gestion et de déploiement, de bénéficier des avantages de scalabilité et de performance, et bien entendu de répondre aux exigences réglementaires telles que DORA.

Des applications et logiciels modernes, permettant de gagner en productivité et en flexibilité, sont développés afin de répondre aux besoins d’évolution de l’offre, des produits, de la gestion et des sinistres, pour des clients de plus en plus connectés. Ces nouvelles possibilités de lancement d’offre en quelques jours, d’intégration de services externes ou adjacents, notamment d’intelligence artificielle (IA), dans les parcours clients ou dans les processus internes, comportent des risques non négligeables. Il convient de s’assurer d’une traçabilité à toute épreuve des opérations métiers, y compris lorsque celles-ci ont été automatisées, afin de rapidement pallier toute défaillance, quelle qu’en soit l’origine, et d’intervenir sur la correction des processus qui auraient pu être affectés, liés par exemple au pricing de produits ou à la gestion ou au paiement des sinistres.

La nature à la fois très robuste et en même temps flexible de la gestion et du contrôle des processus métiers et technologiques, permettant de gérer la performance et les ressources utilisées, mais également les paramètres d’accès – notamment liés à la protection et la surveillance des réseaux, à la prévention –, la détection et la résolution des intrusions, ou encore la gestion et l’analyse des bases de données, des profils et droits utilisateurs, la fixation de limites d’activation d’intervention et de la traçabilité de leurs opérations, pour ne citer que quelques exemples.

La mise en place de tests de résilience opérationnelle réguliers, avec activation du système de bascule (disaster recovery) vers le centre secondaire, et la confirmation des indicateurs de recouvrement des données (Recovery Point Objective, RPO) et de restoration fonctionnelle du système en production (Recovery Time Objective, RTO). Il est intéressant de noter que le pilier 4 de DORA introduit la possibilité d’associer leurs prestataires dans les mesures de tests d’intrusion, une pratique existante pour les acteurs de l’assurance avec leurs prestataires critiques, qui devient formalisée dans la réglementation, du fait de la valeur ajoutée de maîtrise des risques de cette pratique.

En outre, pour les activités les plus critiques, sous certaines conditions, il est possible d’adopter une stratégie multi-cloud de continuité, via l’installation des systèmes de gestion sur différents sites ou pays, et chez des hébergeurs cloud différents, qui apporte un niveau extrêmement élevé de continuité et de résilience des opérations, palliant même la faille critique touchant le prestataire cloud principal.

DORA introduit également une nouveauté sur le champ de l’audit, qui permet dorénavant au régulateur de venir auditer, directement, sur pièce et sur place, les prestataires informatiques critiques, et non plus seulement au travers de l’application de leur contrôle par les sociétés d’assurance cocontractantes. Ce droit, qui était déjà généralement ancré dans la relation contractuelle entre les sociétés d’assurance et leurs prestataires informatiques et prévu dans le cadre du contrôle des externalisations de systèmes critiques, est donc renforcé. Le temps et l’expérience montreront si les régulateurs européens se saisiront de ce droit, et dans quelle mesure. Si tel devait être le cas, cela fera certainement évoluer le secteur des prestataires informatiques dans leur relation, aujourd’hui indirecte, avec les régulateurs européens.

Comme nous venons de le voir, le réglement DORA s’apparente plus à une évolution dans la continuité de la gouvernance, ainsi que dans la formalisation et la couverture des risques informatiques et cyber. Dans un contexte d’accélération de la digitalisation et de l’adoption du cloud et des systèmes informatiques externalisés, d’avènement de l’utilisation de l’intelligence artificielle à plus grande échelle, et de constante évolution des attentes clients en matière de relation clients et d’engagement, cette évolution réglementaire est en réalité bienvenue. Il ne s’agit donc pas d’un empilement normatif, mais bien d’une évolution naturelle et en phase avec la matérialité des risques, eux-mêmes en constante évolution. Il conviendra malgré tout de suivre avec attention sa mise en place, au sein des organisations du secteur de l’assurance, compte tenu de la complexité opérationnelle de la transformation digitale que cela peut induire, afin d’atteindre un niveau de pilotage et de conformité des risques, tout en continuant de favoriser la transformation des organisations et leur compétitivité dans un environnement de marché et d’attentes clients en évolution permanente.

Bibliographie

« L’institutionnalisation des normes prudentielles. Résultats d’une recherche-intervention au sein d’une mutuelle intégrant Solvabilité II », L. Cappelleti & N. Dufour, Finance Contrôle Stratégie, no 23-2, pp. 1-36, juin 2020.

« La gestion des risques cyber : de l’assurance à la gestion globale des risques », N. Dufour, Banque et Stratégie, Enass Papers, mai 2021, pp. 5-7.

« Le SOC ou Centre de Sécurité Opérationnelle : de quoi

s’agit-il ? », N. Dufour, Face au risque, mai-juin 2024, pp. 46-48.

Règlement UE 2022/2554 du 14 décembre 2022 sur la résilience opérationnelle numérique du secteur financier.