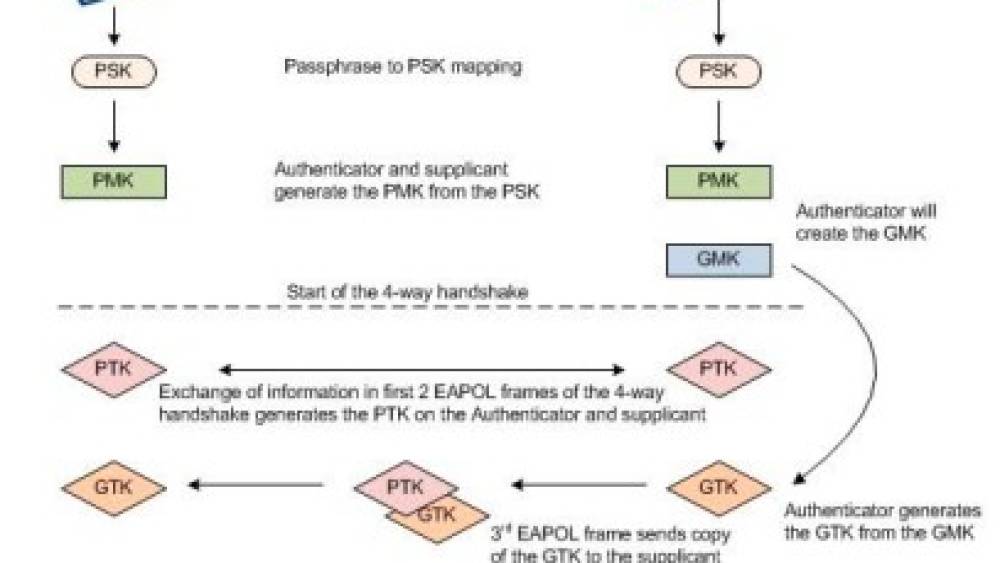

Considéré jusqu’ici comme le protocole le plus fiable pour sécuriser les connexions Wi-Fi, le protocole WPA2 présente une faille béante. Celle-ci a été démontrée dans une attaque PoC (Proof of Concept, c’est-à-dire faite par des chercheurs et non des cybercriminels), nommée KRACK (pour Key Reinstallation

AttACK)

[1]

. Elle permet aux attaquants d’écouter le trafic Wi-Fi à proximité lorsqu’il passe entre les ordinateurs et les points d’accès. Cela pourrait également signifier qu’il est possible de créer de faux paramètres Dynamic Host Configuration Protocol (DHCP), ouvrant la porte aux hacks impliquant le service de nom de domaine (DNS) des utilisateurs. Elle concerne non seulement les routeurs Wi-Fi (même si, le 16 octobre, Free affirmait sur Twitter que ses Freebox Crystal/Revolution et mini 4K n’étaient pas concernés, rejoint le 18 octobre par Orange, SFR et Bouygues Télécom), mais également l’ensemble des appareils se connectant en Wi-Fi (smartphone, ordinateurs, tablettes, et tous les appareils connectés du bracelet sportif à la lampe changeant de couleurs). Si peu à peu les grands systèmes d’exploitation (Windows dès le 10 octobre, les différentes distributions Linux et BSD dès le 16 octobre) ainsi que les principaux fabricants de routeurs ont mis à disposition de leurs utilisateurs des patchs, ce n’est pas encore le cas à l’heure où nous écrivons ces lignes des systèmes mobiles comme les différentes déclinaisons d’Android. Les utilisateurs professionnels doivent penser à mettre à jour tout le matériel susceptible de se connecter en Wi-Fi – aussi bien ceux destinés aux clients que ceux pour les employés –, au fur et à mesure de la diffusion des rustines de sécurité ; les banques et autres établissements financiers doivent installer sur les appareils nomades de leur flotte des

VPN

[2]

fiables, à activer lorsque le salarié est en situation d’itinérance et se connecte sur un réseau Wi-Fi qu’elles ne contrôlent pas.

1

https://www.krackattacks.com/ : site en langue anglaise expliquant comment le protocole WPA2 peut être compromis.

2

Virtual Private Network.

![[Web Only] Tarifs bancaires : les banques amortissent l’inflation [Web Only] Tarifs bancaires : les banques amortissent l’inflation](http://www.revue-banque.fr/binrepository/480x320/0c0/0d0/none/9739565/MEBW/gettyimages-968963256-frais-bancaires_221-3514277_20240417171729.jpg)