Toujours plus de données en mouvement, plus d’objets connectés, plus de points d’accès, une interconnexion croissante, un contrôle plus complexe sur les infrastructures et les applications… il n’en fallait pas plus pour favoriser l’essor de la cybercriminalité et montrer les limites des modèles traditionnels de sécurité.

Les limites des modèles traditionnels de sécurité

Fondés sur l’atteinte de quatre objectifs – disponibilité, intégrité, confidentialité et preuve –, les modèles traditionnels de sécurité sont mis à l’épreuve de nouvelles menaces qui modifient profondément la nature et l’évaluation des risques, notamment en lien avec la cybercriminalité, aux motivations très diverses (« hacktivisme », financière, politique…).

Premier exemple : la confidentialité des données. Toutes les études démontrent la croissance rapide des vols de données, passés du vol unitaire aux fuites d’informations massives. En parallèle, le régulateur renforce progressivement les exigences en matière de protection des données.

L’intégrité des données, peu mentionnée dans les enquêtes ou publications récentes, est un second exemple. Quel sera désormais l’impact d’une corruption massive (voire d’une destruction) d’une base clients, de la messagerie d’une entreprise ou de son système de stockage des données, du fait d’une cyberattaque, voire d’une malveillance interne ? à l’évidence dévastateur, à la fois sur la capacité opérationnelle, mais aussi en termes de conformité et de réputation.

Il suffit de suivre l’actualité pour comprendre que les incidents sont de plus en nombreux, qu'ils ont des conséquences de plus en plus graves, et qu'ils frappent tous les secteurs d’activité (énergie, télécommunications, services, divertissements…), y compris le secteur financier. Fait plus inquiétant, dans les derniers cas de cyberattaque d’ampleur (par exemple Sony Pictures), ce n’est plus seulement l’entreprise qui est visée, mais également ses partenaires et salariés qui font l’objet de chantages et pressions.

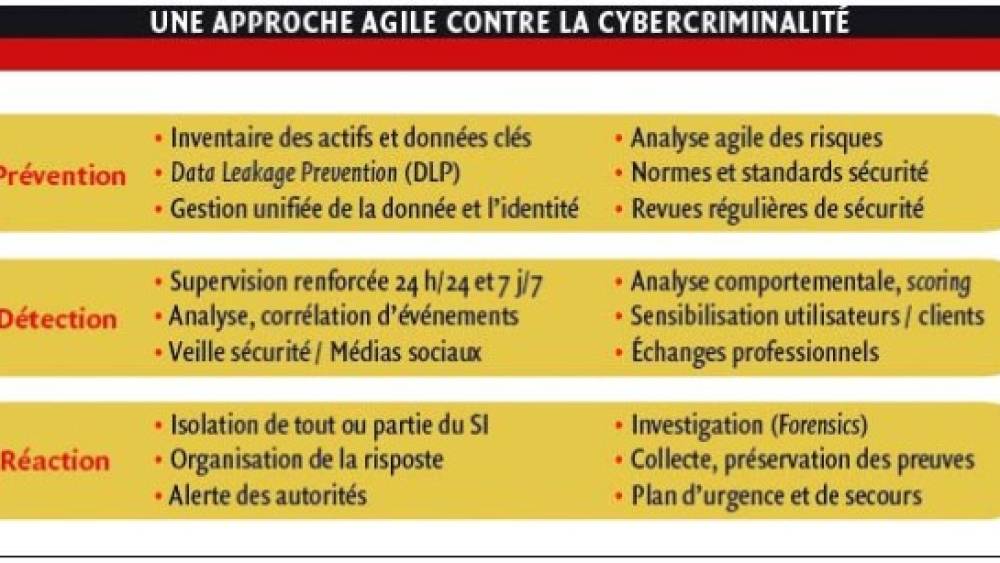

Le traitement conventionnel ne permet donc plus de faire face à ces nouvelles menaces et répondre à l’habilité et l’innovation croissante des cybercriminels. Le défi réclame une approche innovante par son dynamisme et son agilité, reposant sur trois piliers désormais indissociables : prévention, détection et réaction (voir Schéma). Les établissements consacraient historiquement l’essentiel de leurs investissements de sécurité à la prévention sur la conception initiale des dispositifs de sécurité et de ce fait, dans une approche relativement statique des risques de sécurité, mais cohérente avec les menaces auxquels ils étaient confrontés. Il faut désormais évoluer vers une approche de la prévention axée sur l’évolutivité permanente des dispositifs.

Agilité et capacités de détection et de réaction

Le renforcement du deuxième pilier, la détection, constitue un nouvel enjeu pour repérer à temps les actes délictueux, et il reste des efforts à faire pour disposer d’une surveillance permanente des ressources exposées, tant internes qu’externes, la menace pouvant venir (ou se propager) de toute part. Cela passera par la généralisation des CERT/

Dernier volet du dispositif global, la phase de réaction doit permettre de circonscrire l’incident, gérer le cas échéant la cybercrise, maîtriser le risque, envisager des reconstructions rapides, mais aussi, et c’est un élément nouveau, de répondre aux attentes des régulateurs, des autorités et des clients sur la signalisation de l’incident, son traitement et sa résolution.

Ces trois piliers doivent, plus que jamais, constituer un ensemble cohérent, dynamiquement liés et proportionnés selon l’évaluation régulière des menaces.

Les nouveaux dispositifs de sécurité devront avoir la même agilité que celle démontrée par les cybercriminels, ce qui passera notamment par :

- une réévaluation continue de la nature et de l’impact des menaces ;

- le déploiement de solutions nouvelles, au fur et à mesure de leur disponibilité, continuellement ajustées pour s’adapter en permanence aux nouvelles menaces ;

- un équilibre adéquat des mesures de prévention, détection, réaction. Des mesures de détection renforcées peuvent par exemple compenser un dispositif de prévention allégé qui serait imposé par des contraintes métiers.

Compréhension de l’environnement, culture et approche par les risques

L’expérience enseigne quelques bonnes pratiques pour progresser avec succès dans la construction de ces nouveaux modèles qui alimentent l’approche dynamique et innovante attendue par les métiers, à l’instar de celle suivie par le Crédit Agricole lors du développement du CA Store (voir Encadré).

Adopter une approche par les risques en mode agile

Compte tenu de la diversité des nouvelles menaces et des solutions qui évoluent constamment, seule une approche d’identification et d’évaluation régulière des risques constitue une démarche raisonnable, y compris sur le plan économique. Quels types de risques tel métier peut-il admettre ou supporter : vol unitaire ou massif de données, indisponibilité, corruption unitaire de données ou sinistre d’ampleur, etc. ? Quelles évaluations pour ces risques et quel est le niveau de risque acceptable : arrêt d’activité, coûts de traitement, perte de clientèle, réputation, sanctions réglementaires, impacts sur les équipes internes, etc. ? Le dispositif de sécurité à mettre en œuvre dépendra des réponses à ces questions, et ces analyses et évaluations devront surtout s’inscrire dans une logique évolutive de réévaluation permanente.

Déployer une approche matricielle

En matière de sécurité, l’approche traditionnelle consiste généralement à aborder les sujets sur un plan horizontal : le poste de travail, les infrastructures réseaux, les serveurs de stockage, les bases de données, les accès et habilitations, pour rechercher le niveau de sécurité maximum sur chacune de ces briques.

Cette vision doit être complétée par une approche métier ou processus (par exemple les services bancaires en ligne), afin de mobiliser l’ensemble des acteurs des différentes filières impliquées, tenir compte de la sécurité intrinsèque des organisations et des chaînes de traitement (par exemple, les principes de ségrégation des tâches ou encore l’efficacité du dispositif de surveillance permanente des opérations) et ce, afin d’optimiser la proportionnalité des dispositifs de sécurité entre les phases de prévention, détection et réaction, selon l’appétence aux risques des métiers concernés. Plutôt que la résistance de chacune des briques, c’est la sécurité globale de l’ensemble d’un traitement qui est ainsi privilégiée.

Favoriser le Security by design

La sécurité est généralement perçue comme une nécessité, mais pas encore suffisamment comme une opportunité de construire et d’entretenir une relation de confiance avec les clients, les partenaires et les régulateurs, et voire même de se positionner en leader de confiance sur le marché. Une approche Security by design, qui fait d’ailleurs partie des exigences d’ores et déjà annoncées par le régulateur, imposera des approches novatrices pour incorporer les règles de sécurité dans la conception des processus métiers et opérationnels, les architectures et les règles d’urbanisation, les développements informatiques, ou encore les relations avec les sous-traitants…

Adapter la gouvernance

L’ampleur des nouvelles menaces exigera aussi un nouveau regard, de nouvelles approches, de nouvelles compétences, une ampleur de moyens, y compris humains, à la hauteur des enjeux. L’adaptation de la gouvernance s’impose pour les fonctions de sécurité, et doit préciser dans ce nouveau contexte les rôles des RSI,

Quelques considérations peuvent néanmoins être avancées :

- l’enjeu devient d’importance stratégique, et doit donc être porté par la direction générale ;

- l’efficacité du dispositif nécessitera de replacer les métiers et les fonctions au cœur des enjeux et des arbitrages de sécurité ;

- les analyses de risque continues doivent s’intégrer dans le dispositif global de gestion des risques et de conformité, supposant des référentiels partagés et des démarches harmonisées et consolidées ;

- la sécurité de l’information devra être abordée dans son ensemble par opposition aux approches traditionnelles en « silo » ;

- le CISO devra en maîtriser les volets métiers (compréhension des processus et données sensibles) et les enjeux réglementaires, au-delà des aspects technologiques ;

- la cohérence avec la fonction en devenir de Chief Data Officer devra être prise en compte, de même qu’avec celle du Data Protection Officer ;

- la comitologie doit refléter la dimension globale et transverse du défi que constitue la sécurité et intégrer l’ensemble des acteurs (direction, CIO, CISO risques, conformité, métiers…).