À l’ère de la mobilité et du tout digital, les banques n’ont pas attendu la crise exceptionnelle de la Covid-19 pour initier leur transformation et se soumettre à des contraintes spécifiques en termes de sécurité des systèmes d’information (SI). Encouragées ou forcées par des réglementations locales ou européennes – 2e directive sur les services de paiement (DSP 2), normes techniques de réglementation (Regulatory Technical Standards – RTS), Règlement général sur la protection des données (RGPD), directive Network and Information System Security (NIS), Professionnels du secteur financier (PSF) –, elles ont presque toutes désigné un Responsable de la sécurité du système d’information (RSSI) en charge de garantir leur protection et leur conformité.

À cet égard, quel a été l’impact de la mise en télétravail massive due à la situation exceptionnelle liée à la Covid-19 sur leur sécurité informatique ? Alors que les entreprises éprouvaient progressivement leurs process de sécurité avec une population minoritaire de collaborateurs équipés et sensibilisés aux risques, il leur a fallu étendre cette mobilité en un temps record à quasiment l’ensemble des collaborateurs internes et externes de l’entreprise.

Et comme toute action précipitée, le risque réside dans l’absence de contrôle de ces situations.

Organisation de la mise en télétravail massive

Lorsque les dispositifs de télétravail généralisés ont été préconisés, toutes les banques n'ont pas joué pas à armes égales Certaines ont d’abord activé leur site de secours lorsqu’il était géographiquement accessible, d’autres ont fait l’inventaire de leurs équipements et défini la liste des collaborateurs éligibles et prioritaires en fonction du matériel disponible et de la criticité du poste.

D’autres encore, dépendantes de tiers pour la gestion de leur SI, ont été complètement contraintes par le calendrier de ces derniers pour le déploiement de solutions mobiles.

L’objectif de toutes était bien sûr d’être capables de maintenir a minima les activités critiques, ou, mieux encore, une activité aussi proche de la normale que possible.

Mais comme l’ont rappelé de nombreux experts, les situations de crise ou d’incertitude sont un terrain de jeu idéal pour les hackers.

Petit rappel des risques liés à la sécurité informatique

Même si aujourd’hui, ces risques sont largement connus, il est toujours bon de rappeler que ce qui inquiète les entreprises aujourd’hui est de pouvoir garantir la disponibilité, la confidentialité et l’intégrité des informations.

Il existe différents niveaux de sécurité (et donc différents coûts) qu’il est bon d’adapter en fonction de la valeur des données à traiter.

Voici quelques questions que le RSSI se posera afin d’estimer le niveau de protection nécessaire à l’activité :

– Combien de temps mon activité peut-elle tenir sans accès à mes données ?

– Quel risque pour mon activité de perdre totalement mes données ?

– À qui mes données pourraient-elles profiter ?

– Certaines personnes sont-elles prêtes à payer pour accéder aux informations que je détiens ?

– Quel serait l'impact sur mon activité, et sur les marchés, si mes données étaient altérées ?

– Mes collaborateurs sont-ils sensibilisés/formés à la sécurité informatique ?

Bien entendu, le risque encouru par les banques sur les marchés financiers est tel que les régulateurs ont décidé de normaliser le niveau de sécurité nécessaire à ces organismes, afin de limiter les effets systémiques.

Comment sécuriser ?

Une faille de sécurité sur un système bancaire pourrait mettre en péril non seulement la banque elle-même, mais également, par un effet systémique, tout le système tel que nous le connaissons. C’est pourquoi ces dix dernières années, les expertises en cybersécurité ont évolué en intégrant la cybercriminalité.

Les préconisations sont nombreuses ; les sociétés spécialisées, les sites et les organismes d’État qui accompagnent le sont tout autant

Une mauvaise gestion de cette sécurité peut coûter très cher sur le plan économique. Et au-delà du coût, l’image et la crédibilité des institutions s’en trouvent fortement atteintes. Tous les experts se rejoignent pour dire que la question n’est plus de savoir si une institution sera attaquée ou non mais quand, et la réponse sécuritaire réside dans la capacité et le temps de résistance qui y seront opposés.

Si les institutions financières maîtrisent leur sécurité interne à l’entreprise, c’est la sécurité distante qui est le principal enjeu.

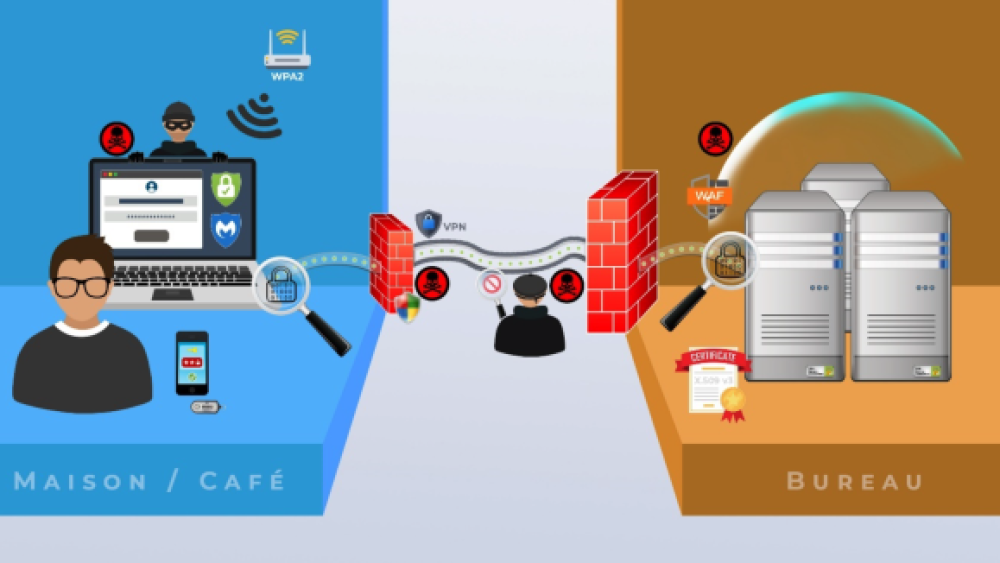

La sécurité de l’information initiée par l’entreprise pour ses télétravailleurs nécessite un certain nombre de prérequis. Par exemple, l’utilisation d’un réseau VPN pour encapsuler les échanges de données, d’un pare-feu pour protéger des intrusions et du cryptage des données, etc. Le danger est que, dans certains cas, ces outils et process peuvent relever de la responsabilité du télétravailleur, avec un risque de mauvaise compréhension ou assimilation des règles.

Exemples de règles relevant purement de la responsabilité de l’entreprise :

– une authentification avec un login généré par l’entreprise afin de s’assurer que l’accès soit bien identifié (tracé) ;

– un mot de passe suffisamment complexe afin de déjouer les outils d'attaque par « brute force » (recherche de mot de passe par essais successifs), qui prendront plus ou moins de temps en fonction de cette complexité ;

– un renouvellement régulier du mot de passe, afin de déjouer les outils d’attaque massive en force brute ;

– une double authentification avec un « jeton » physique ou virtuel (hard ou soft token), pour s’assurer que le login/mot de passe n’ont pas été détournés et que l’utilisateur est bien la personne qu’il prétend ;

– un système de cryptage applicatif (ex : ssl) pour coder toutes les informations échangées ;

– un antivirus/antimalware/pare-feu à jour, afin d’empêcher des intrusions malveillantes entrantes via certains applicatifs téléchargés dans des mails ou sur certains sites.

Exemples de règles dépendant du collaborateur/télétravailleur :

– un accès à un réseau wifi (idéalement privé) avec une clé WPA2 (au minimum) afin de décourager les intrusions ;

– une configuration du lieu qui doit mettre le collaborateur à l’abri des regards indiscrets lorsqu’il entre ses login et mot de passe ;

– un usage aguerri à la sécurité informatique via une sensibilisation ou des formations pour éviter qu’un collaborateur ne mette à mal la sécurité.

D’autres rappels des précautions élémentaires peuvent être retrouvés sur le site de l’ANSSI : https://www.ssi.gouv.fr/entreprise/precautions-elementaires/.

xxxxmettre ici schéma 1xxx

Comment s’assurer de la sécurité des systèmes d'information ?

Une fois que toutes ces couches de sécurité sont maîtrisées et configurées, et que les télétravailleurs ont été formés, la phase de veille de sécurité peut démarrer. Car à chaque évolution technologique, les attaques évoluent en parallèle. Il est donc indispensable de réévaluer périodiquement sa sécurité, via un audit.

Il existe de nombreuses sociétés d’audit en sécurité informatique spécialisées en évaluation des SI qui testent les points de vulnérabilité traditionnels ou en intégrant les dernières innovations.

Quelles leçons à tirer de la situation ?

Si d’un point de vue technologique, les institutions financières ont déjà beaucoup investi pour assurer la sécurité de leur SI, la principale source de vulnérabilité reste humaine, aussi bien en interne qu’à l’extérieur de l’entreprise.

Il est donc essentiel que cette dimension soit au cœur de la démarche de sécurité de l’organisation.

En effet, malgré les efforts considérables menés par les institutions financières pour faire face aux nécessités du télétravail pendant la période de confinement, lorsque l’entreprise, dans sa quasi-intégralité, se retrouve à télétravailler, c’est toute l’organisation qui se trouve transformée. Cela rend d’autre part les audits et le pilotage de la sécurité d’autant plus complexes.

Digitalisation, mobilité, et sécurité vont donc de pair et il semble opportun d’utiliser les organisations modernes, telles qu’elles existent dans les grandes institutions financières. En plus du RSSI, il est judicieux de s’appuyer sur un Chief Digital Officer ou un Chief Data Officer, afin de conduire les chantiers de la mobilité à travers ce qui conditionnera sa réussite : infrastructure, outils, organisation et sécurité.